VirusTotal Enterprise

ファイル・IP・ドメイン等の悪性判定情報を含む、

Google製AI搭載の世界最大級脅威インテリジェンス

VirusTotal EnterpriseとMandiant Advantageは統合し、Google Threat Intelligenceとして生まれ変わりました。VirusTotal Enterpriseの全機能はGoogle Threat Intelligenceでもご利用いただけます。導入をご検討の方は、お気軽にご相談ください。

VirusTotal Enterprise

ウイルストータル エンタープライズ

ファイル・IP・ドメイン等の悪性判定情報を含む、詳細な脅威情報を提供するVirusTotalの有償版。

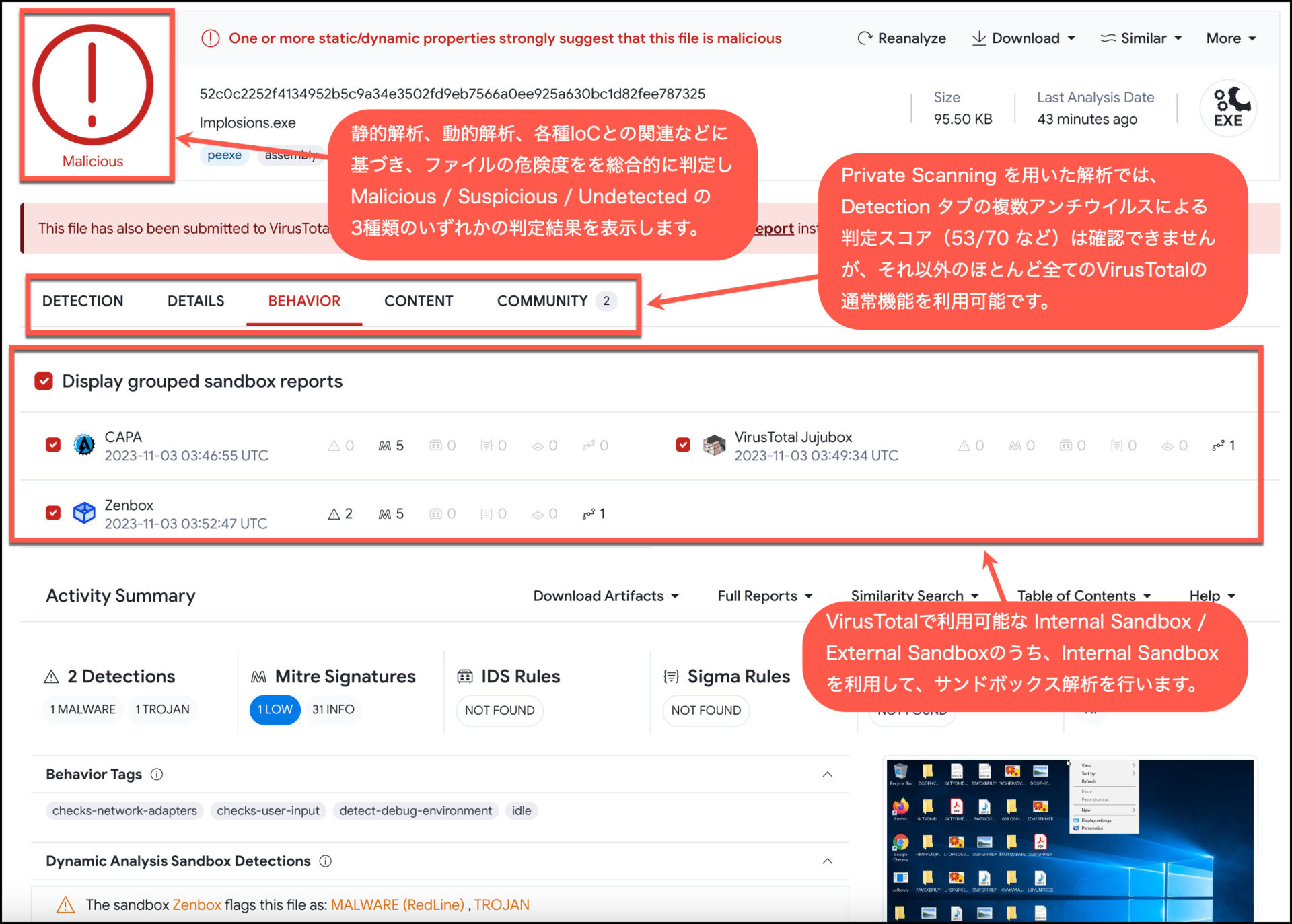

無償で使える機能に加えて、詳細な条件による高度な検索、ファイルダウンロード、YARAによる検索・通知、プライベート環境でのファイル解析などが可能で、脅威に関する膨大な量の詳細情報が得られます。

NEWS & TOPICSVirusTotal関連情報

VirusTotal 概要

さまざまな脅威インテリジェンスを提供する、

無償・有償で利用することのできるGoogle Cloud社のソリューション

弊社アンカーテクノロジーズは、Google Cloudのセキュリティ製品・サービス(VirusTotal, Mandiant, Google Threat Intelligence, Google SecOps等)の正式販売パートナーである、Google Cloud SecOpsパートナーです。

VirusTotal(ウイルストータル)は、さまざまな脅威インテリジェンスを提供する、無償・有償で利用することのできるGoogle Cloud社のソリューションです。2004年のサービスを開始以来、多くのユーザーにアップロードされてきた膨大なファイル、及びその解析結果の情報を保持する「マルウェアのGoogle」とも言えるサービスです。

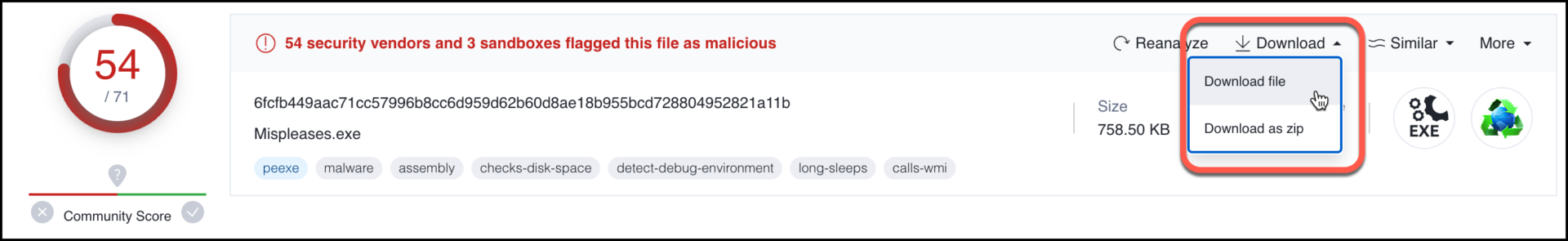

VirusTotalにアップロードされたファイルは全て、有償の「VirusTotal Enterprise」契約者であれば誰でもダウンロード可能になります。また、契約ユーザーでなくともそのファイルの中身の一部はVirusTotal上で確認可能です。機微情報を含む可能性のあるファイルのアップロードにはご注意ください。

VirusTotalの主な特徴

VirusTotalは、世界最大クラウドソース脅威インテリジェンスです。

2024年8月時点で、以下をはじめとする実績を有します。

-

2004年からマルウェアなどのデータを収集・蓄積してきた実績

-

グローバルで232カ国以上、月間平均で300万以上のアクティブユーザー

-

毎日200万以上のファイル、600万以上のURLを新たに分析・蓄積

-

30億以上のファイル(圧縮ファイルや実行ファイルに内包されているファイルを含めると、500億以上)を蓄積

-

60億以上のURL、50億以上のドメイン、170億以上のPassive DNSレコードに関するデータを蓄積

-

検出のためのデータソース※として、70以上の アンチウイルス / 80以上の URLデータベース / 30以上の サンドボックス / 30以上のルール (YARA, SIGMA, IDS)を使用し、多角的な評価が得られる

※データソースのリストは以下ページで確認可能です。

また、リストのPDF資料を弊社でご用意しています。

バンドルライセンス一覧

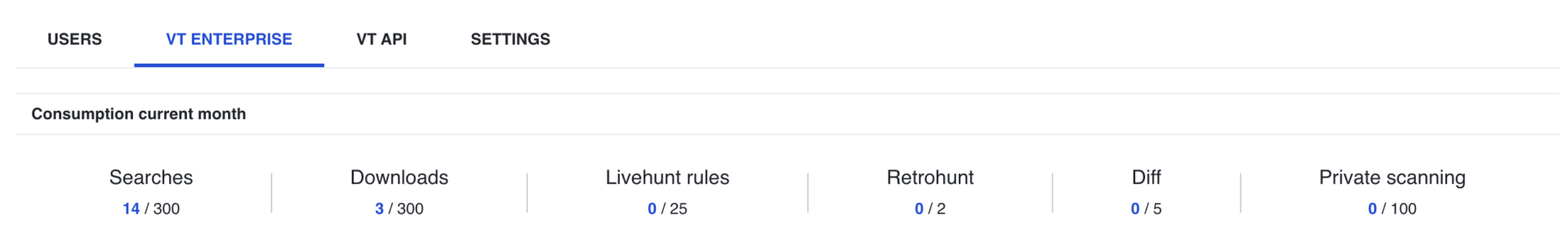

VirusTotalの有料プランであるVirusTotal Enterpriseでは、無料で利用可能な機能に加えて以下のような機能があり、脅威に関する膨大な量の詳細情報を得ることが可能です。各機能の詳細は後述します。

VirusTotal Enterpriseの

バンドルライセンス

VirusTotal Enterpriseのバンドルライセンスとしては、以下の4種類が提供されています。

商用利用も可能ですが、VirusTotalをマネージド・セキュリティ・サービス(MSS)における検知エンジンとして使うような使い方は、これらとは異なるライセンスのご契約が必要です。詳細はお問い合わせください。

- VirusTotal BasicBundle

- VirusTotal Professional Bundle

- VirusTotal Professional+Bundle

- VirusTotal Duet Bundle

各バンドルライセンスの違い

それぞれのバンドルライセンスの違いは下表の通りです。制限回数については本ページのFAQをご確認ください。

ただし、Professional+ BundleとDuet Bundleで利用可能な機能については、2023年12月以前に契約した場合は、下表の限りではありません。

| Bundle License | Basic Bundle |

Professional Bundle |

Professional+ Bundle |

Duet Bundle |

|---|---|---|---|---|

| 価格 | ||||

| 300 / 月 | 1,000 / 月 | 5,000 / 月 | 20,000 / 月 | |

|

VT IntelligenceによるGUIでのファイルダウンロード

|

300 / 月 | 1,000 / 月 | 5,000 / 月 | 20,000 / 月 |

| Public Graphのみ | Public Graphのみ | Public Graphと Private Graph |

Public Graphと Private Graph |

|

|

RetroHuntの実行回数

|

2回 / 月 | 5回 / 月 | 25回 / 月 | 1,000回 / 月 |

|

LiveHuntで設定可能なYARAルール数

|

25ルール | 25ルール | 100ルール | 20,000ルール |

|

VTDiffの実行回数

|

5回 / 月 | 25回 / 月 | 100回 / 月 | 10,000回 / 月 |

| Private API(Premium API)1,000 / 日 | Private API(Premium API)10,000 / 日 | Private API(Premium API)30,000 / 日 | Private API(Premium API)100,000,000 / 日 | |

|

利用不可 (オプションの追加も不可)

|

利用不可 (オプションの追加も不可)

|

利用不可 (オプションの追加も不可)

|

||

|

別途オプション

|

別途オプション

|

別途オプション

|

100ファイル / 月 | |

| Threat Hunter PRO |

別途オプション (高度な検索・Retrohuntの検索可能期間:過去3ヶ月が標準)

|

別途オプション

(高度な検索・Retrohuntの検索可能期間:過去3ヶ月が標準)

|

(高度な検索・Retrohuntの検索可能期間:過去12ヶ月)

|

(高度な検索・Retrohuntの検索可能期間:過去12ヶ月)

|

| VT Feeds |

別途オプション

|

別途オプション

|

別途オプション

|

別途オプション

|

| VT Alerts |

別途オプション

|

別途オプション

|

別途オプション

|

別途オプション

|

| メーカーサポート | 標準サポート | 標準サポート | 標準サポート | 標準サポートVIPプログラム |

追加オプションサービス(アラカルトオプション)

Basic Bundleなどの一部バンドルライセンスに標準で含まれないサービスとして、Threat Hunter PRO、Private Graph、VT Feeds、VT Alerts、Private Scanningといったサービスがあり、これらは別途追加オプションとしての契約が可能です。

また、VT Intelligence、VT APIなどの制限回数も追加オプションにより増やすことが可能です。追加オプションのサービスの機能詳細は、各種追加オプションサービスで後述します。

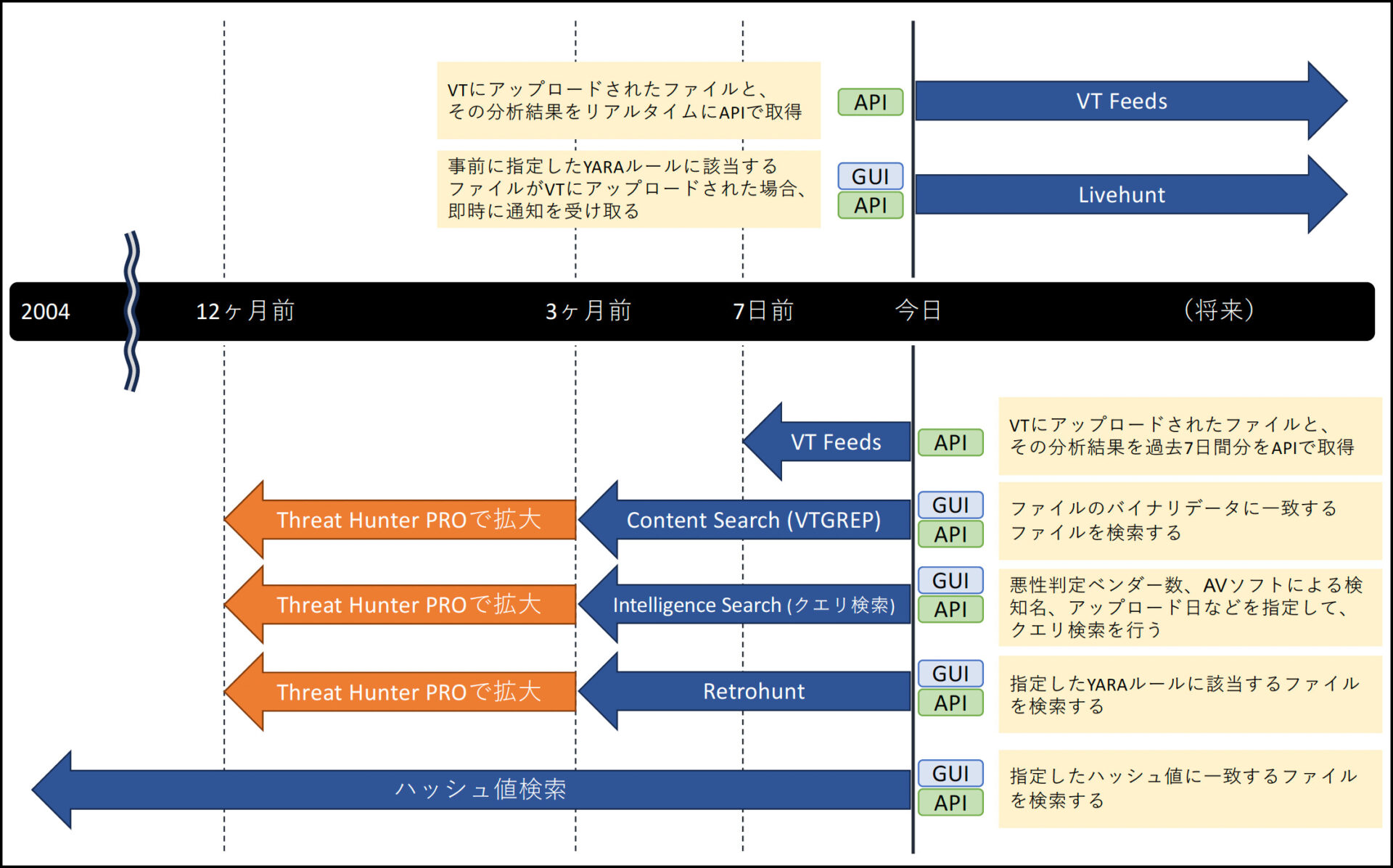

参考:各種検索機能の期間的制約

VirusTotalにはさまざまな検索機能が備わっております。

具体的には、Content Search (VTGREP)、Intelligence Search、Retrohunt、Livehunt、VT Feedsが挙げられます。それぞれが行う検索の方法はもとより、検索できる期間が異なります。

- VT Feeds

- リアルタイムに取得、および過去7日間分を取得

- Livehunt

- リアルタイムに監視・通知

- Content Search

(VT GREP) - 過去3ヶ月間分(※)を対象に検索

- Intelligence Search

- 過去3ヶ月間分(※)を対象に検索

- Retrohunt

- 過去3ヶ月間分(※)を対象に検索

- ハッシュ値検索

- 過去の期間制限なし

(VirusTotalのサービス開始である2004年以来、全期間を対象に検索)

※以下のいずれかに該当する場合、「Content Search (VT GREP)」「Intelligence Search」「Retrohunt」の3つは、過去12ヶ月間を対象に検索することが可能になります。これらは、ハッシュ値検索と比較すると期間の制約が強いですが、その分、高度な検索が可能です。

検索可能対象期間のイメージ図

VT Intelligence

VT Intelligenceには、無料会員向けサービスに含まれる機能と、有料会員向けサービスにのみ含まれる機能があります。

有料会員向けサービスでは、無料会員向けサービスで利用可能な機能に加えて、以下の1〜4の機能があります。

「Intelligence Search」「Content Search (VTGrep)」の機能の利用が可能

後述する「Intelligence Search」「Content Search (VTGrep)」の機能を利用できます。

※「Content Search (VTGrep)」は、厳密には「Intelligence Search」に含まれる機能ですが、ここでは便宜的に両者を区別します。

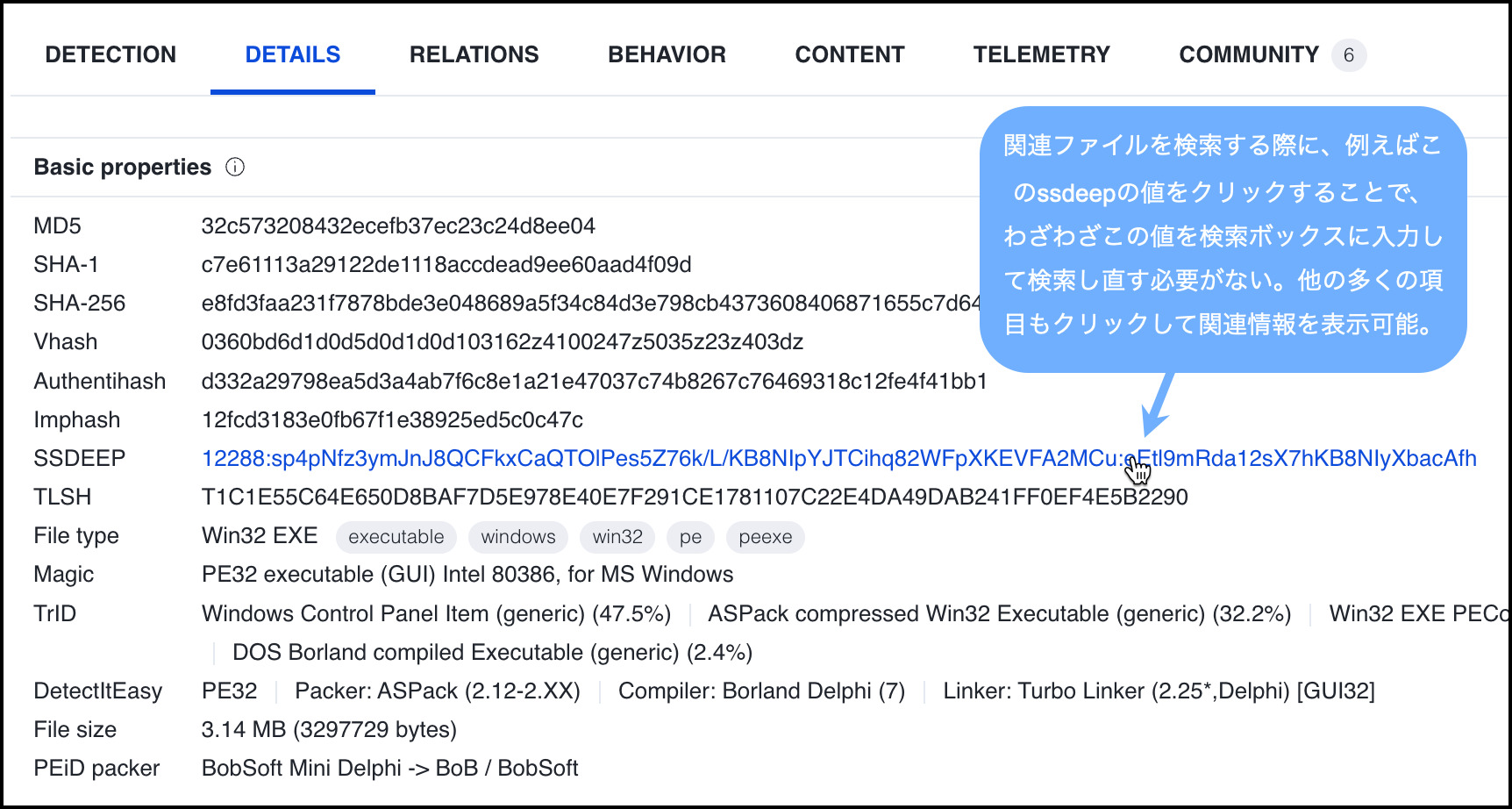

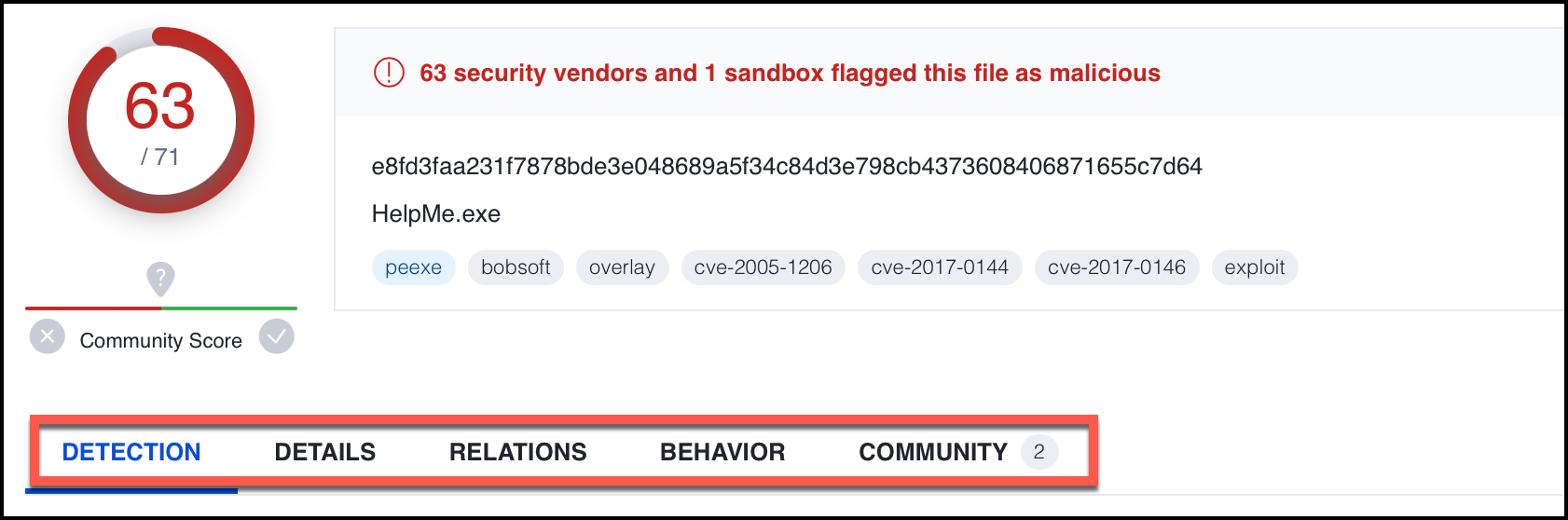

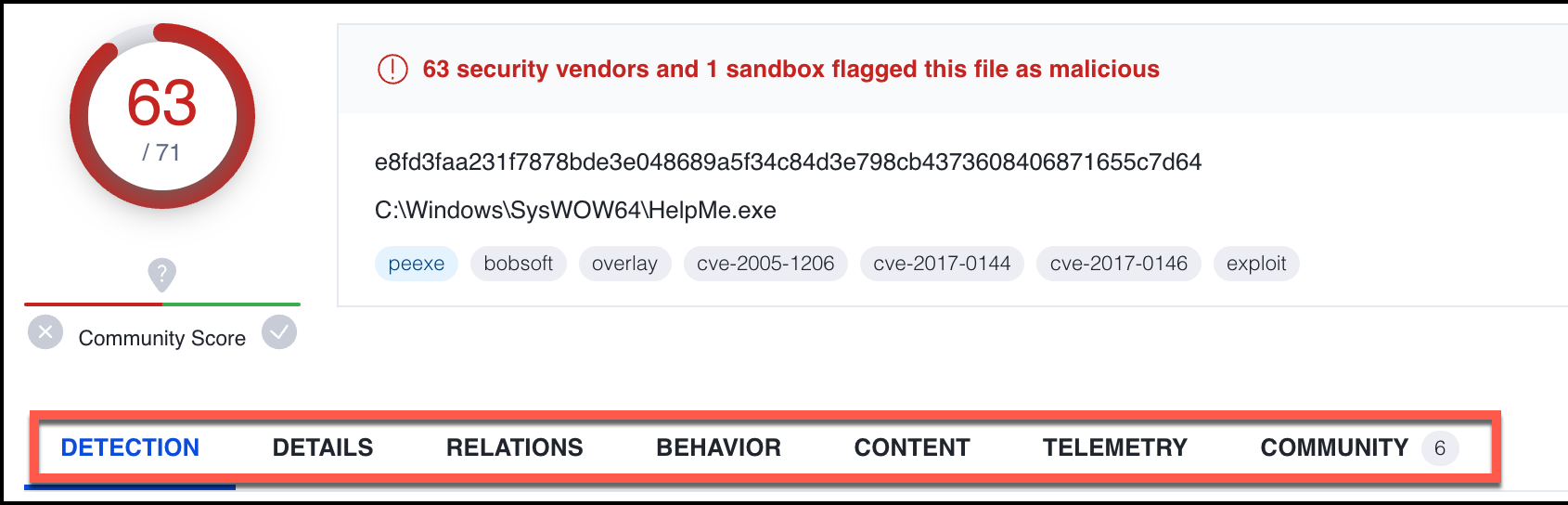

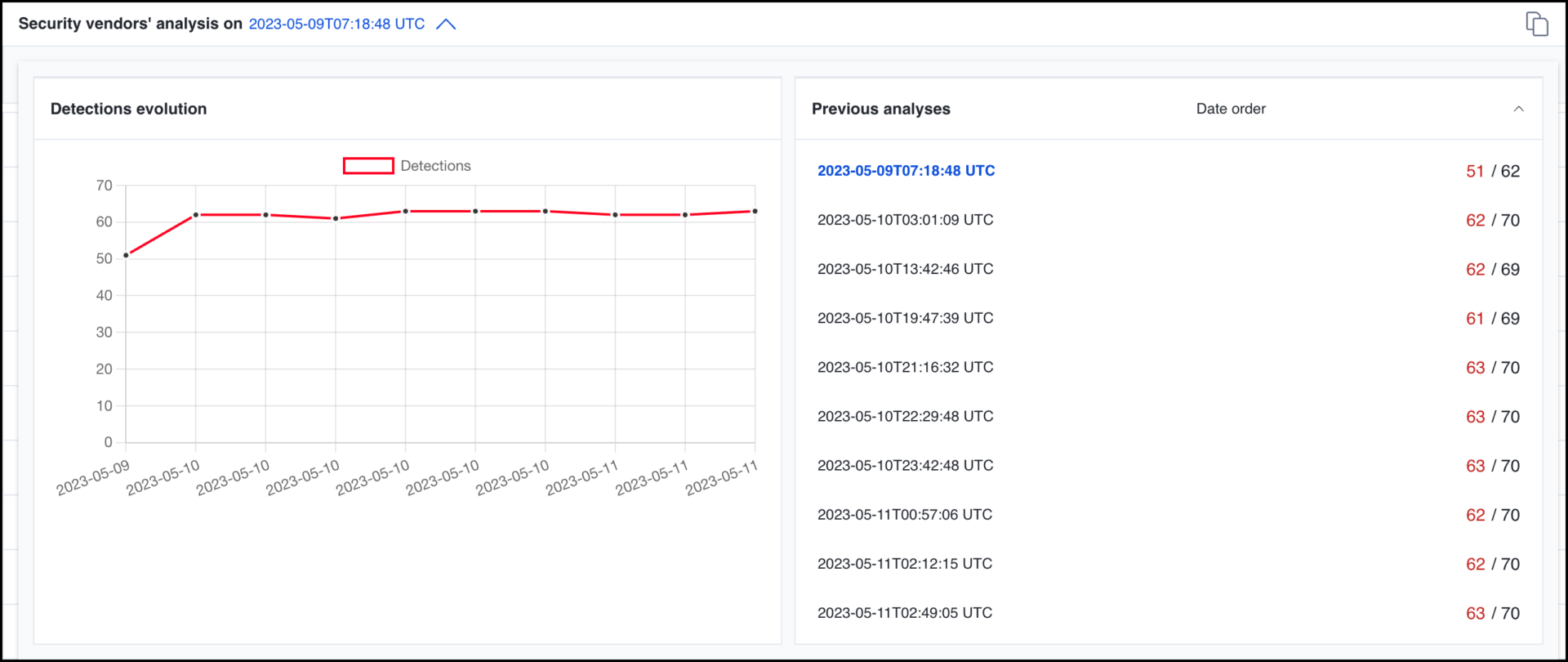

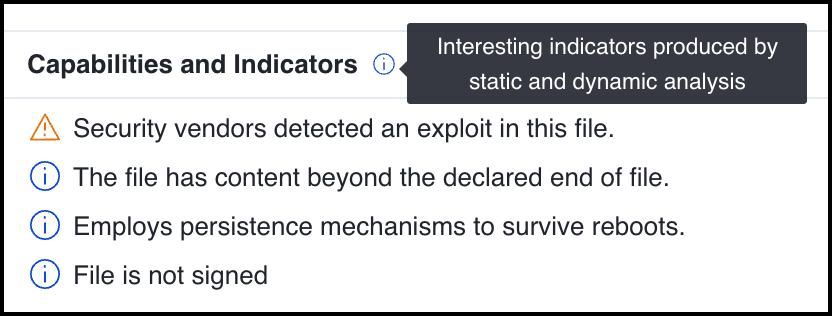

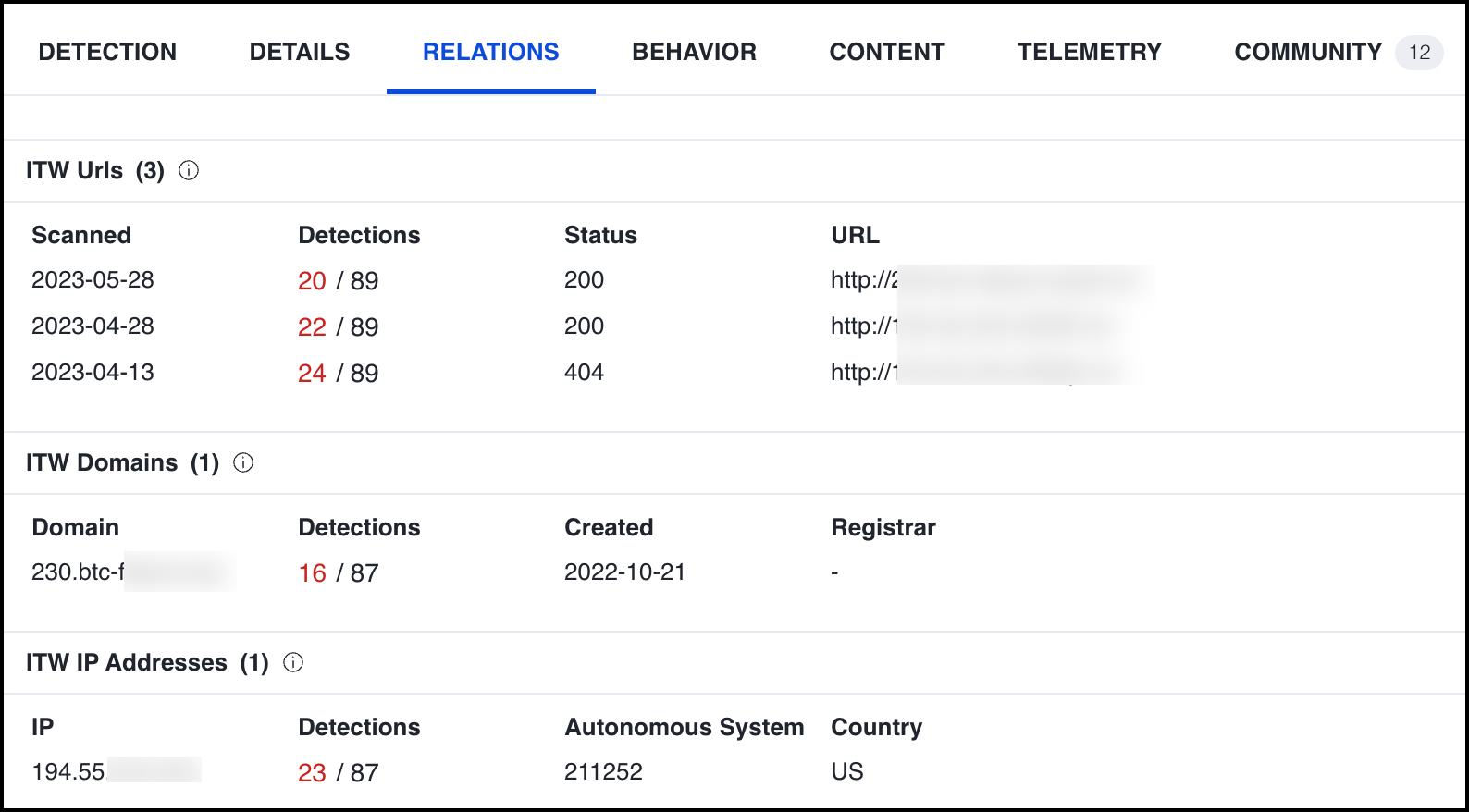

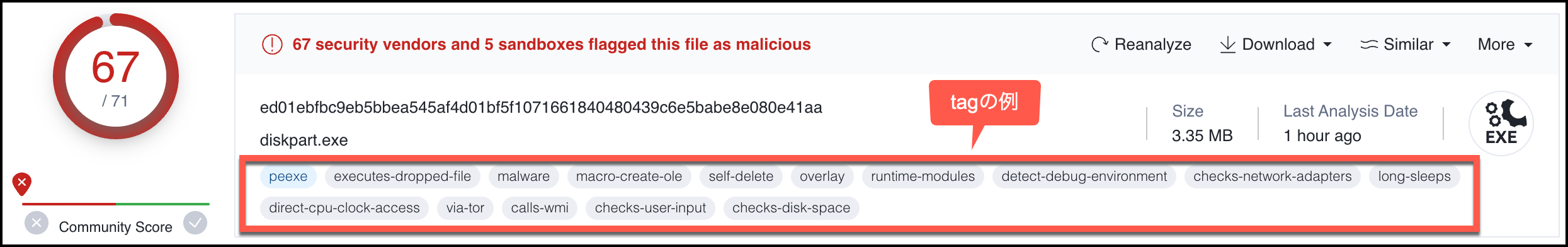

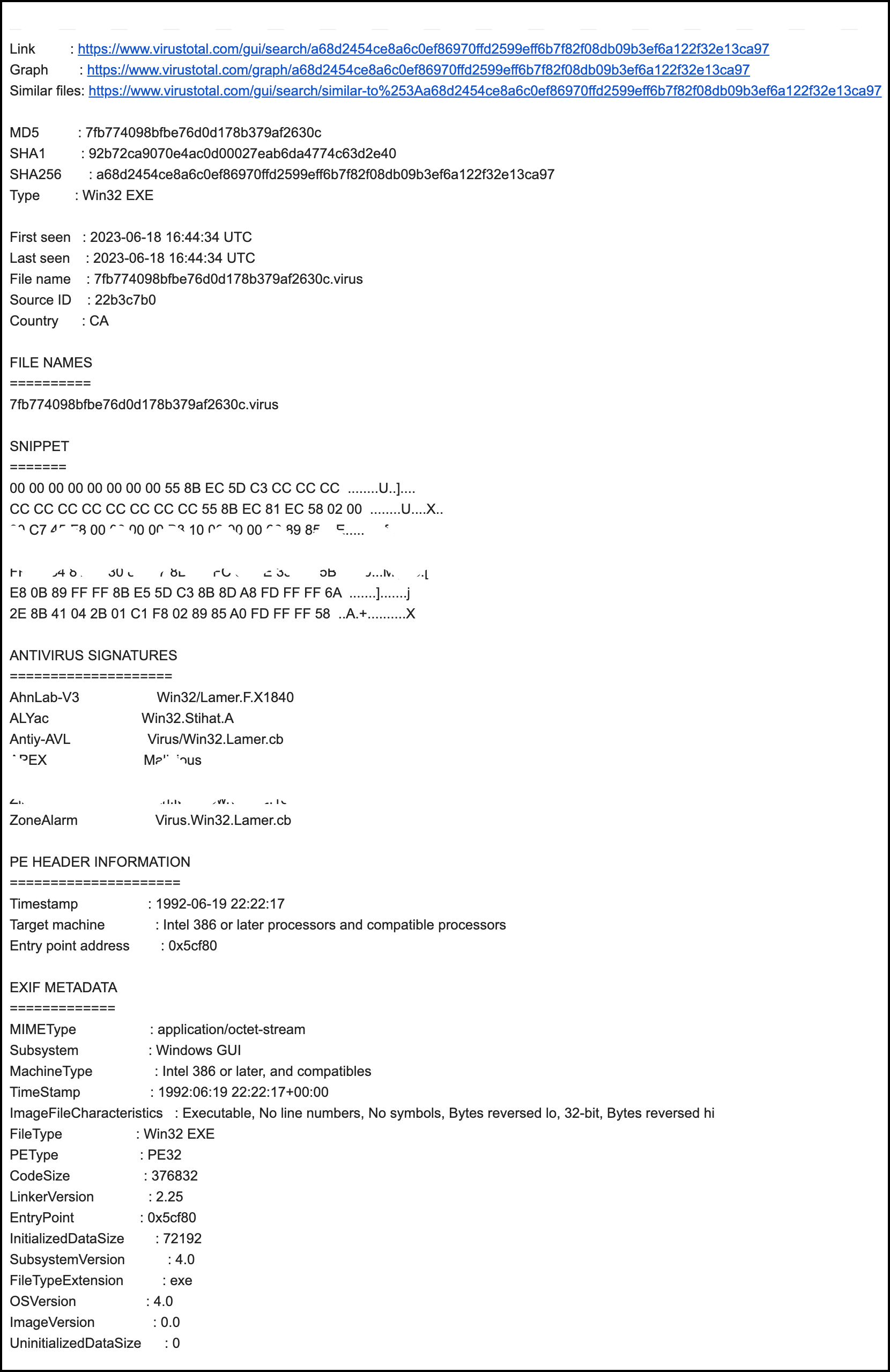

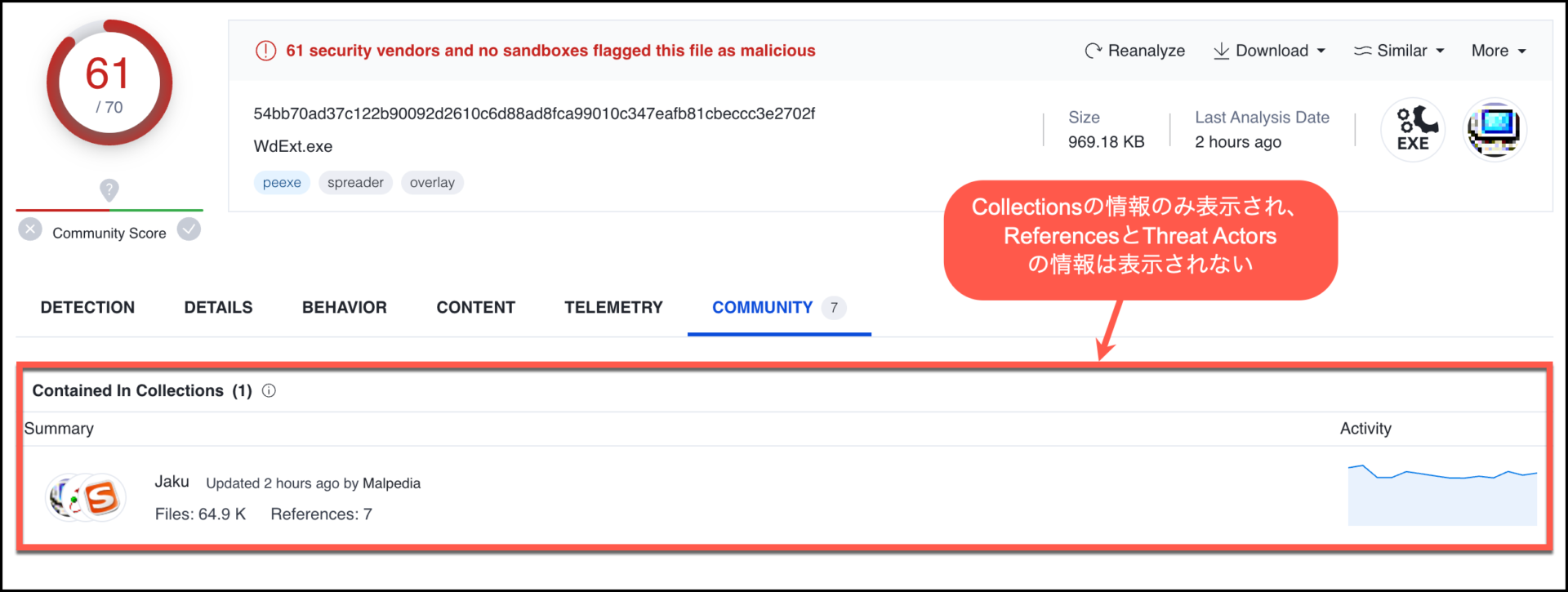

確認可能な情報量が増加

詳細確認画面において、確認可能な情報量が増加します(例えばIoCがファイルの場合、CONTENTタブとTELEMETRYタブが確認可能になり、加えて、DETECTION等その他タブで確認可能な情報が増加)。

※上記画面におけるCOMMUNITYタブの数字の差異(2と6)は、VT Insights(Threat Landscape)の契約有無によるものです。

CONTENTとTELEMETRY以外のタブでの増加情報は以下の通りです(例示であり、これらに限定されません)。

各種メタデータの情報(ExifTool File Metadataなど)

VT Intelligence 紹介動画

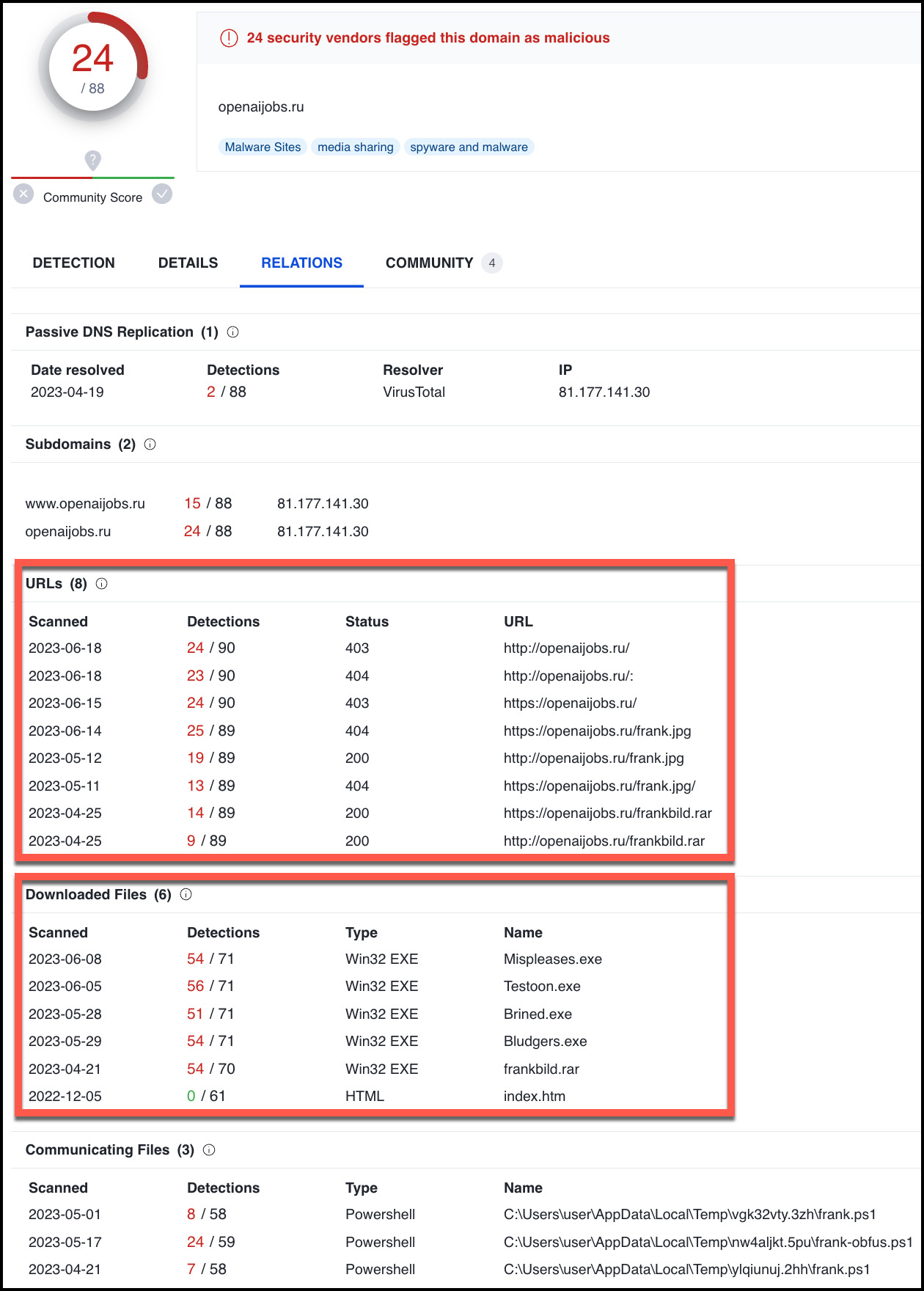

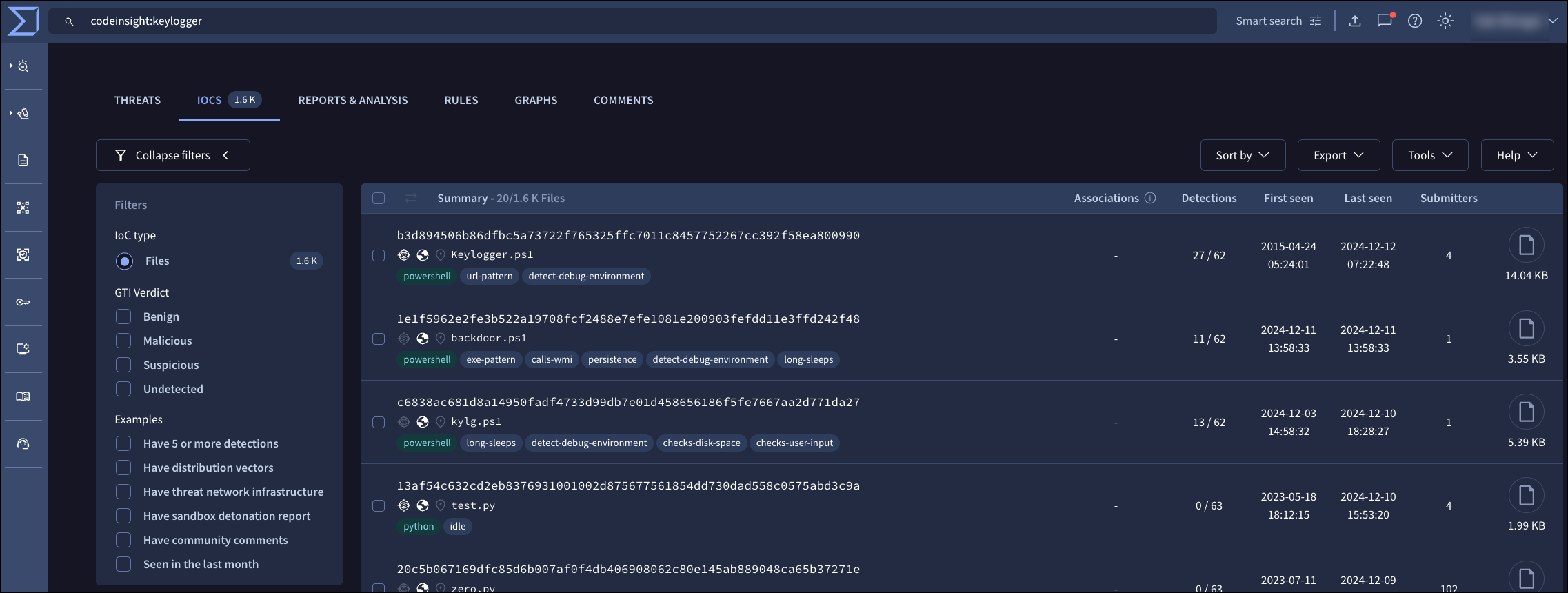

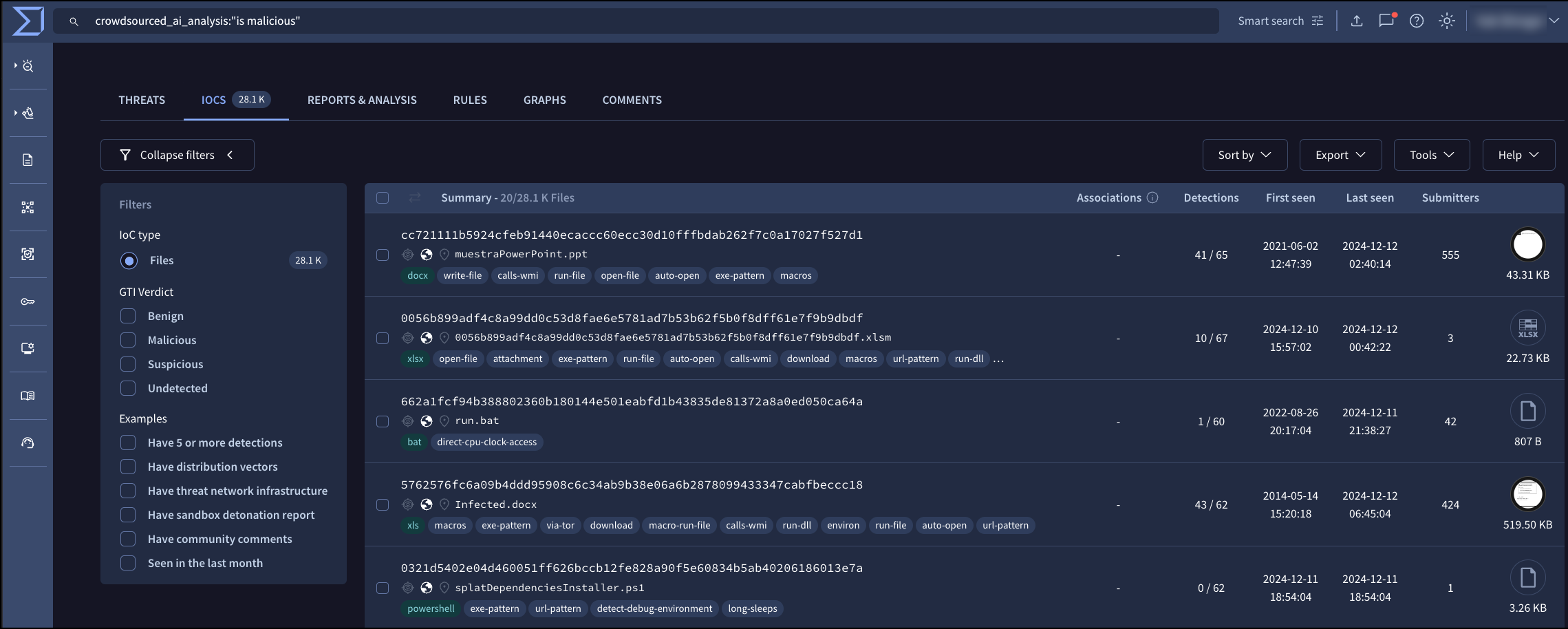

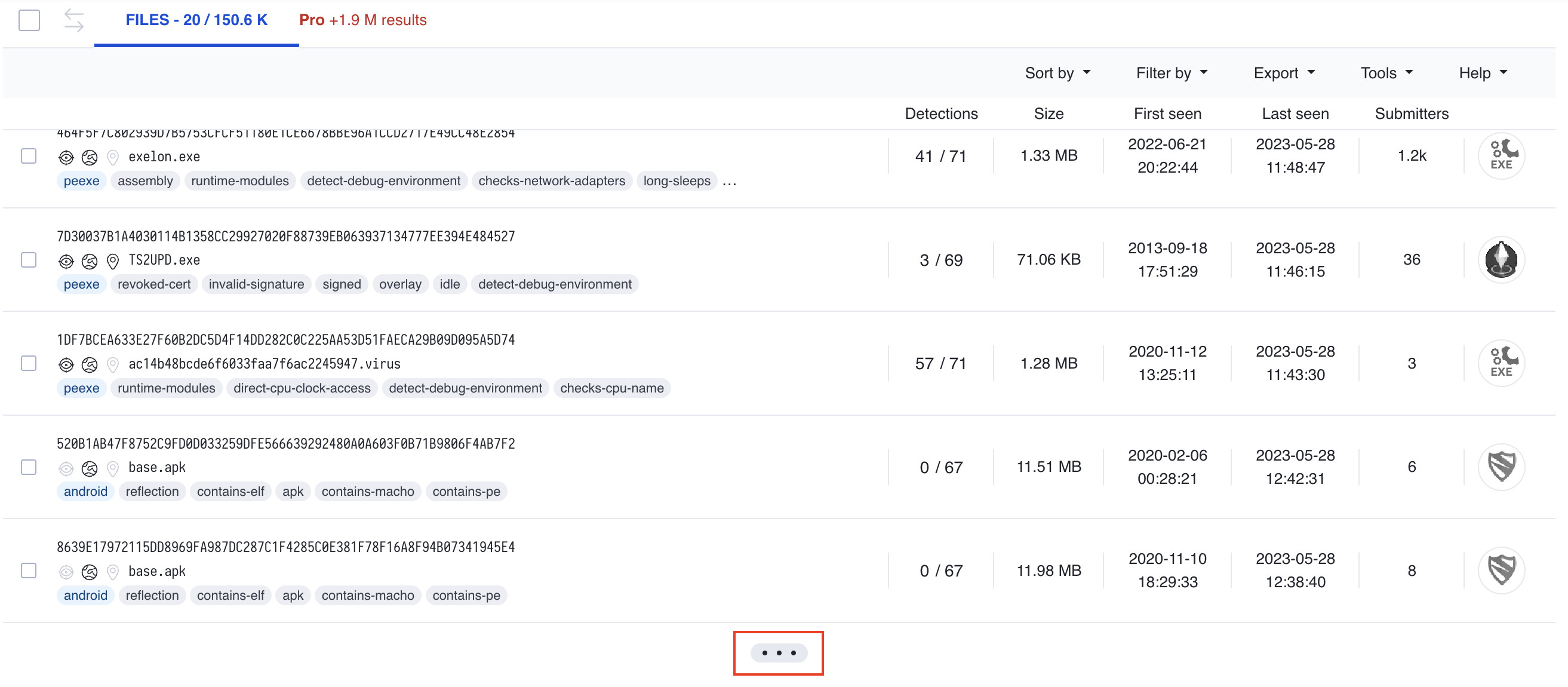

Intelligence Search

ファイル・IP・URL・ドメインに関して、高度な検索が可能です。検索演算子を用いた検索を行うことで、より多くの項目をもとに検索を行うことが可能です。以下は、ファイル検索を行う場合に比較的よく使われる検索項目です。

-

実行ファイル、インターネット系ファイル、文書、画像、音声、動画、圧縮ファイル、Apple系ファイルなどが指定可能です。

例えば実行ファイルの場合、peexe, pedll, ne, neexe, nedll, mz, msi, com, coff, elf, krnl, rpm, linux, macho, dmg, windows, win16, win32, pe, installer, dos, deb が指定可能です。 -

-

-

-

検索対象となる期間は、過去遡及可能な範囲に制限があります(契約によりますが、過去3ヶ月または12ヶ月)。

詳細は「各種追加オプションサービス」のThreat Hunter PROを参照ください。

VirusTotalで利用可能な検索演算子についてはメーカーサイトのVirusTotal Intelligence Introductionのページと、File search modifiersのページをご参照ください。また、ファイル検索修飾子 チートシートでもご確認いただけます。

現在、以下ページで全ての検索演算子(search modifiers)をご確認いただけます。

詳細は、以下のVirusTotal Intelligence「高度な検索」についての記事をご参考ください。

Content Search (VT Grep)

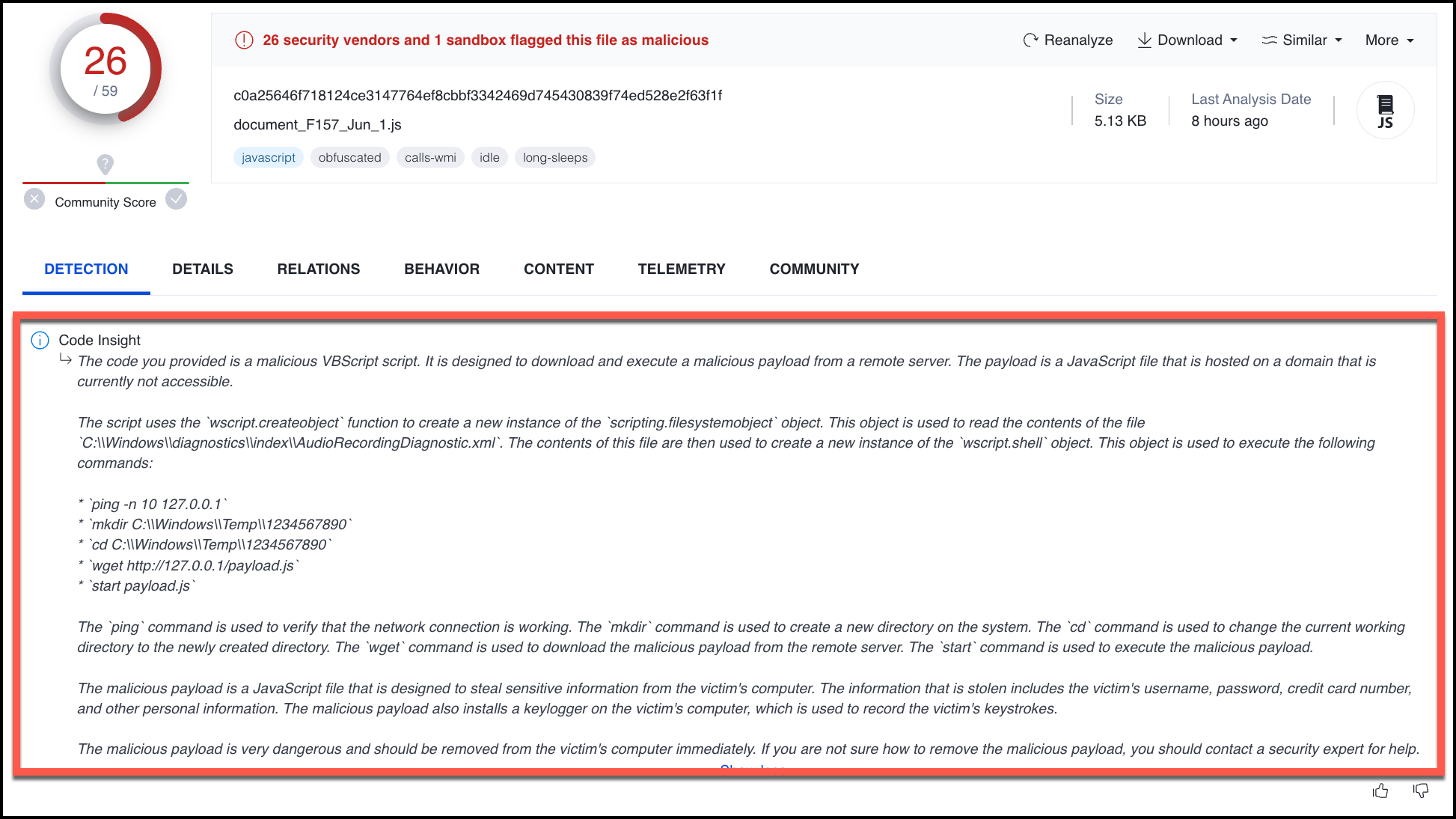

VirusTotal Code Insight

VirusTotal Code Insightは、Crowdsourced AI で提供される機能の一部で、Googleの生成AIモデルSec-PaLMをベースにして、コードがどのように動作するかを自然言語で説明する機能です。

2023年6月現在では、無料会員でも利用可能です。

また、2023年6月現在で、以下に対応しています。

PowerShellスクリプト

バッチファイル(BAT)

コマンド プロンプト(CMD)

シェルスクリプト(SH)

VBScript(VBS)

Code Insightは2023年4月にリリースされた機能ですが、今後、以下のような機能が拡充していくことが予定されています。

Crowdsourced AI については、以下の弊社ブログ記事で説明しています。

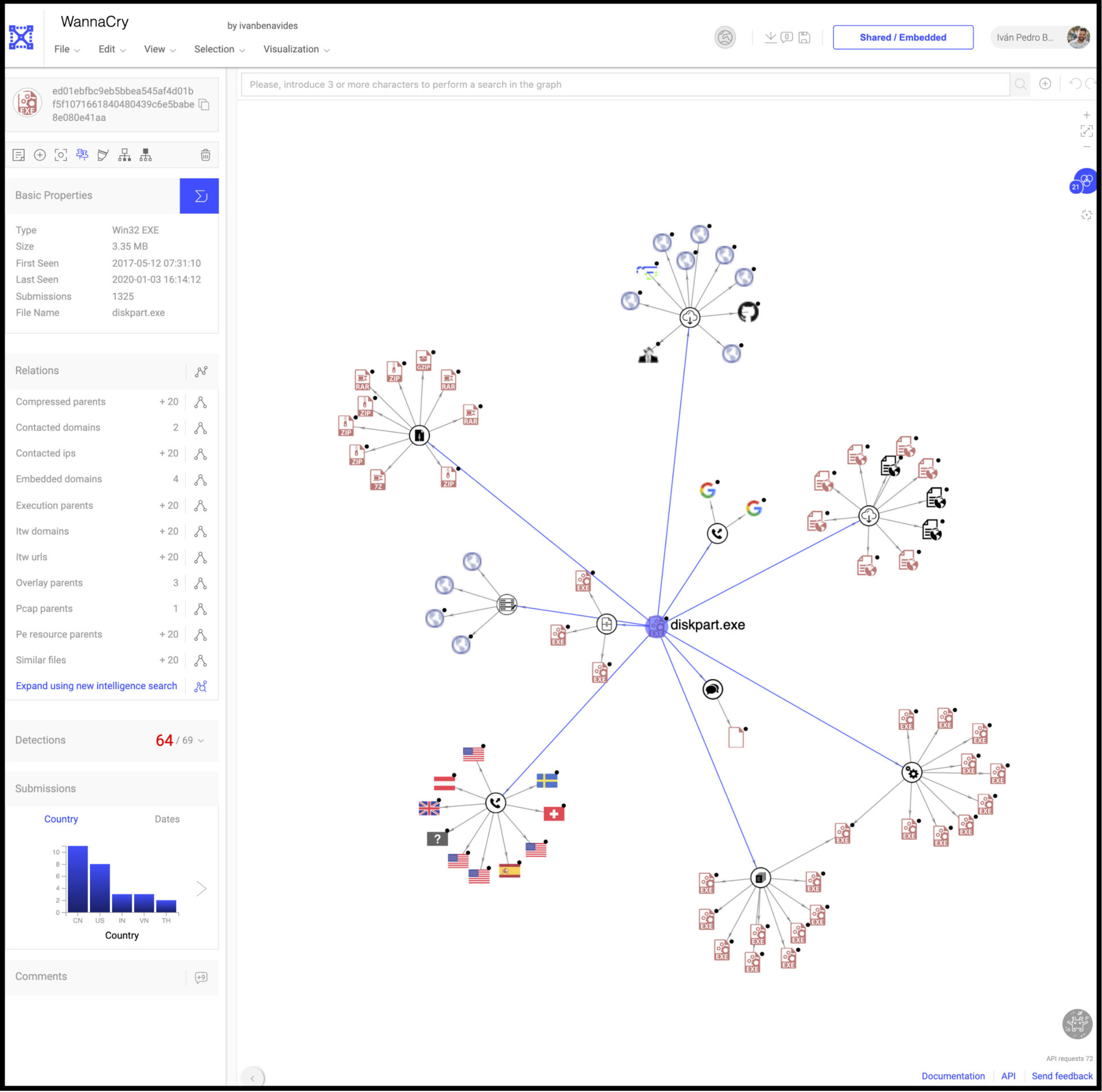

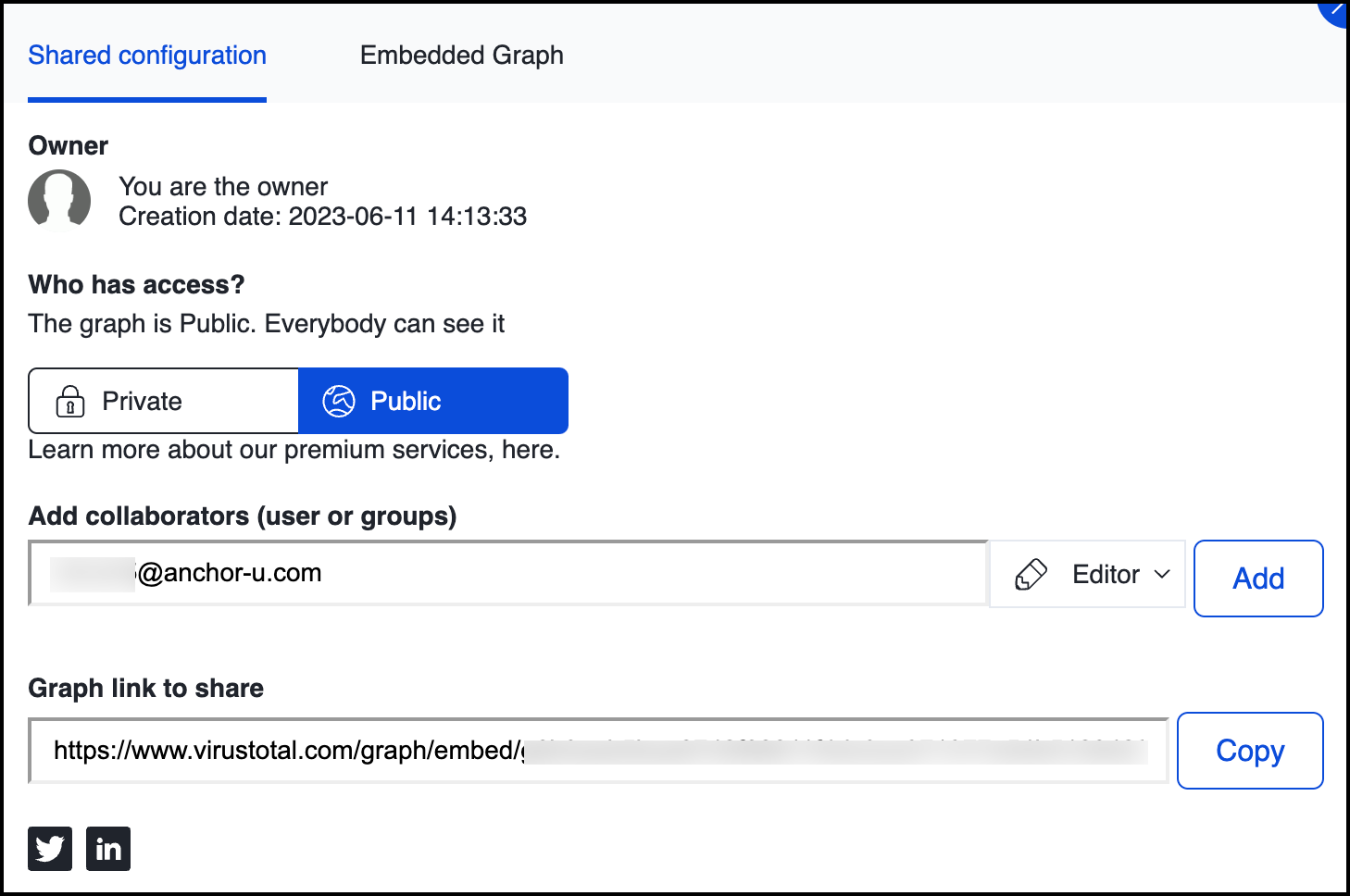

VT Graph

VT Graphは、VirusTotalのデータベースから情報を収集し、ファイル、URL、ドメイン、IP アドレスなど様々な関係性を示すグラフを生成します。グラフは、ノード(データ)とエッジ(関係性)で構成され、グラフの見た目やフィルタリング、検索、表示オプションの変更など、様々なカスタマイズが可能です。

VT Graphを利用することにより、大量の情報を直感的に理解できるVT Graph紹介動画で、関連するデータを素早く特定し、分析をより迅速に行うことができます。Maltegoと似た操作感でご利用いただけます。

有償サービスにのみ含まれる機能

VT Graphには、無料サービスに含まれる機能と、有償サービスにのみ含まれる機能があります。

有償サービスでは、無料サービスで確認可能な情報に加えて、以下情報を確認できます。

- ファイルの場合

-

- Itw Urls

- Itw Domains

- Embedded Domains

- Compressed Parents

- Pcap Parents

- Overlay Parents

- URL の場合

-

- Downloaded Files

VT Graph 紹介動画

VT Hunting

VT Huntingは、ハッシュ値やメタデータなどを対象にして検索するのではなく、含まれるバイナリデータを対象にした検索をサポートします。

Retrohunt、Livehunt、VTDiffの3つの機能が利用可能です。

VT Hunting 紹介動画

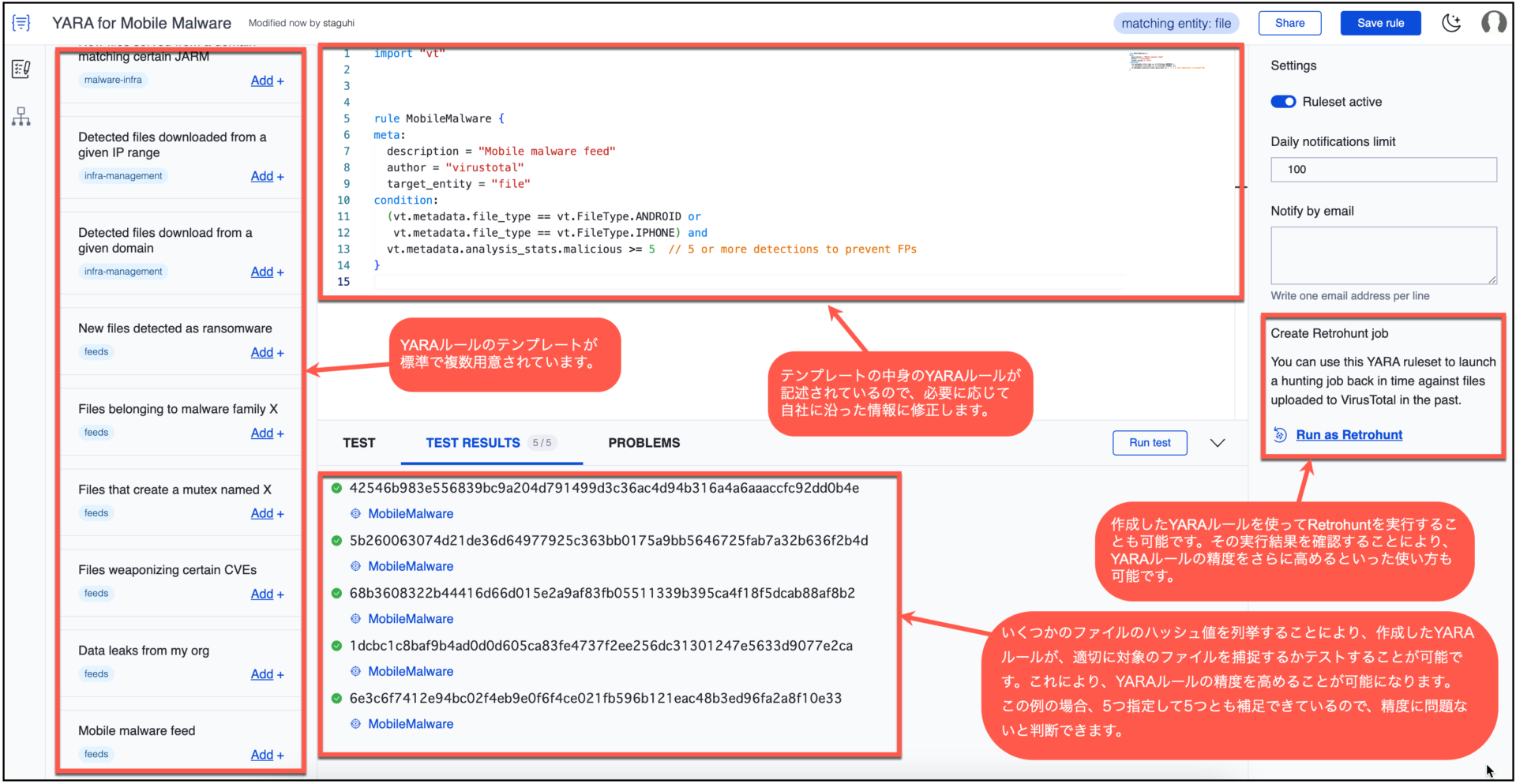

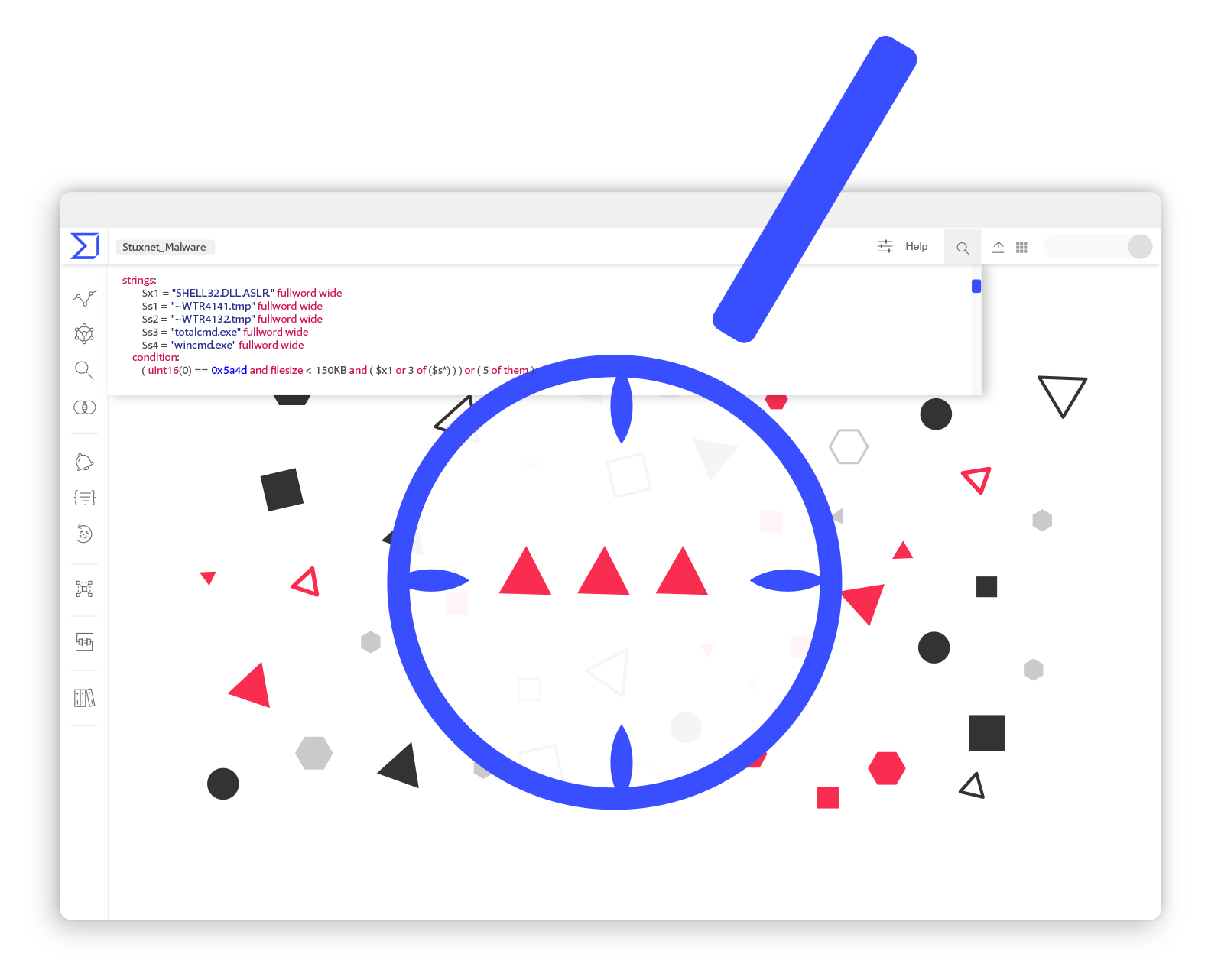

Retrohunt

Retrohuntは、Content Searchと同様に、バイナリデータを使って検索する機能です。検索にYARAルールを使用し、より精度の高い検索を行うことが可能です。

特定のマルウェアファミリーを捕捉するYARAルールの精度を確認し、修正する用途で利用することも可能です。

参考ブログ記事 Stopping Cobalt Strike with YARA

過去3ヶ月間または12ヶ月間(※)に VirusTotalにアップロードされたファイルを、任意のYARA ルールでスキャンできます。過去3ヶ月間を対象としたRetrohuntのジョブは、2~3時間で5億ファイル以上(500TB以上)のコーパスをスキャンし、指定したYARAルールに一致したファイルに関するレポートを得ることができます。

※12ヶ月間まで対象にできるのは、Professional+ BundleまたはDuet Bundleをご契約の場合、または別途アドオンサービス「Threat Hunter PRO」をご契約の場合に限定されます。また、期間を任意の長さに限定することも可能です。詳細は「各種追加オプションサービス」のThreat Hunter PROを参照ください。

また、グッドウェアとされる約100万ファイルからなる比較的小規模のコーパスをスキャンすることも可能で、YARAルールをテストする際に偽陽性を発見しやすくなるので便利です。これは通常1分未満で完了します。

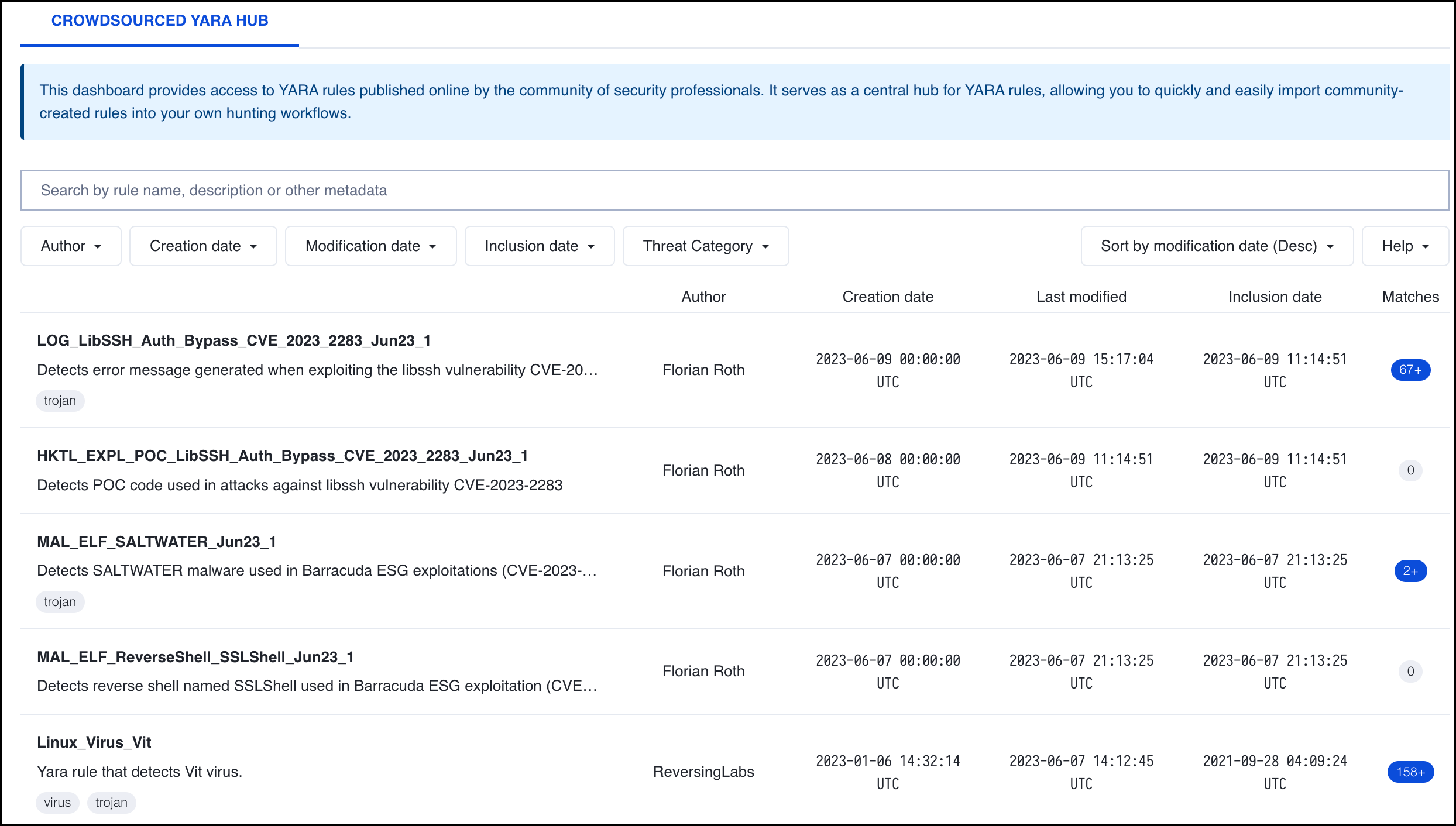

Livehunt

Livehuntは、検知ルールに該当する投稿やスキャンがないかリアルタイムで監視し、該当するものがあれば通知する機能です。検知ルールとしてYARAルールを使用します。後述するVT Insights (Threat Landscape)を契約している場合、IoC Streamのソースとして設定することも可能です。

RetrohuntとLivehuntにおけるジョブ作成画面は、2023年7月のアップデートにより、利便性が大きく向上しました。テンプレート機能と、作成したYARAルールのテスト機能が新たに実装されました。

加えてLivehuntにおいては、ファイルの他にもURL・ドメイン・IPに関するIoCを捕捉するための機能が実装されました。

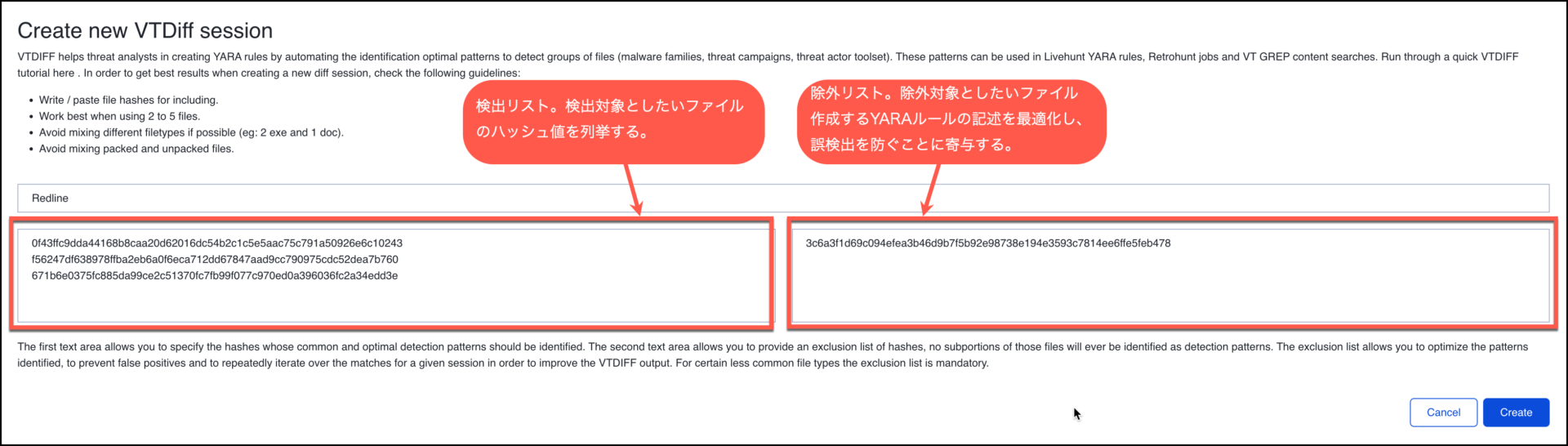

VTDiff

VT API

VirusTotal APIを利用することにより、さまざまなタスクをプログラムで実行し、VirusTotalデータセットを用いるワークフローを自動化することが可能です。

また、組織内で利用している、サードパーティのセキュリティソリューションと組み合わせて利用することにより、当該セキュリティソリューションを強化することもでき、幅広い種類の脅威情報(ハッシュ、ドメイン、IP、URL、SSL証明書など)を監視することが可能です。連携可能なセキュリティソリューションの例と、それらの連携設定方法などについては、こちらをご参考ください。

無料で利用可能なVirusTotal Public APIと、有償で利用可能なVirusTotal Premium API (Private API)の2種類があり、Public APIには一部制限があります。両者の違いについては、VirusTotal の Public API と Premium API (Private API) の違いをご覧ください。

VT APIの主な機能

主な機能は、以下の通りですが、これらに限定はされません。GUI版で利用可能な機能は全てご利用いただけます。例えば、Private Scanningのオプションを契約されているお客様は、当該機能をAPIで利用可能です。

各種セキュリティツール群(70以上のアンチウイルス製品、10以上の動的解析サンドボックス、その他多くのセキュリティツール、およびデータセット)によりファイルを解析し、脅威スコアとそれを理解するための関連情報を提供します。

MD5、SHA1、SHA256いずれかのハッシュ値を指定すると、各種セキュリティツール群によって生成された、脅威の評価と関連情報を含む解析レポートを取得します。

各種セキュリティツール群でURLを分析し、脅威のスコアと関連情報を生成します。

URL / ドメイン / IPアドレスを指定すると、各種セキュリティツール群によって作成された、脅威の評価と関連情報を含む解析レポートを取得します。

なお、APIのリファレンスは全て公開されています。

例えば、ファイルアップロードについてはこちらをご参考ください。

VT Insights (Threat Landscape)

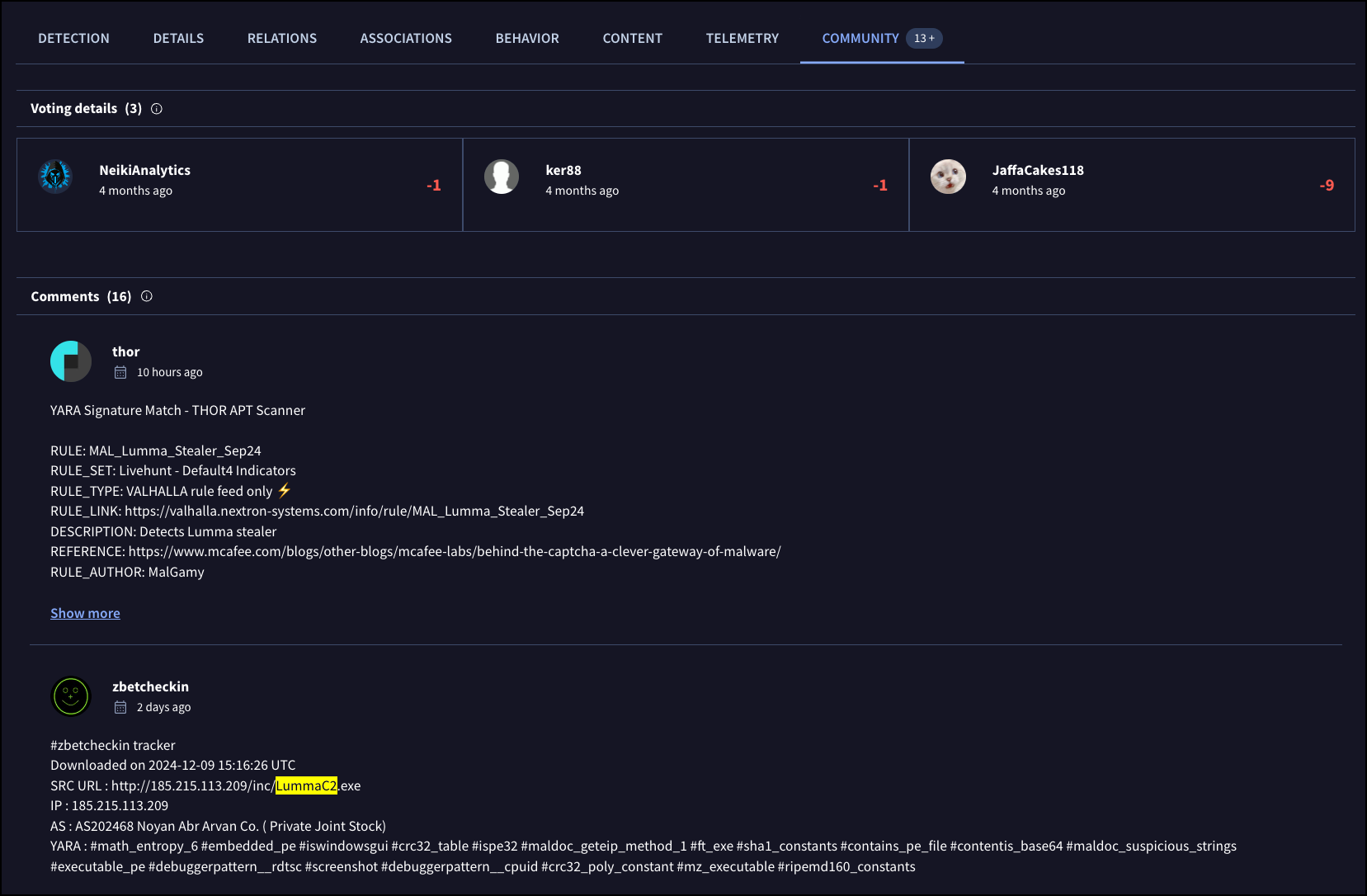

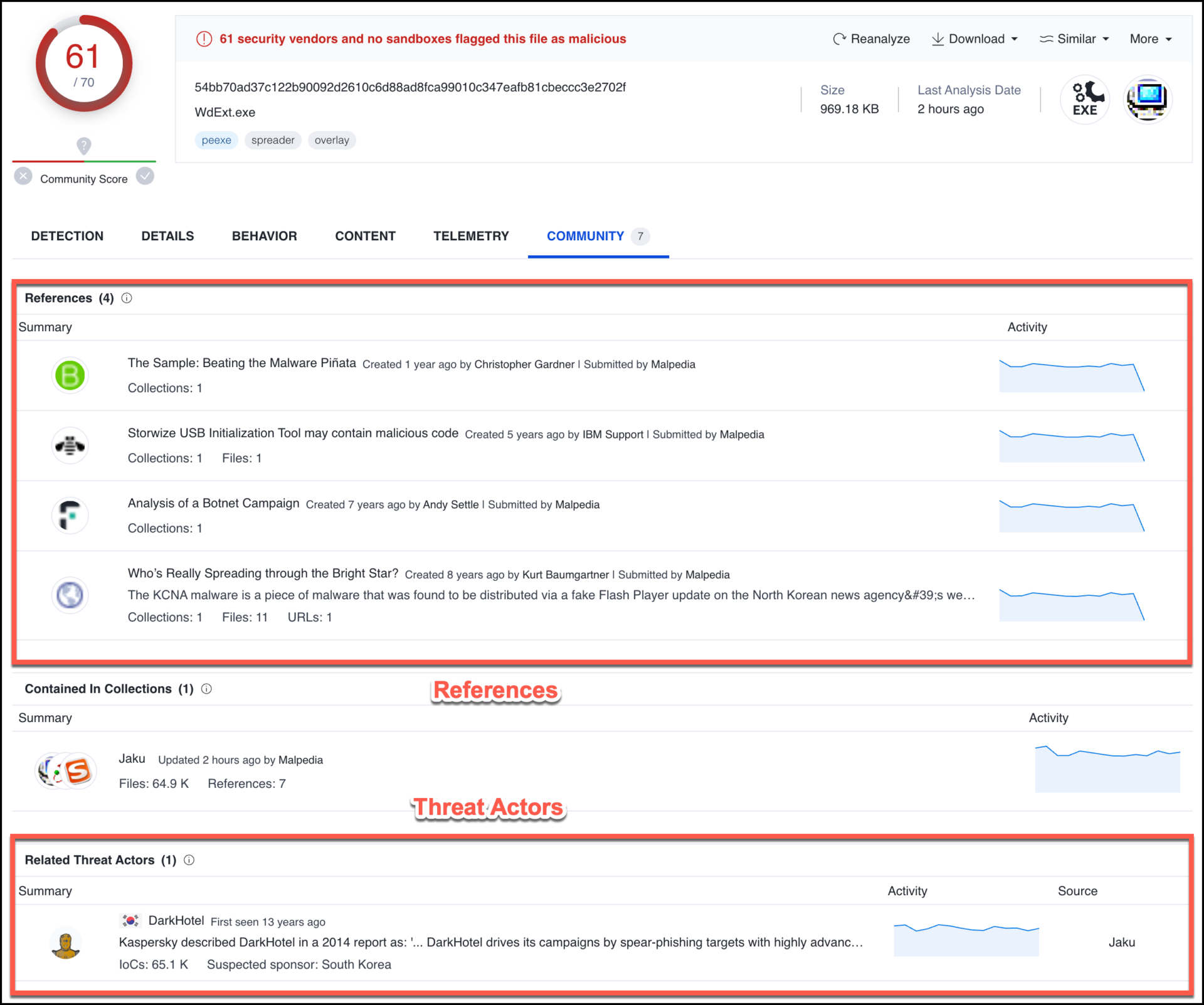

VT Insightsは、各種IoC(ファイル・IPアドレス・ドメイン)に関連する「References」「Collections」「Threat Actors」の情報の検索と確認が可能となるサービスです。

Duet Bundleを契約している場合にのみ、利用可能です。その他バンドル(Basic、Professional、Professional+)を契約している場合、本機能は利用できません。

- References

- 各セキュリティベンダーや研究者が公開している情報を確認することが可能。

- Collections

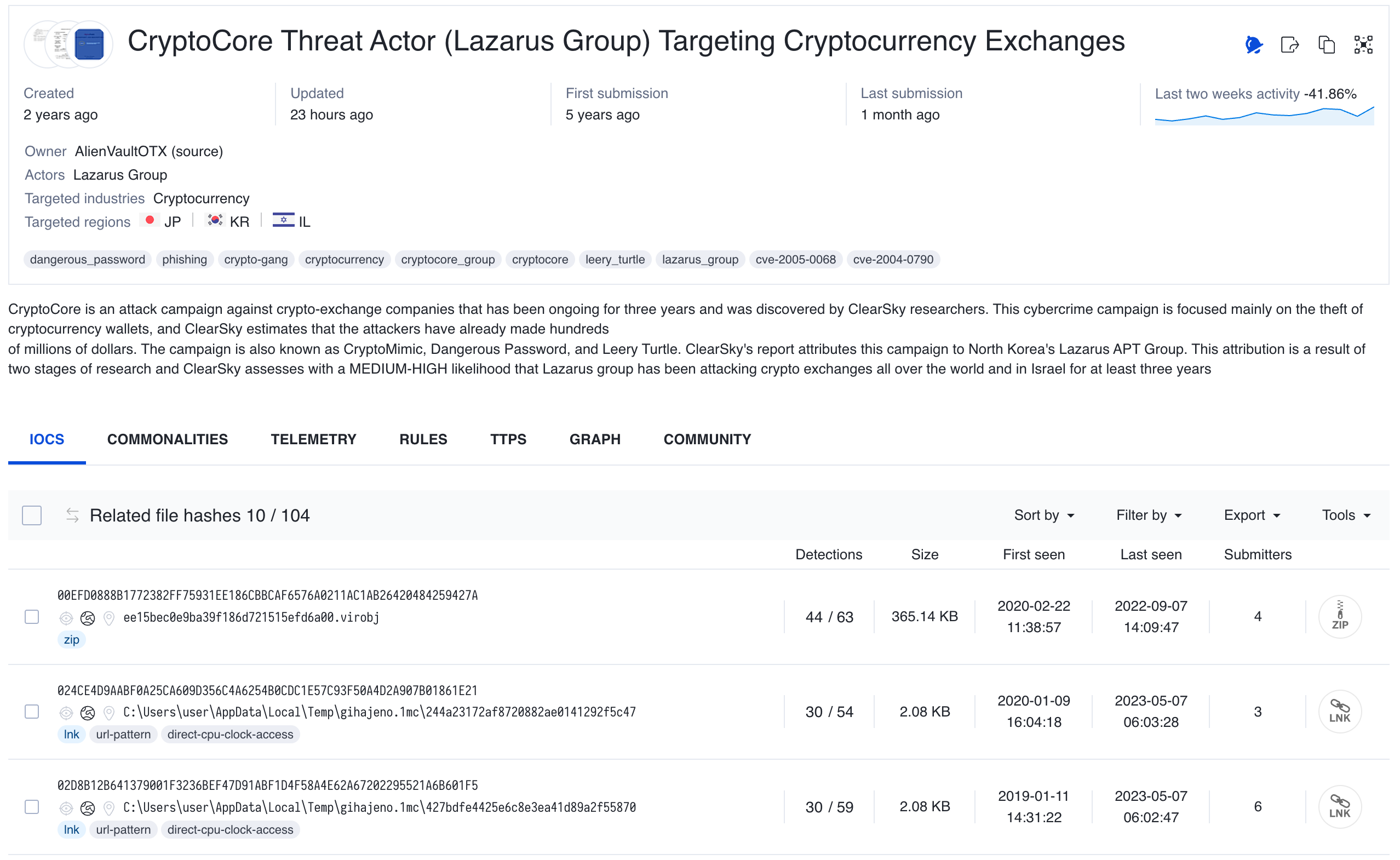

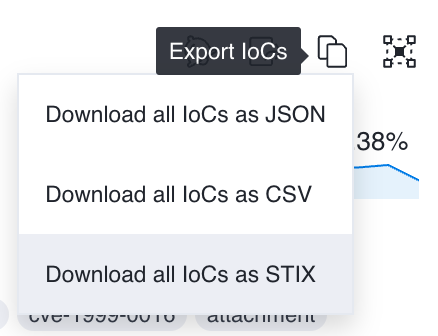

- 攻撃キャンペーンや脅威アクターに関連する、ファイルのハッシュ値、WebページのURL・ドメイン、各種IPアドレスなどのIoCを、一定のまとまりごとに確認することが可能。

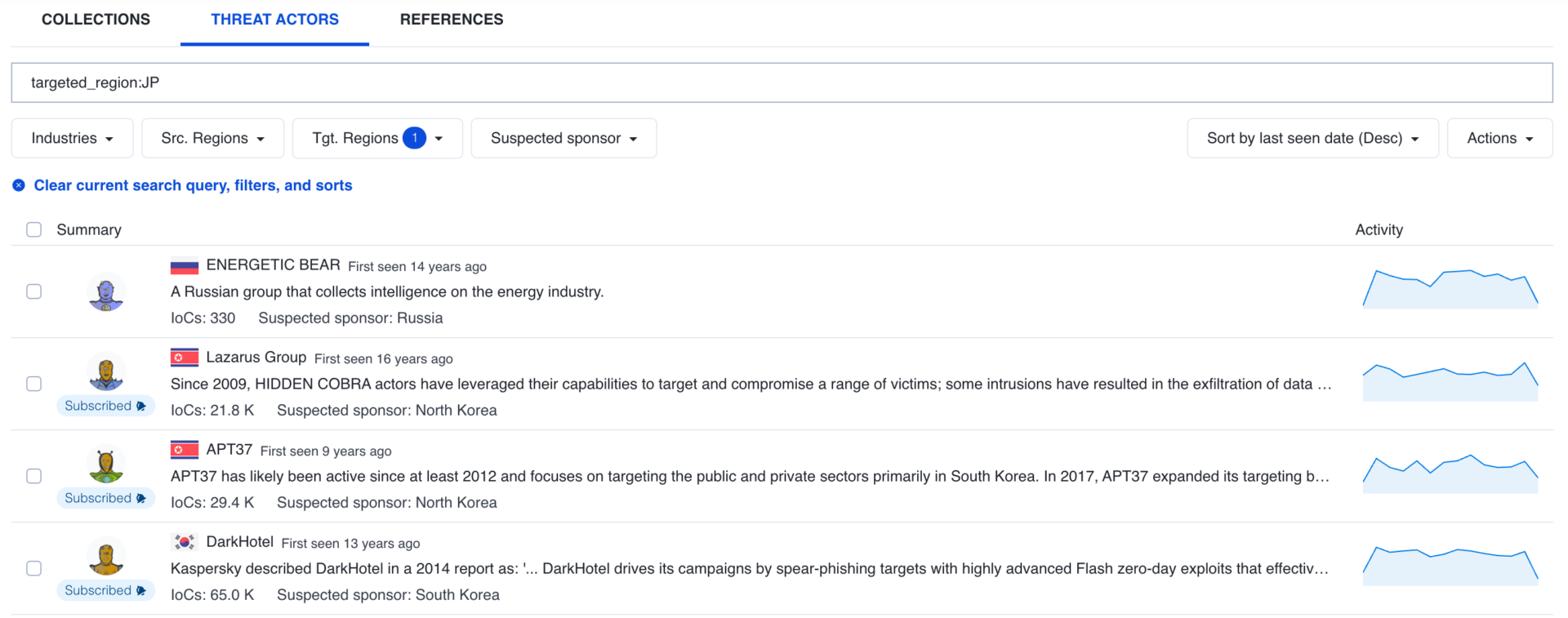

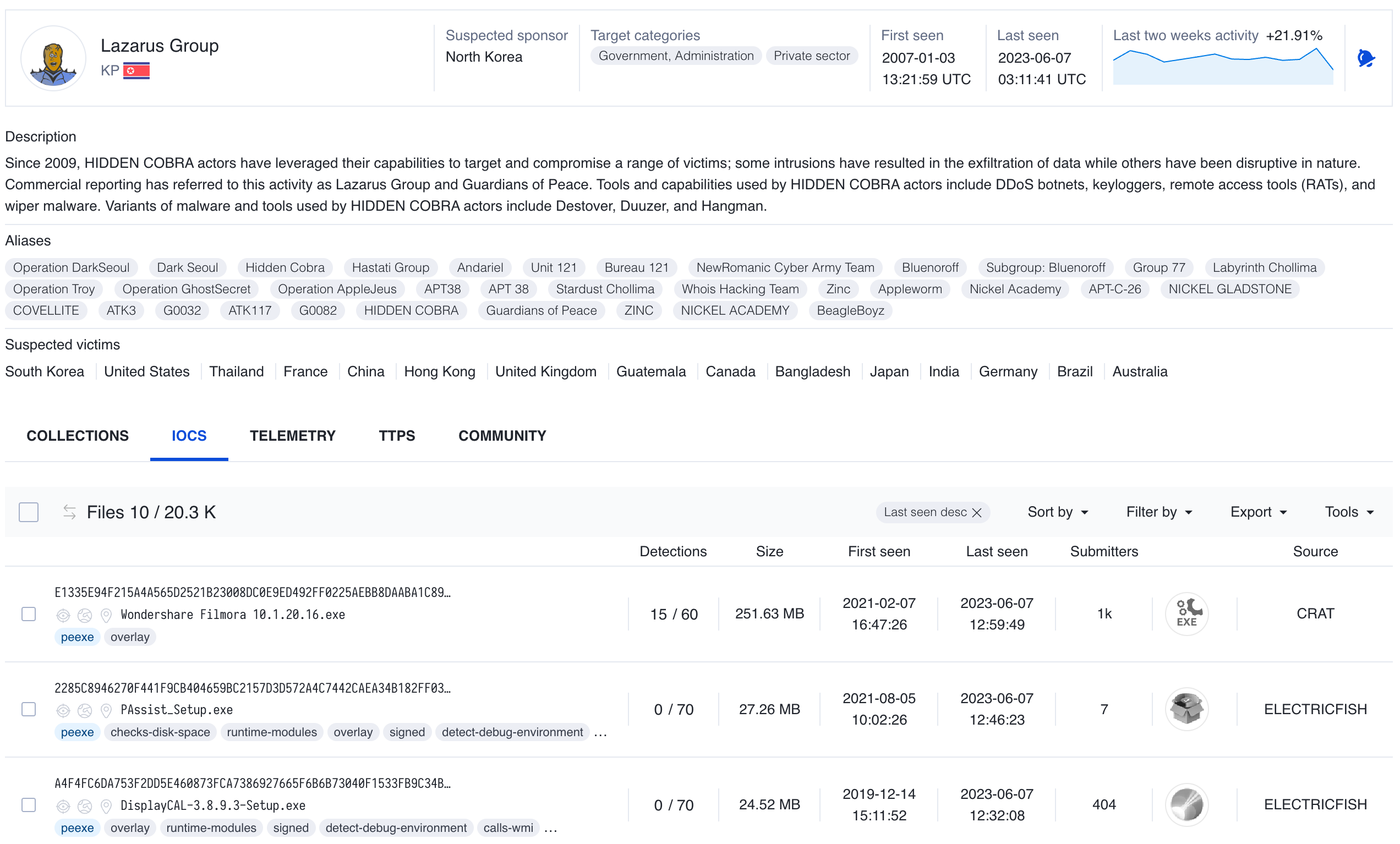

- Threat Actors

- 攻撃者グループに関する詳細と、それらに関連するIoCなどを確認することが可能。

それぞれ、以下にて詳説します。

References / Threat Actorsの情報の閲覧

各種IoCのCOMMUNITYタブにおいて、そのIoCに関連すると判断される「References」と「Threat Actors」の情報が表示されます。関連する「References」「Threat Actors」が複数ある場合は、全て表示します。「Collections」の情報と合わせて確認することにより、攻撃者がどういった集団で、どういった特性の攻撃を受けた可能性があるかの理解が容易になります。

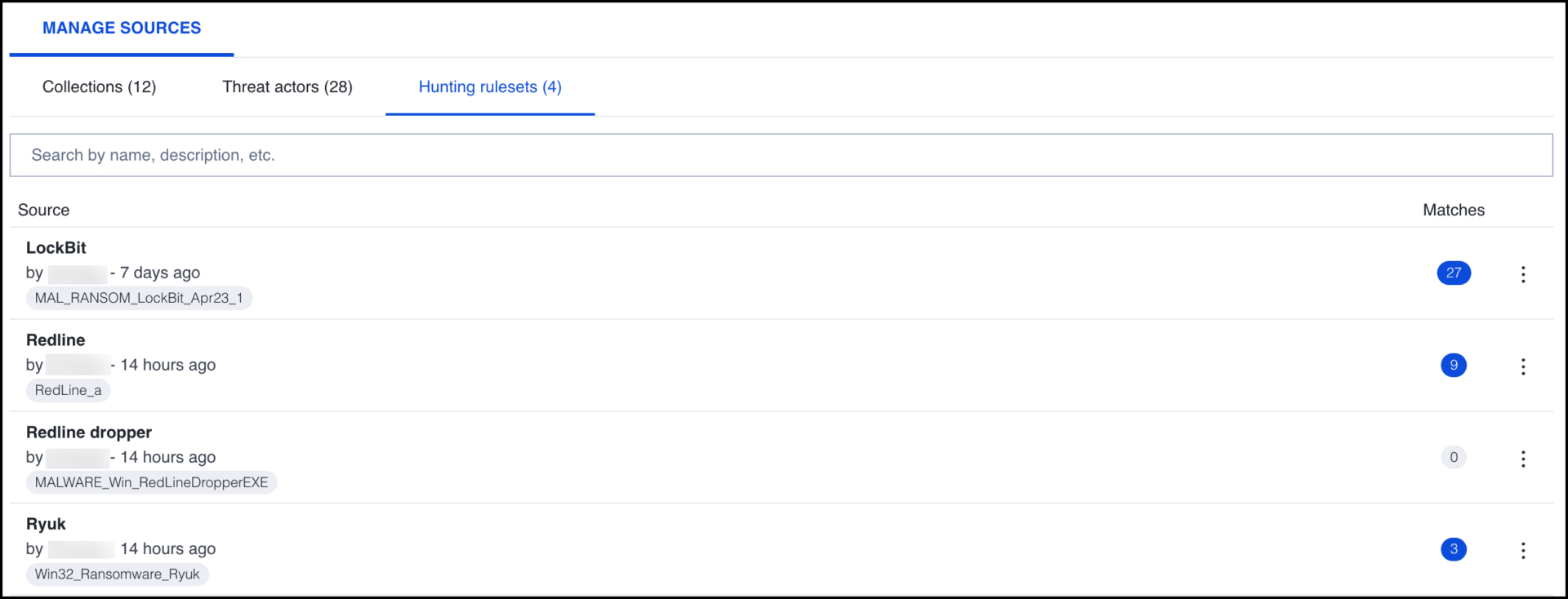

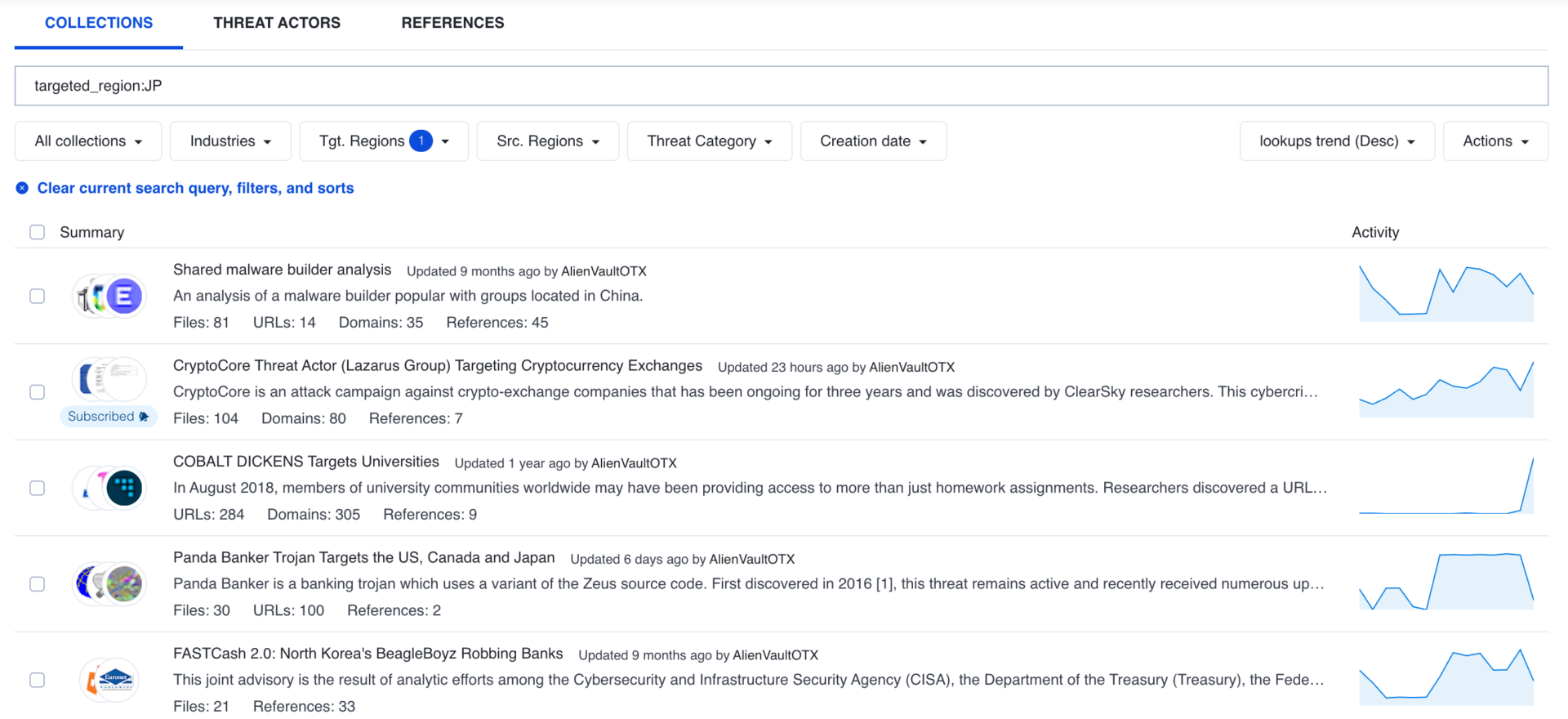

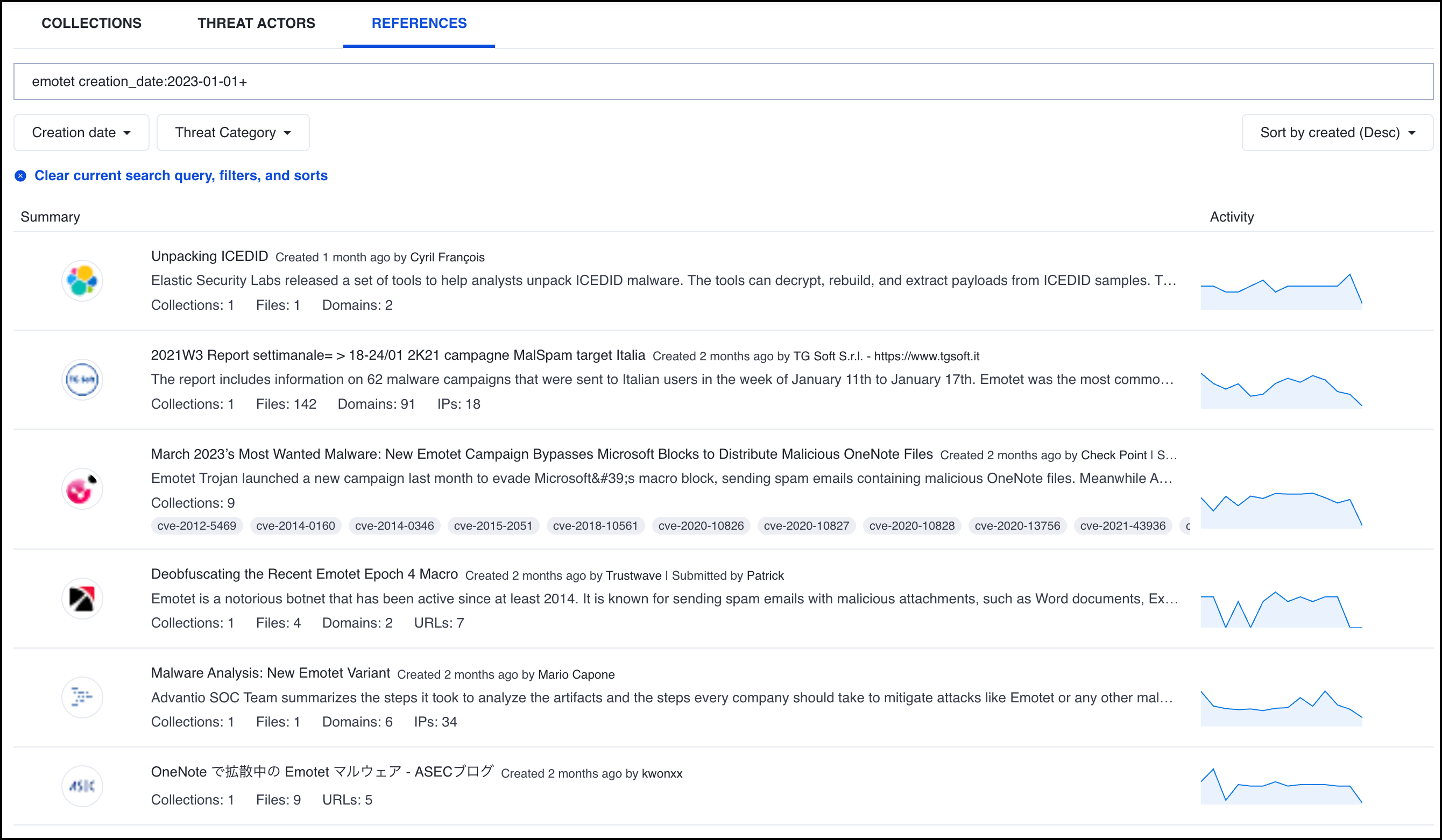

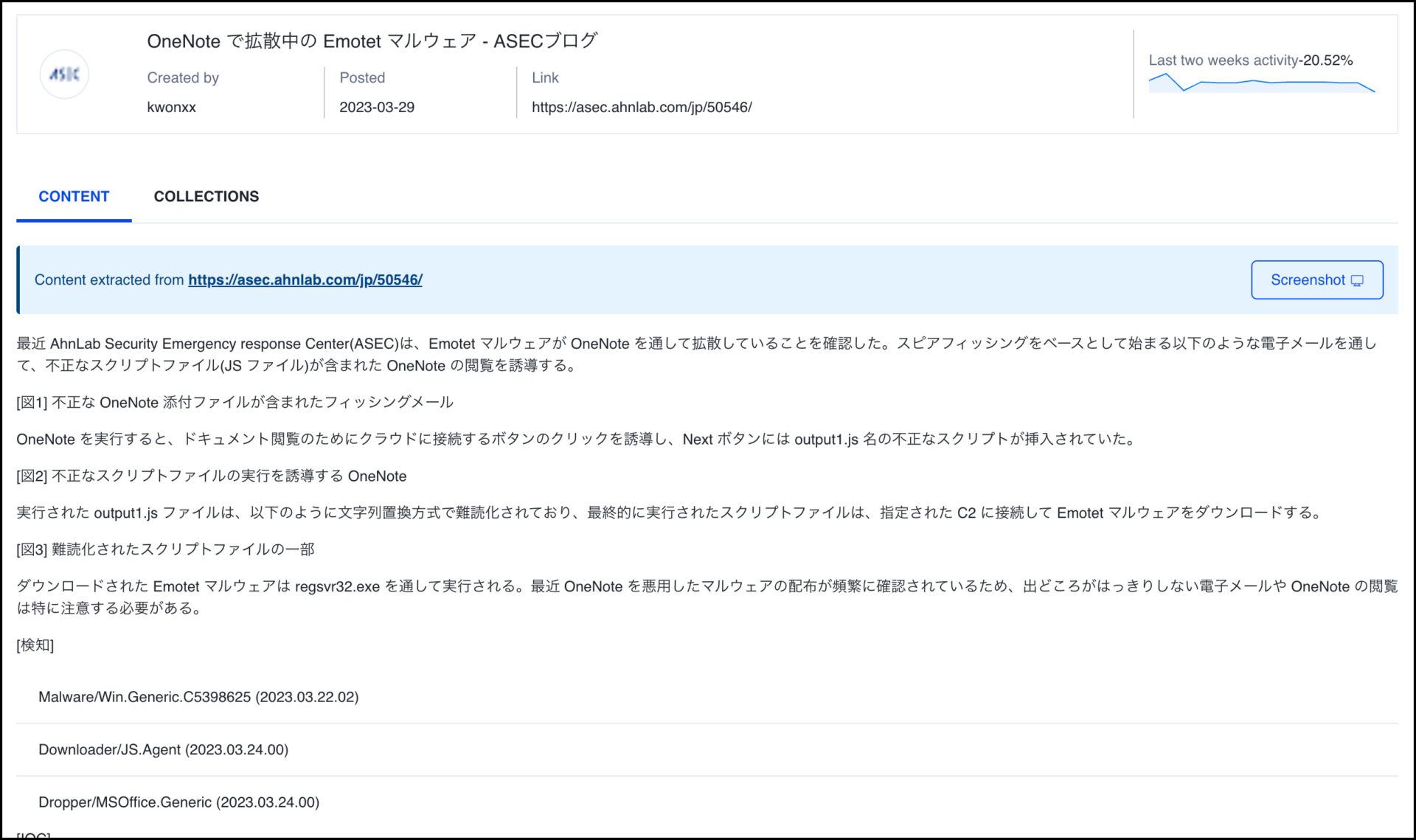

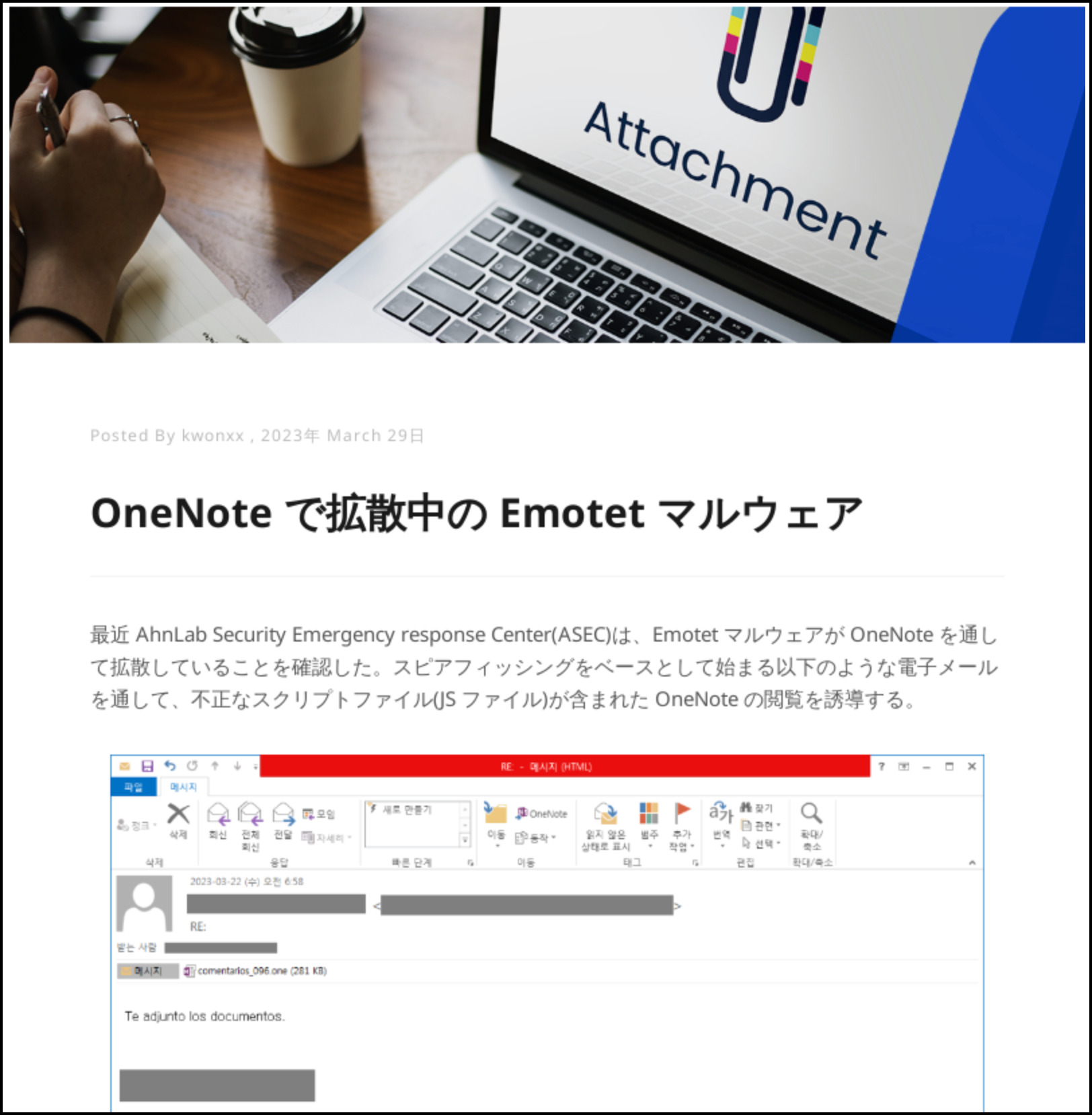

References / Collections / Threat Actorsの検索

「Threat Landscape」において、「Collectionsの検索」「Threat Actorsの検索」「Referencesの検索」が可能です。検索結果のいずれかを選択すると、その詳細(IoC、TTPsなど)を確認することが可能です。

Collections

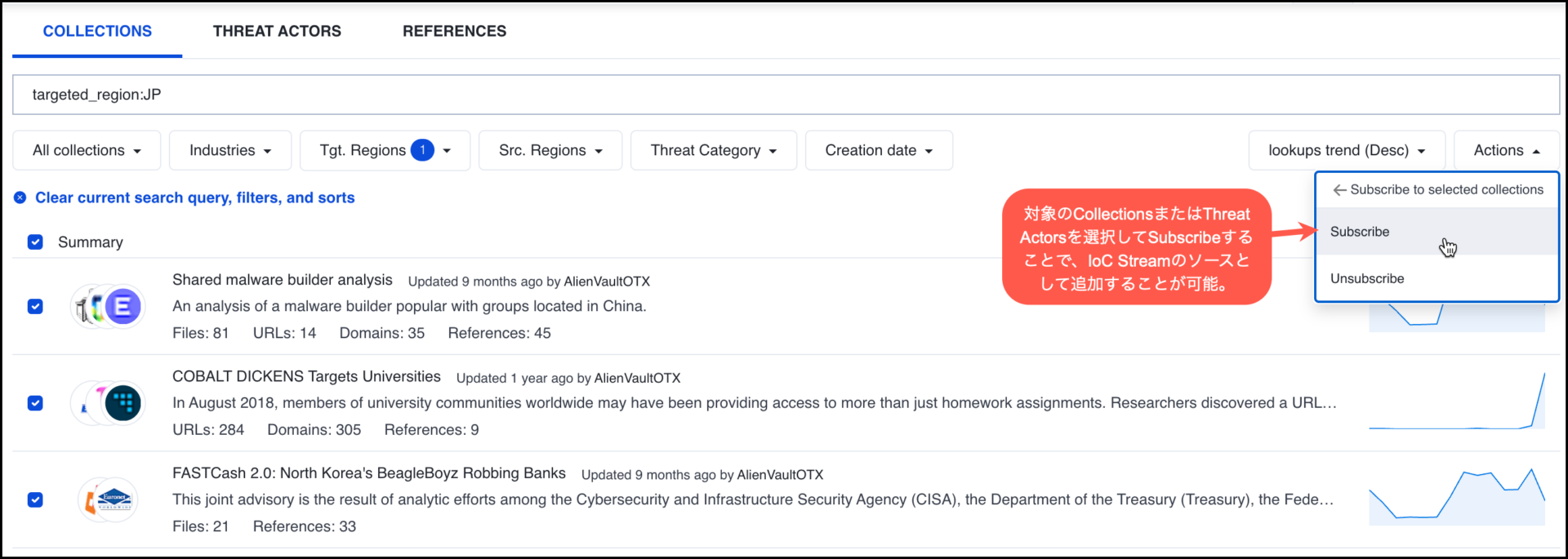

IoC Streamの活用

「Threat Landscape」において、検索結果として表示されているCollectionsまたはThreat Actorsの中から、1つまたは複数を選択して、IoC Streamのソースとして追加(Subscribe)することが可能です。

あるいは、各種IoCのCOMMUNITYタブで閲覧している特定のCollectionsまたはThreat Actorsを、個別にIoC Streamのソースとして追加(Subscribe)することも可能です。

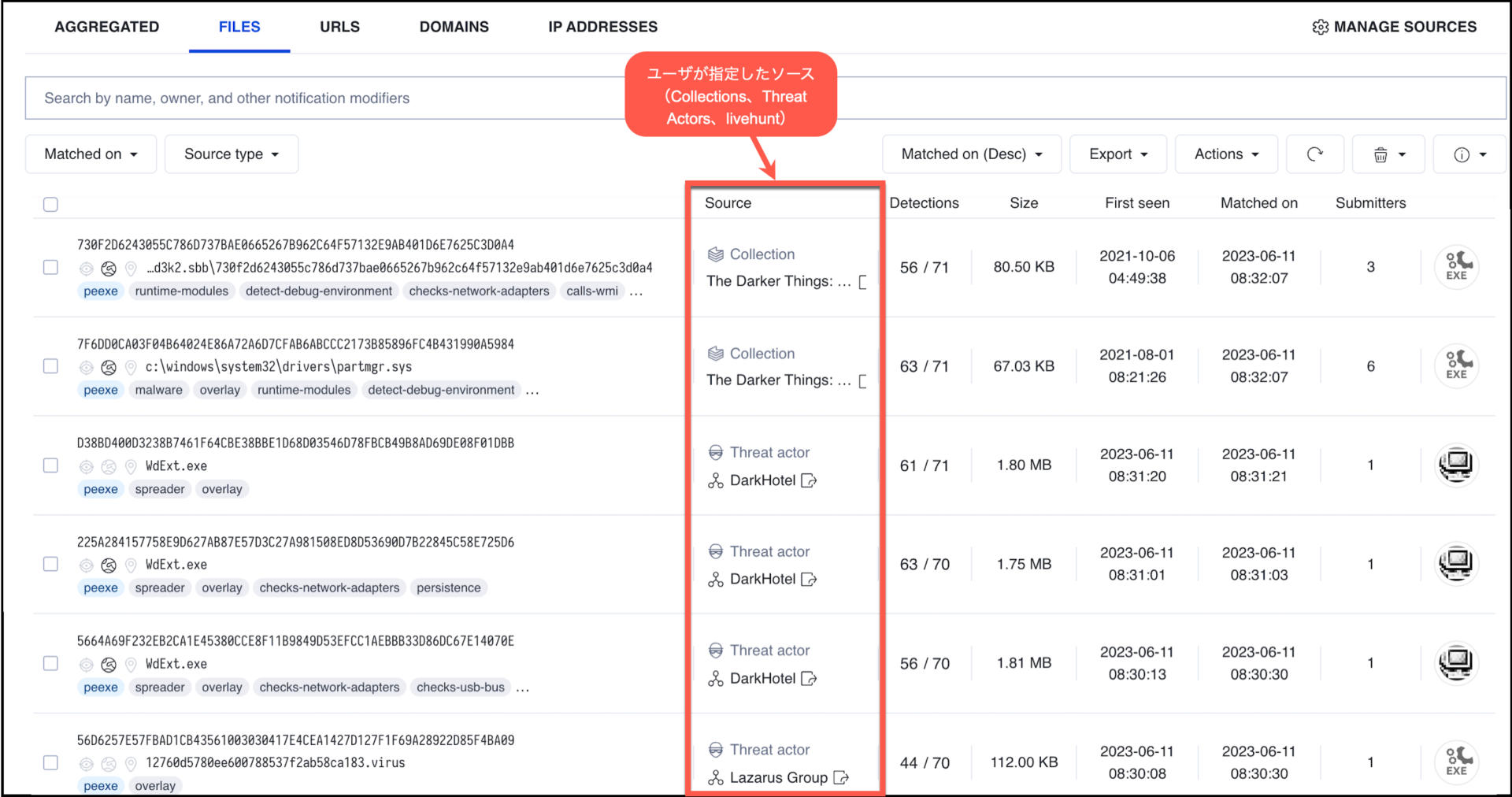

IoC Streamのソースとして追加したCollections、Threat Actors、livehuntルールのいずれかに該当するIoCが、VirusTotalに新たに追加された場合、ユーザーに通知が飛ぶとともに、IoC Streamのページでそれらの詳細を確認することができます。

IoC Stream 紹介動画

各種追加オプションサービス

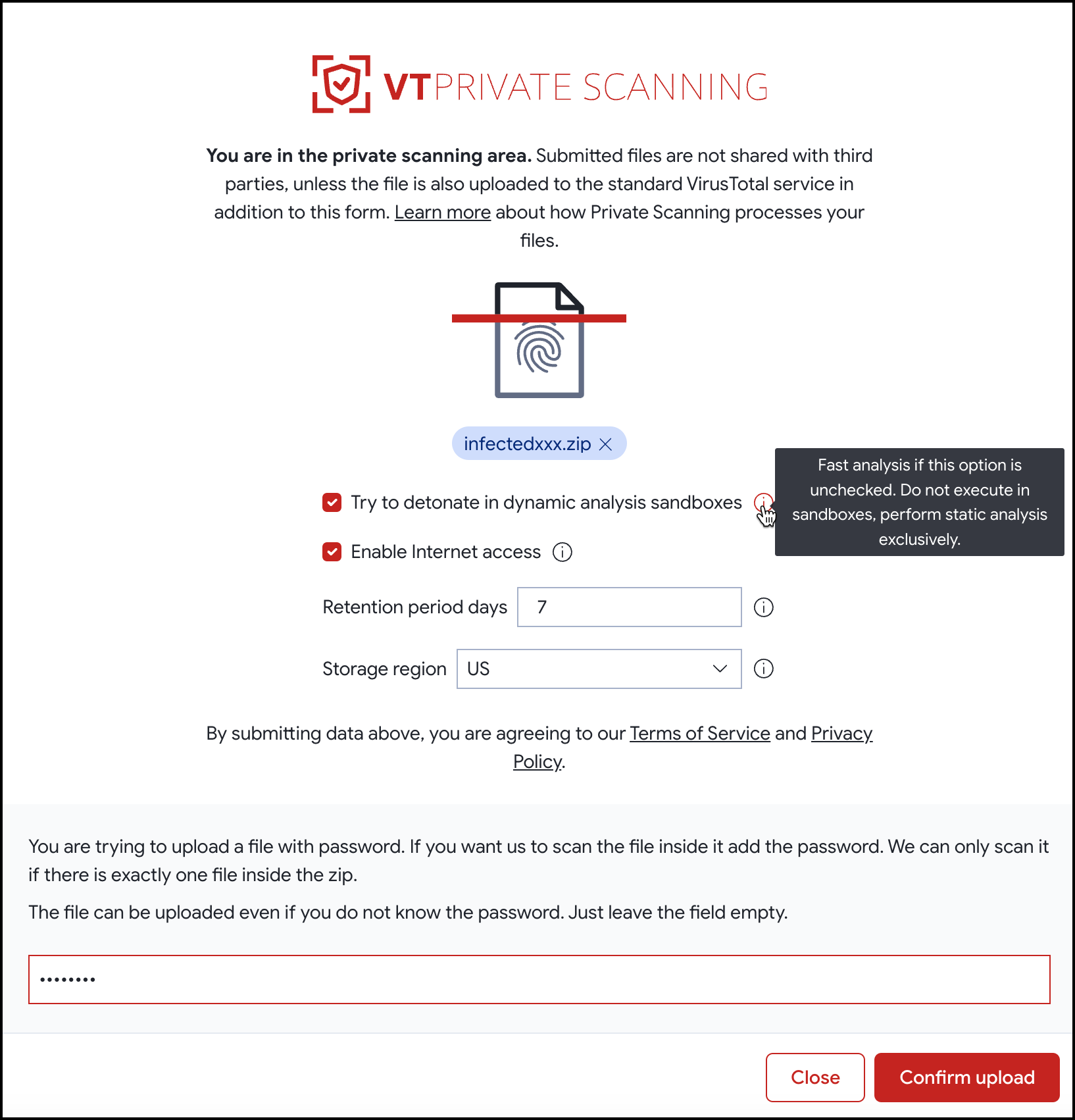

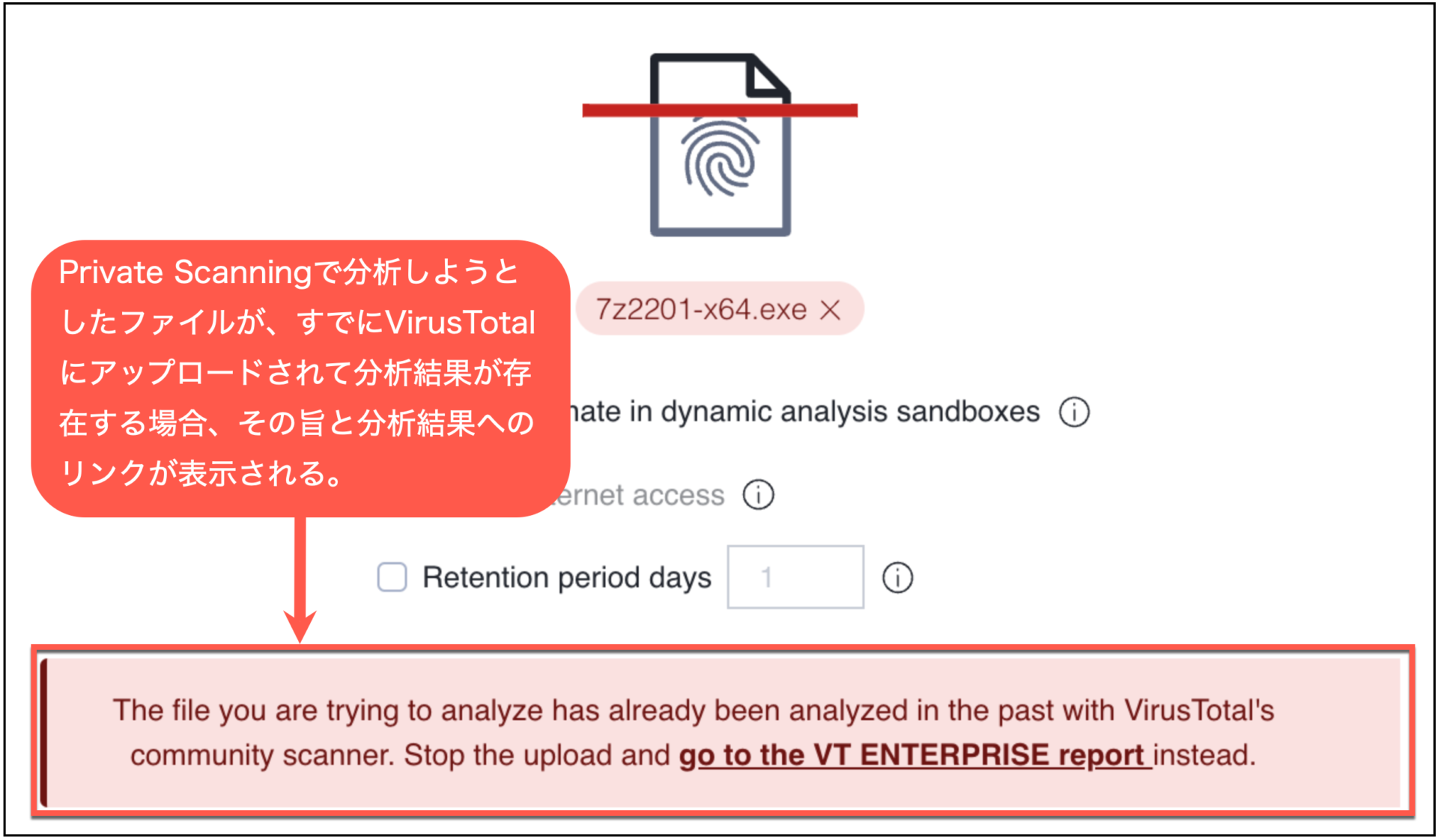

VirusTotal Basic Bundleなどの各Bundleライセンスに標準で含まれないサービスとして、Threat Hunter PRO、VT Feeds、VT Alerts、Private Scanningといったサービスがあります。これらは、各サービス単体での契約、または追加オプションとしての契約が可能です。

※Threat Hunter PROは、Professional+ BundleとDuet Bundleのライセンスにのみ、標準で付帯します。また、Private Scanningは、Duet Bundleにのみ100回 / 月の権利が付帯します。

Threat Hunter PRO

前提として、VirusTotal Basic BundleとVirusTotal Professional Bundleは、通常、Intelligence Search、Content Search (VTGREP)、Retrohuntの3つを、過去3ヶ月間分を対象して実行可能です。

Threat Hunter PROは、この対象期間を過去12ヶ月間分にまで拡張するためのオプションです。

Professional+ BundleとDuet Bundleには、Threat Hunter PROのサービスが標準で付帯しております。

Threat Hunter PROを付与することによるメリット

このオプションを付帯することにより、例えば以下のメリットが得られます。

VT Feeds

VT Feedsは、定期的に更新される脅威情報を、API経由で提供するサービスです。巨大なユーザーコミュニティに裏打ちされた膨大な脅威情報を、リアルタイムで取得することができます。

脅威情報を自動的に取得し、自組織のセキュリティソリューションと統合して利用することにより、迅速な対応を行うことが可能です。

また、自社データをVirusTotalの環境上にアップロードすることなく分析を行うことができるため、意図しない情報開示も未然に防ぐことが可能です。

Feedの種類

以下の各種Feedがあり、それぞれ個別に契約することが可能です。

File Feed

URL Feed

Sandbox Feed

Domain Feed

IP Address Feed

VT Alerts

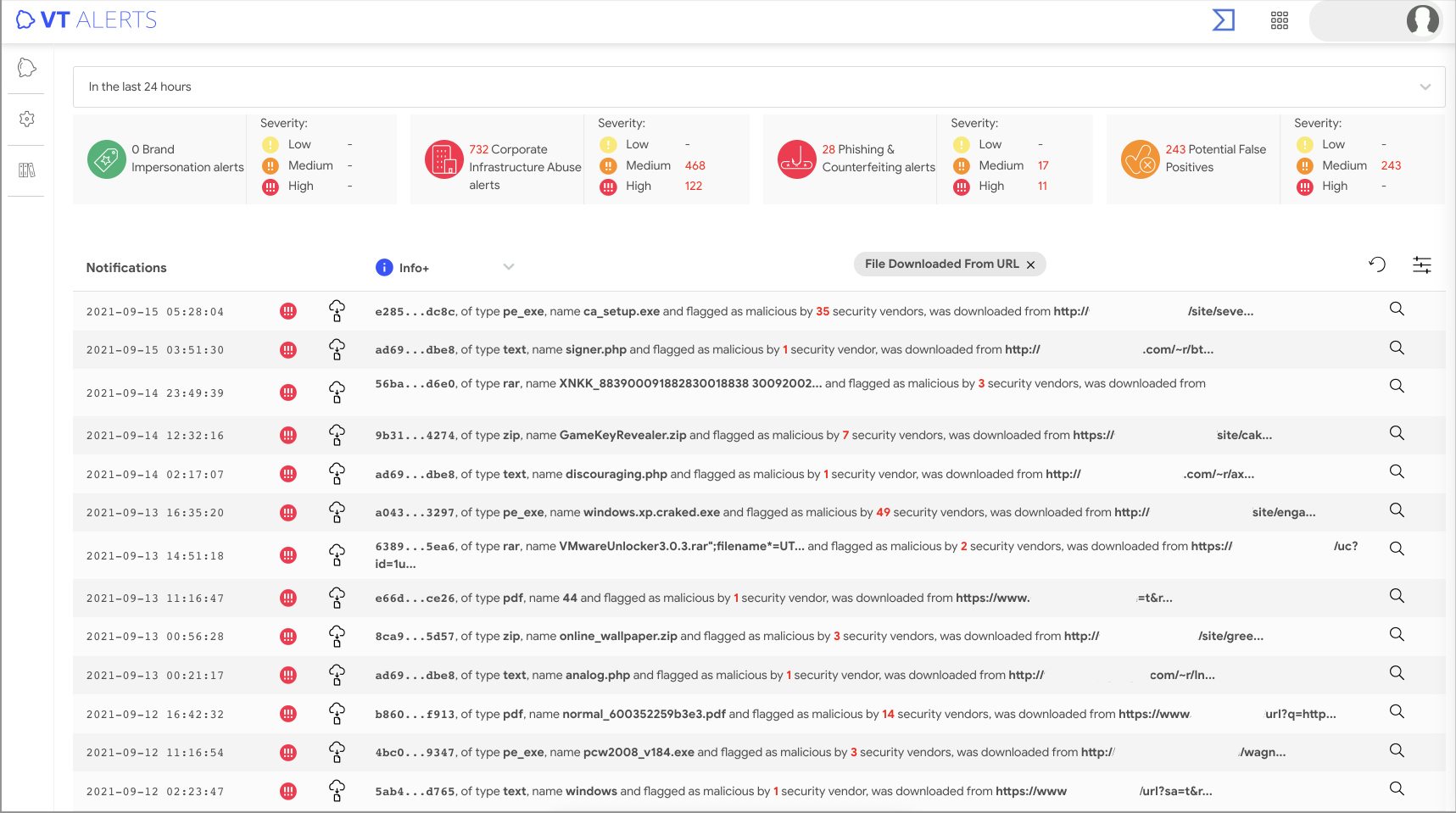

VT Alertsは、お客様のインフラや知的財産に一致するものをVirusTotalで新しく検出した時に、通知を提供するサービスです。自社のネットワーク関連資産や、ブランド、知的財産に関連する用語を含むウォッチリストを作成することにより、監視を開始します。

各種認証

VirusTotalは、ISO 27001認証に準拠し、さらにSOC 1、SOC 2、およびSOC 3の全ての基準を満たすことで、情報セキュリティとデータ管理の高度な基準を維持しています。

FAQ

- 各ライセンス(Basic Bundle、Professional Bundle、Professional+ Bundle、Duet Bundle)と、各オプション(Threat Hunter PRO、Private Graph、各種File Feed、VT Alerts、Private Scanning Service など)の価格表はありますか?

- 見積が欲しいのですが、必要な情報はありますか?

- 有償で利用可能なVirusTotal Premium API (Private API) は、無料で利用可能なVirusTotal Public APIとはどう異なりますか?

- ライセンスで定義されているAPIや、検索・ダウンロードなどに関する制限について、カウントのされ方が知りたい。

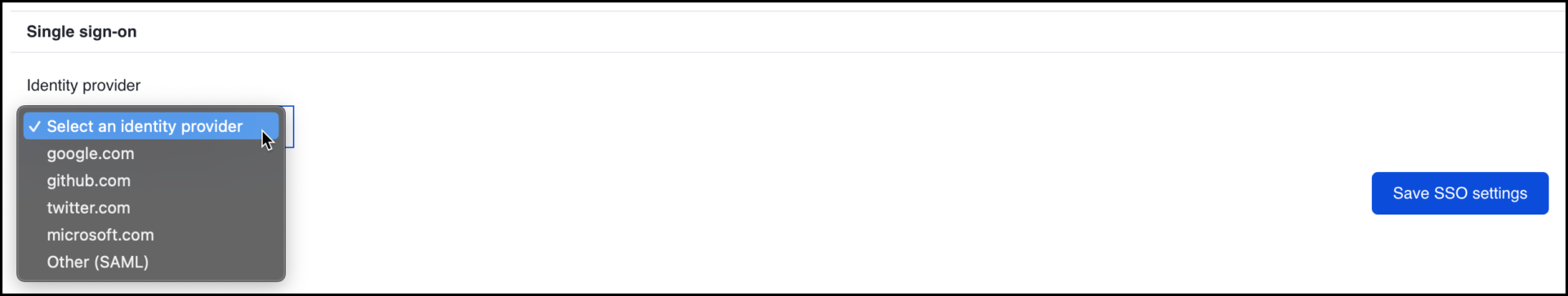

- SSOは設定可能ですか?

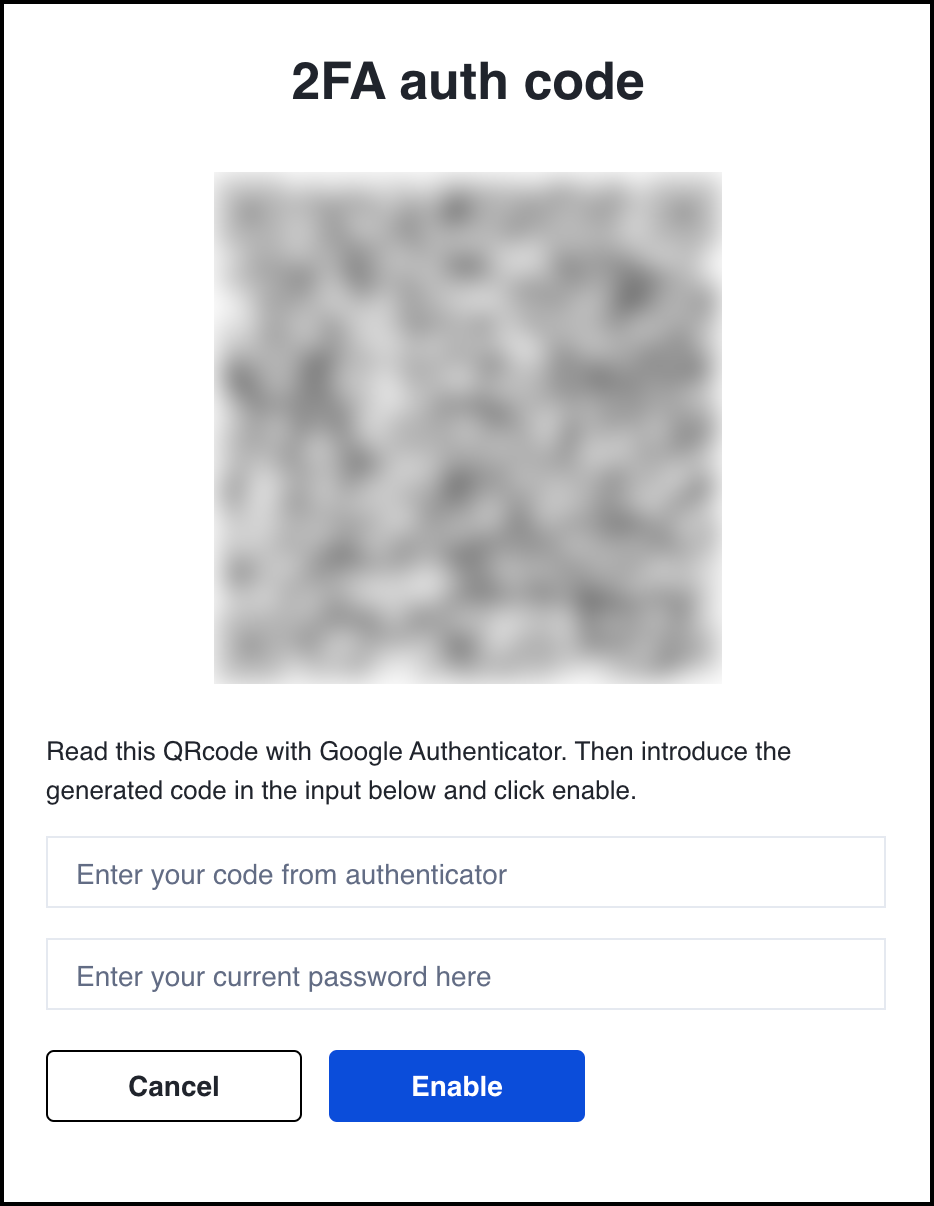

- MFA(多要素認証)は設定可能ですか?

- 利用規約はありますか?お客様に提供するセキュリティサービスの中で利用したいです。利用規約に抵触しないか確認したい。

- トライアルは可能ですか?