GreyNoise 2026 State of the Edge Reportの概要

2026年2月、 GreyNoise が GreyNoise 2026 State of the Edge Report(英語)を公開しました。本レポートでは、2025年下半期のエッジデバイス(VPN機器、ファイアウォール、ロードバランサーなど、インターネットと社内ネットワークの境界に設置される機器)を標的とした攻撃を脅威インテリジェンスの観点から分析したレポートで、以下のような調査結果が掲載されています。

約162日間で29.7億セッションの攻撃が観測

2025年下半期(7月23日〜12月31日)の162日間において、GreyNoiseのセンサーはインターネット向けインフラに対する29億7,000万件の悪意あるセッションを観測しました。これは1日あたり約1,830万件、毎秒212件のペースで攻撃が継続している計算になります。「たまに標的になる」のではなく、インターネットに接続された機器の大半が常時、自動化されたシステムによって組織的に探索されているという現実を示しています。

VPN機器への攻撃が急増|Palo Alto Networks製品が主要ターゲットに

Palo Alto Networksのインフラに対する攻撃セッション数は1,670万件に上り、これはCiscoとFortinetを合わせた数の3.5倍以上にあたります。特にGlobalProtectのログインスキャンだけで1,290万件が記録されており、特定のベンダー製品が意図的に狙われていることが明白です。VPN機器は侵害されると境界防御をバイパスして内部ネットワークへの直接アクセスを許してしまうため、攻撃者にとって極めて価値の高い侵入口となります。

リモートコード実行(RCE)攻撃の半数以上が「未知のIP」から発生

最も警戒すべきデータとして、リモートコード実行(RCE)攻撃の52%が、GreyNoiseのデータ上で過去にスキャン履歴のない「初見のIP」から発生していました。これは、脅威インテリジェンスのフィードやブラックリスト、レピュテーションスコアに依存した従来の防御では、最も危険な攻撃の半分を見逃してしまうことを意味します。既知の悪性IPをブロックするだけでは不十分であり、振る舞い検知など、行動ベースのアプローチへの移行が不可欠です。

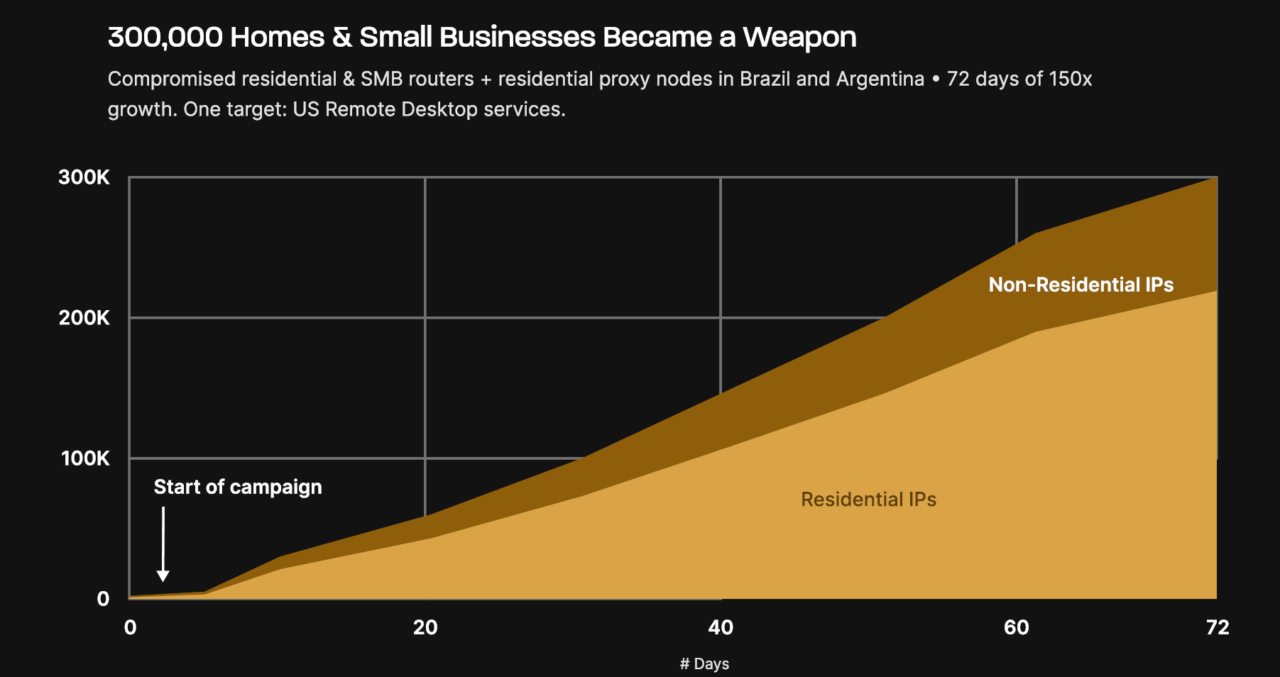

レジデンシャルプロキシを悪用したボットネットが従来の防御を無力化

2025年8月から観測された米国のリモートデスクトップサービスを狙う認証情報スプレー攻撃では、ブラジルやアルゼンチンのルーターやレジデンシャルプロキシノードを踏み台にしたボットネットが使用されました。この攻撃に参加したIPアドレスは、わずか72日間で2,000件から30万件へと150倍に拡大しました。さらに、参加IPの73%は過去に悪性活動の履歴がない一般家庭の回線でした。

古い脆弱性が「今も現役」

2015年以前に公開された古い脆弱性(CVE)を狙うセッション数は730万件に達し、2023〜2024年のCVEに対する攻撃(180万件)の約4倍を記録しました。Shellshock(CVE-2014-6271)やPHP-CGI(CVE-2012-1823)といった10年以上前の脆弱性が、今なおシステム的に探索され続けています。

以下の表は、実際に観測された攻撃セッション数が多い脆弱性(CVE)のトップリストです。

| CVE | 内容 | 経過年数 | セッション数 |

|---|---|---|---|

| CVE-1999-0526 | Xサーバー情報漏えい | 26年 | 635万件 |

| CVE-2025-55182 | React Server ComponentsのRCE | 新規 | 593万件 |

| CVE-2020-2034 | Palo Alto PAN-OS インジェクション | 5年 | 375万件 |

| CVE-2024-3721 | TBK DVR RCE | 1年 | 31.4万件 |

| CVE-2016-20016 | MVPower DVR RCE | 9年 | 27.9万件 |

| CVE-2014-6271 | Shellshock | 11年 | 21.2万件 |

| CVE-2017-9841 | PHPUnit RCE | 8年 | 14万件 |

| CVE-2019-9082 | ThinkPHP RCE | 6年 | 13.8万件 |

| CVE-2023-1389 | TP-Link RCE | 2年 | 13.6万件 |

| CVE-2021-36260 | Hikvision RCE | 4年 | 11.9万件 |

悪性トラフィックの集中:ASNレベルでの防御の有効性

特定のクラウドプロバイダーやホスティング事業者(ASN)から悪性トラフィックが集中して発生していることがわかりました。

-

UCLOUD(AS135377)単体で全悪性セッションの14%(3億9,200万件)を占めました。

-

これはAWS(2.7%)とAzure(2%)からのセッション合計を大幅に上回っています。

-

また、React2Shell(CVE-2025-55182)を狙ったキャンペーンでは、590万件以上のセッションのうち44.5%が単一のプロバイダー(MEVSPACE)から発生していました。

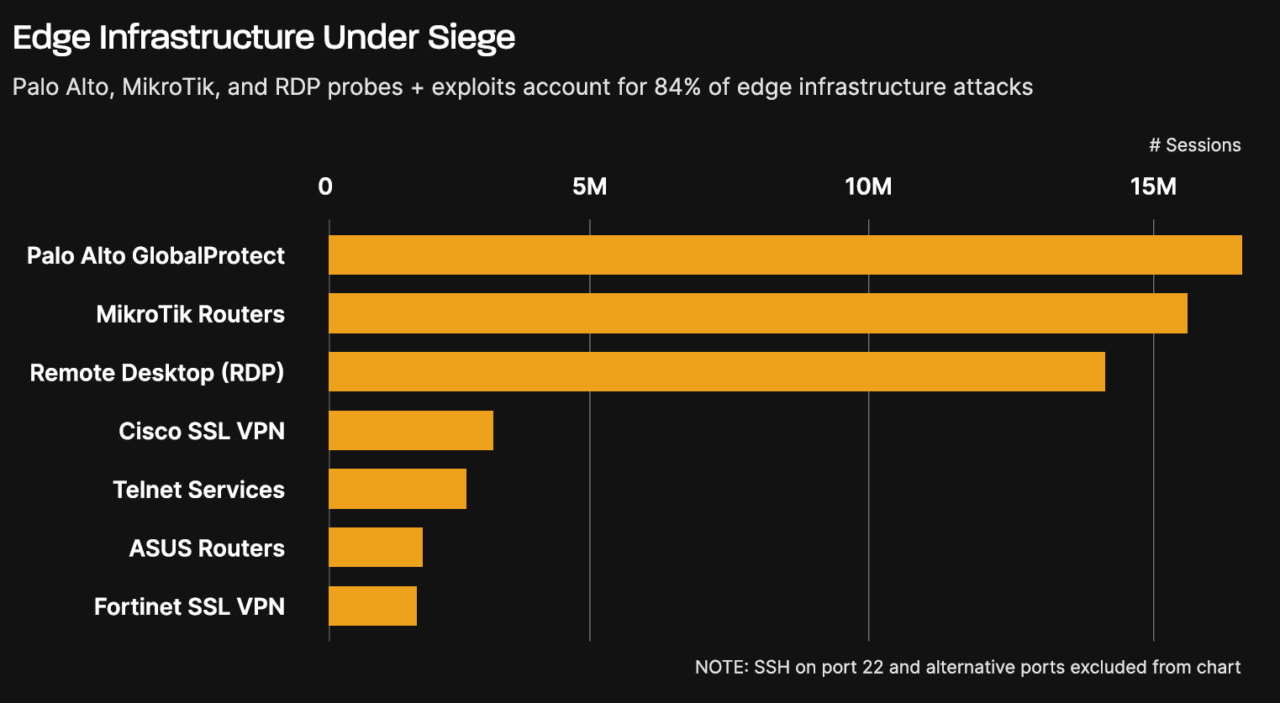

エッジデバイスへの攻撃が集中

Palo Alto GlobalProtect、MikroTikルーター、RDPの3カテゴリだけで、SSH以外のエッジインフラ攻撃の84%を占めています。エンタープライズVPN全体で約2,100万件、ルーターで1,750万件超、RDPで1,420万件が観測されました。

これらが集中的に狙われる理由はシンプルです。侵害されると、攻撃者はネットワーク内部への直接アクセスを得られるからです。インターネットに公開されたVPNやルーターを運用している組織は、この攻撃トラフィックがすでに自組織に到達していると考えるべきです。

Palo Alto GlobalProtect・MikroTikルーター・RDPの3製品でエッジインフラ攻撃の84%を占める。SSHを除いた攻撃件数の比較。(出典:GreyNoise 2026 State of the Edge Report)

AIインフラが次の標的に

2025年10月から2026年1月にかけて、オープンソースのLLM推論プラットフォームであるOllamaを狙った攻撃セッションが9万1,403件観測されました。そのうち8万469件は、わずか11日間(2025年12月28日〜2026年1月8日)の集中キャンペーンによるものです。これはAIインフラが、従来のVPNやルーターと同じように「インターネット境界(エッジ)の攻撃対象」として認識され始めたことを意味します。

日本国内の実態と対策

GreyNoiseがグローバルで観測された約29.7億セッションの攻撃波は、日本も例外ではありません。

数字が示す日本国内の現実

IPA「情報セキュリティ10大脅威 2026」によると、2025年10月にネットワーク境界に設置されるVPN機器等の脆弱性が攻撃に悪用される事例が確認され、 「VPN機器等に対するORB(攻撃の中継拠点)化を伴うネットワーク貫通型攻撃のおそれについて」と題した注意喚起を公表しています。

また、JPCERT/CCが2025年のInternet Weekで公開した資料「狙われ続けるエッジデバイス」では、FW・SSL-VPN機器・ロードバランサーといったエッジデバイスの脆弱性悪用ケースが国内でも依然として多いことが報告されています。2025年1月から10月の間だけで、Ivanti・Fortinet・SonicWall・Citrix・Cisco・WatchGuardなど主要製品を対象にした注意喚起・CyberNewsFlash(CNF)を11件発出しています。

なぜエッジデバイスの侵害はこれほど危険なのか

VPN機器が侵害されると、MFAを含む認証保護そのものが突破されてしまい、内部ネットワークへの直接アクセスが可能になります。Webサーバーへの侵入と異なり、途中で検知できるステップが存在しません。

加えて深刻なのが「内部から見えていないホスト」の問題です。保守ベンダー管理・現場部門の独自運用・メーカーからの情報未達など、パッチ対応から漏れるデバイスが組織内に必ず存在します。攻撃者はShodanのような外部検索サービスでこれらを把握できますが、社内のセキュリティ担当者は把握できていなく、このギャップが被害につながっています。

さらに、パッチを当てても間に合わないケースが現実に起きています。脆弱性公表前にすでに侵害が完了し、認証情報やバックドアが別の攻撃グループに渡っている場合、パッチ適用だけでは侵害を止められません。侵害有無の調査と認証情報のリセットがセットで必要です。

組織として取り組むべき対策

2025年2月、日本を含む10か国のサイバーセキュリティ当局が共同署名した「エッジデバイスのための緩和戦略:幹部向けガイド」(内閣サイバーセキュリティセンター仮訳)は、組織が取るべき対策を以下に整理しています。

| 優先度 | 対策 | ポイント |

|---|---|---|

| 即時 | エッジを把握する | 自組織の全エッジデバイスを棚卸し。EOL機器を特定・交換 |

| 即時 | 管理インターフェイスを保護 | 管理画面をインターネットから直接アクセス不可にする |

| 即時 | 監視・ログの一元化 | ログを外部サーバーに転送・バックアップ。機器内保管は攻撃者に削除される |

| 短期 | パッチ・強化設定の適用 | ベンダーの強化ガイダンスを確認し、RCE・認証回避系を最優先で適用 |

| 短期 | MFAの実装 | フィッシング耐性のあるMFAをエッジデバイス全体に適用 |

| 短期 | 不要機能・ポートの無効化 | 使っていないサービスを定期監査・無効化し、攻撃面を縮小 |

| 中長期 | セキュア・バイ・デザイン調達 | 次回更新時はセキュリティ実績のあるメーカーを選定。日本ではJC-STARラベルも参考に |

侵入された後の被害を最小化するためには、ネットワークのセグメント化・管理者権限の適切な分離・ADの監査機能設定も併せて整備することが、JPCERT/CCが推奨するラテラルムーブメント対策の核心です。

「エッジを守る」だけでなく、「侵入されても動きにくい環境」を作ることが現実的なアプローチです。

まとめ

GreyNoiseの観測データが示すように、VPN機器やファイアウォールなどのエッジデバイスは今や常時、自動化された攻撃にさらされています。そしてその脅威は、日本も無縁ではありません。IPAやJPCERT/CCなどの機関は2025年だけでエッジデバイス関連の注意喚起を多数発出しており、国内でも同様の攻撃が継続しています。

グローバルで毎秒212件の攻撃が観測されている現実と、国内のランサムウェア被害の87%がエッジデバイス経由という数字は、同じ問題の表と裏です。

対策の出発点はシンプルです。自組織のエッジデバイスをすべて把握し、ログを外部に保全し、管理画面をインターネットから切り離す。この3点だけでも、今日から着手できます。

「侵害されるかどうか」ではなく、「侵害された時にどう動けるか」を前提に、エッジデバイスのセキュリティを見直すタイミングです。

GreyNoiseの「2026 State of the Edge Report」では、SOCチームやセキュリティリーダーが「今すぐ」「90日以内」「180日以内」に取るべき具体的なアクションプランを詳しく解説しています。ぜひフルレポートでご確認ください。