概要

Nighthawk C2は、MDSecのActiveBreachレッドチームが自社オペレーション向けに開発した、商用レッドチーム向けコマンド&コントロールフレームワークです。既存のオープンソースや市販ツールでは対応が難しかった、高度に成熟した監視環境での運用を実現するために、2020年より本格開発が開始されました。

Nighthawkのビーコンは高い隠密性を持ち、成熟した高度な監視環境においても現代のセキュリティコントロールを回避するよう設計されています。初期アクセスから永続化、ラテラルムーブメント、目標達成まで攻撃チェーン全体をカバーし、ホストのトリアージ、ユーザーモニタリング、認証情報の取得、トークンの窃取・偽装など、ポストエクスプロイテーションに必要な幅広い機能を提供します。また、HTTP APIベースの管理インターフェースにより、スクリプトや自動化との連携も容易で、オペレーション全体を柔軟にコントロールできます。

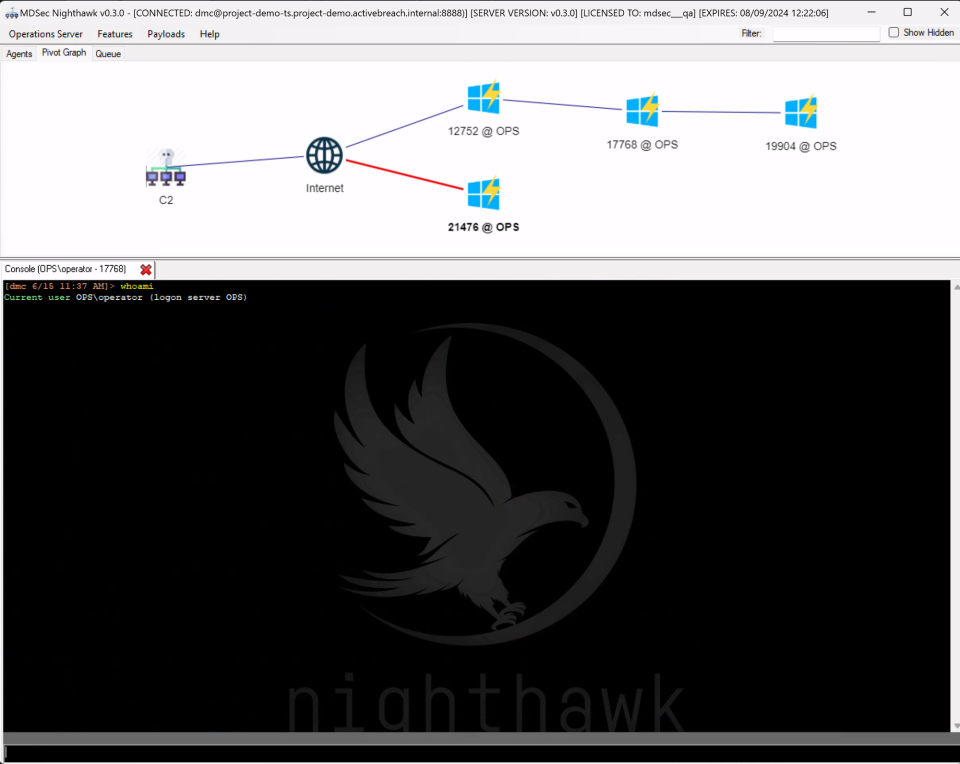

カスタム通信・P2P対応の高カスタマイズ型エージェント(出展:Nighthawk C2)

主要機能

- 高度な検出回避・OpSec

EDR・アンチウィルス製品による検出を回避する多層的な回避技術を内蔵。アンフッキング、間接システムコール、スタックマスキング、スリープ難読化(スリープ中はリフレクティブDLL全体をメモリ上で暗号化)、ヒープ暗号化など、すべてオペレーターが設定可能です。EDRのユーザーモードフックを積極的に除去する機能も備えています。 - 柔軟・拡張性の高い通信プロトコル

HTTP/S、SMB名前付きパイプ、TCPによるP2C通信をネイティブサポート。カスタムトランスポートにも対応しており、C2トラフィックを正規の通信に偽装したり、各P2Pリンクで異なるプロトコルを使用することが可能です。 - モジュール型インジェクションチェーン

ProcessCreate、AllocMemory、WriteMemory、ExecuteMemoryなど、インジェクションの各ステップをオペレーターが個別に設定可能。Windows APIとNT API、システムコールのいずれかを柔軟に選択でき、クロスアーキテクチャインジェクションにも対応しています。 - 多様な実行ハーネス

PE(Portable Executable)、Beacon Object Files(BOFs)、.NETアセンブリのセキュアな実行ハーネスを搭載。Cobalt StrikeのBOF APIに完全対応しており、コミュニティ製BOFを無改変で実行可能です。DLL、EXE、Service EXE、XLL、CPLなどのOpSec安全なPEバイナリを生成するペイロードジェネレーターも備えています。 - ステガノグラフィー対応ステージャー

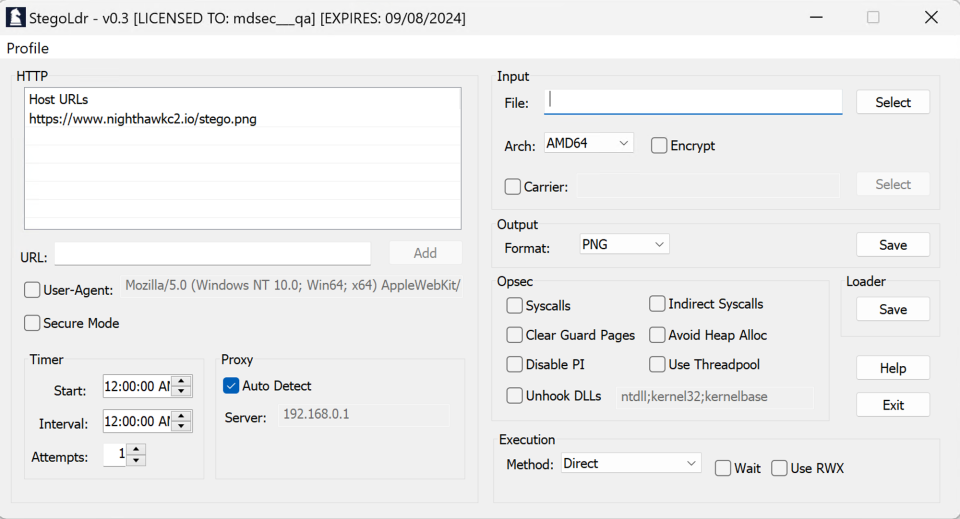

画像内にシェルコードを埋め込むステガノグラフィーベースのステージャーにより、さらなる検出回避を実現します。

ステガノグラフィーによるシェルコード生成ツール (出展:Nighthawk C2)

- Pythonモジュールによる拡張・自動化

2024年11月よりクライアントサイドスクリプティング機能を追加。PythonNetを利用したPythonモジュールにより、複雑なタスクの自動化やコマンドの連鎖実行が可能です。Nighthawk APIへのフルアクセスも提供されており、whoami、ls等のビルトインコマンドの実行やBOF・PE・.NETアセンブリとの組み合わせも自由に行えます。新しいコマンドをUI上に登録してタブ補完にも対応させることができます。

主な活用シーン

- レッドチームオペレーション

APT(高度持続型脅威)を模倣した本格的なアドバーサリーシミュレーションを実施し、組織の検出・対応能力を評価します。 - ペネトレーションテスト

エンドポイントセキュリティ製品の検出能力や、インシデントレスポンスチームの対応品質を実環境に即した形で検証します。 - 金融機関・重要インフラ向け評価

高度な規制要件を持つ金融機関や重要インフラ事業者向けに、実際の脅威シナリオに基づくセキュリティ評価を支援します。 - セキュリティトレーニング

セキュリティアナリストやSOCチーム向けのハンズオントレーニング環境として、実際の攻撃シナリオを安全に再現します。

ライセンス価格/購入について

ライセンスは年間サブスクリプション形式で、1ライセンスあたり年間10,000USDとなります。なお、最低3ライセンスからのご購入となりますため、導入にあたっての最低費用は年間30,000USDとなります。また、ご購入の際には事前審査が必要となりますので、詳細はお問い合わせください。