製品概要

弊社アンカーテクノロジーズは、Google Cloudのセキュリティ製品・サービス(VirusTotal, Mandiant, Google Threat Intelligence, Google SecOps 等)の正式販売パートナーである、Google Cloud SecOps パートナーです。

Google Cloud 社は、2012年に VirusTotalを、その10年後の2022年には Mandiant を買収し、絶えず同社のセキュリティソリューションを進化させてまいりました。

そして2024年5月、同社は VirusTotal Enterprise と Mandiant Advantage の両製品を統合した Google Threat Intelligence を新たに販売開始しました。

Google Threat Intelligence を支える VirusTotal、Mandiant、Googleのテクノロジーの強みは以下の通りです。

- VirusTotal:毎日200万以上のファイル、600万以上のURLを新たに分析・蓄積し、500億以上のIoCを蓄積する。

- Mandiant:500人以上のセキュリティプロフェッショナルによる、年間1,100件、24万時間以上ものセキュリティ侵害対応で得られた深い洞察を提供する。

- Google:機械学習や生成AIの高い技術を提供し、またGメール・セーフブラウジングなどで高い保護を提供する中で得られた脅威情報を有する。

Google Threat Intelligence は、VirusTotalとMandiantの両製品を統合し、さらにGoogleのデータソースによって性能・機能を強化した製品です。さらにGoogleの機械学習や生成AIの技術により、以下のようなことも可能です。

- 「MFA bypass」といった検索により、関連する各種IoC、Mandiantレポート、Gemini(Googleの生成AI)の出力を得る。

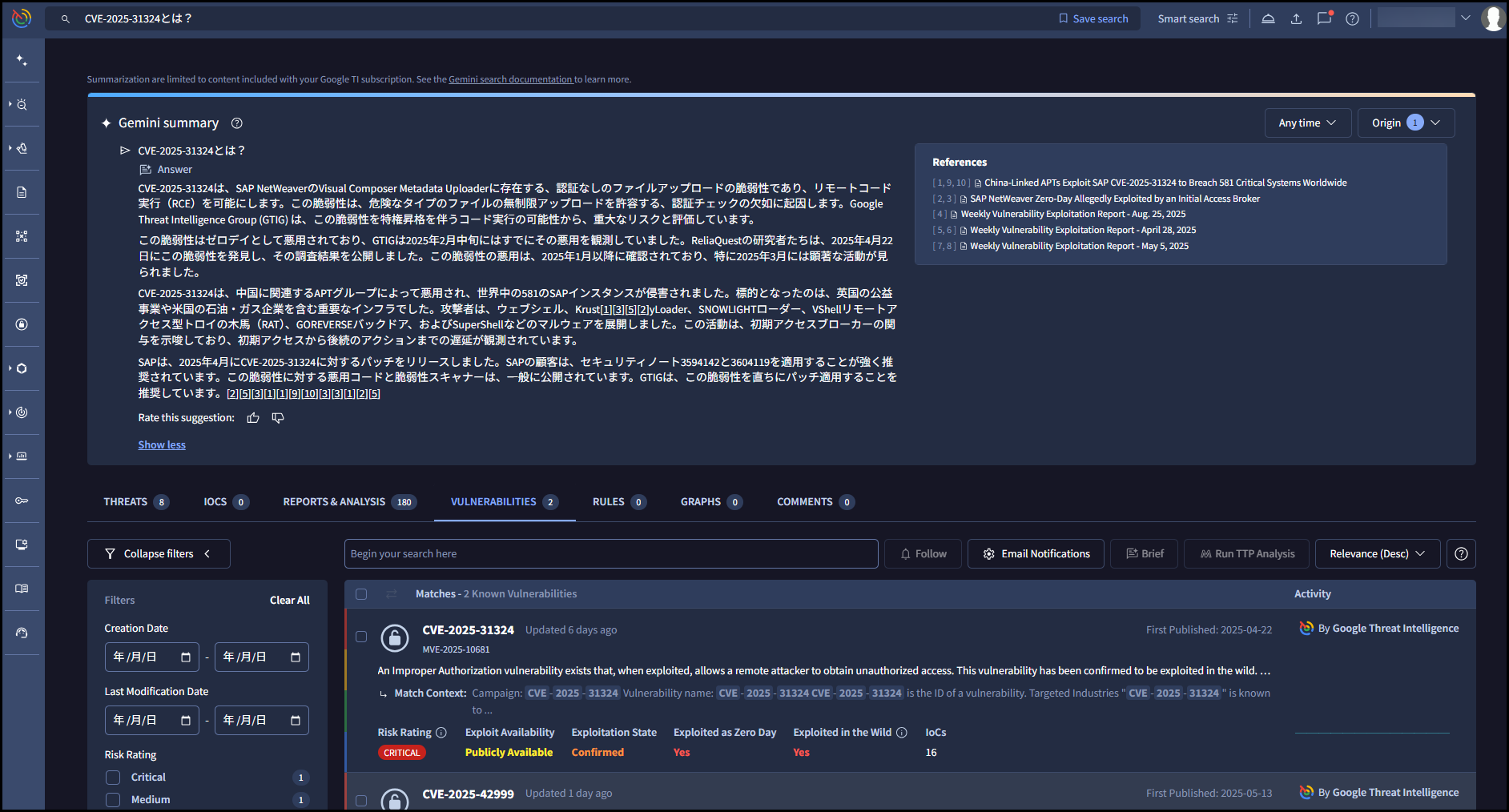

- インターネット上の無数の脅威情報について、日本語で質問して日本語のサマリーを得る。

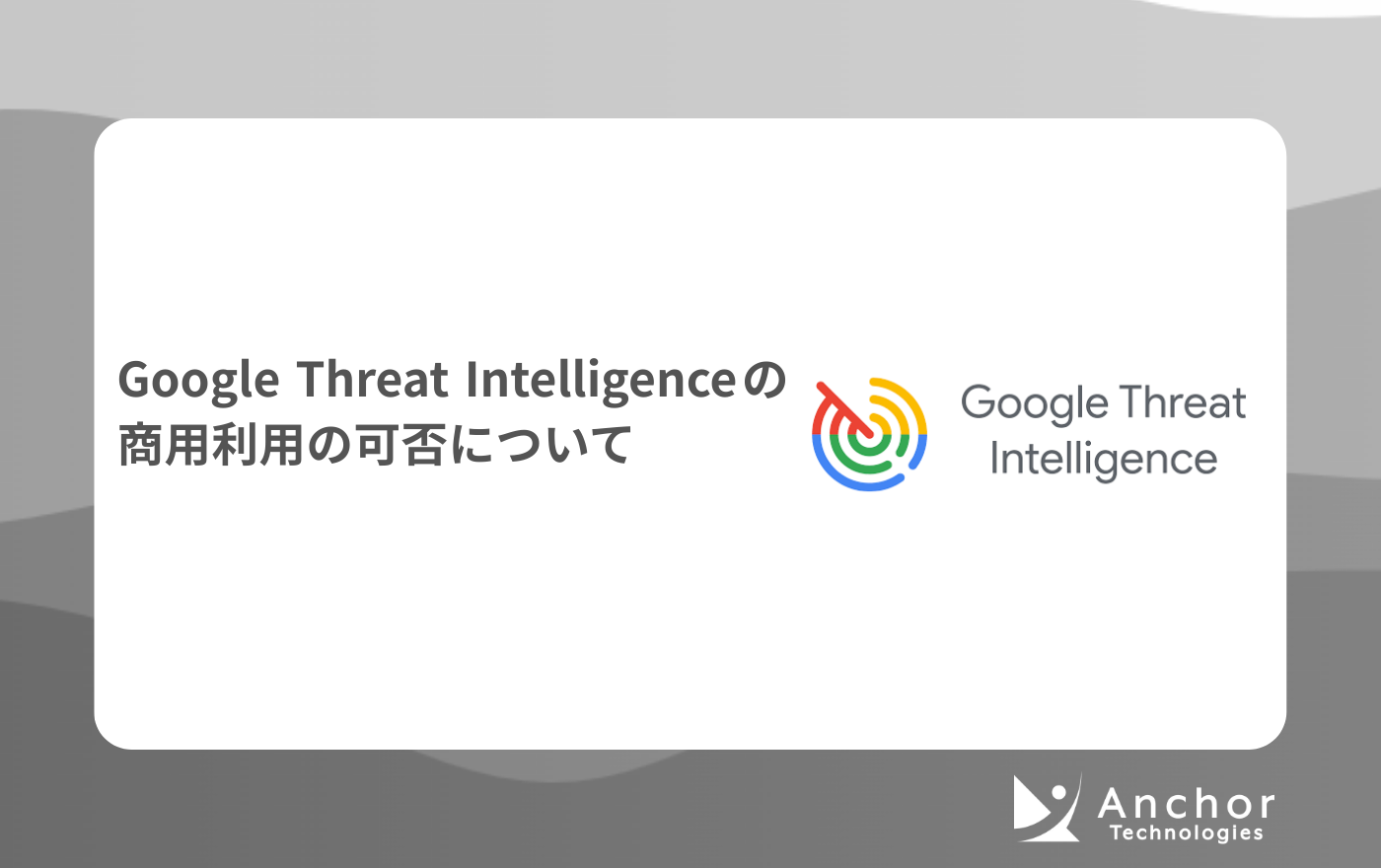

- マルウェアのコードを即座に解析して、その挙動を理解する。

- 上記サマリーや解析結果をもとに、脅威アクターおよびそのTTPs(Tactics、Techniques、Proceduresの略で、脅威アクターの攻撃パターンや特徴のこと)に関する機械読取可能な検知ルールを作成して、他のソリューション(EDR・SIEMなど)で検査する。

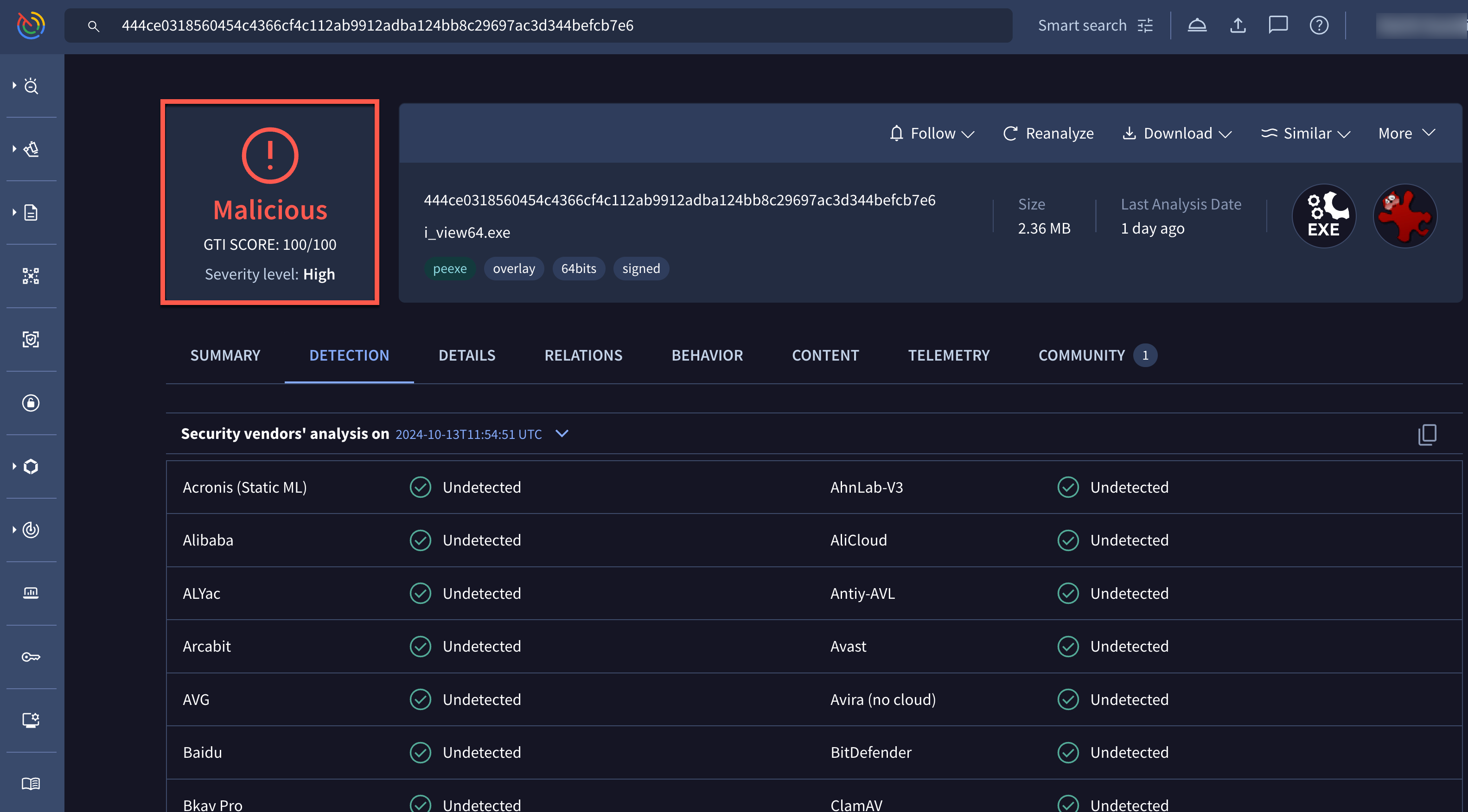

Google Threat Intelligence では、各種分析結果を組み合わせて、危険度のスコアを算出します。

Google Threat Intelligenceではコード解析結果や関連する脅威との関連などと照らし合わせて、危険度を総合的に判定します。これにより、膨大なセキュリティアラートに対しても迅速な対応が可能になります。

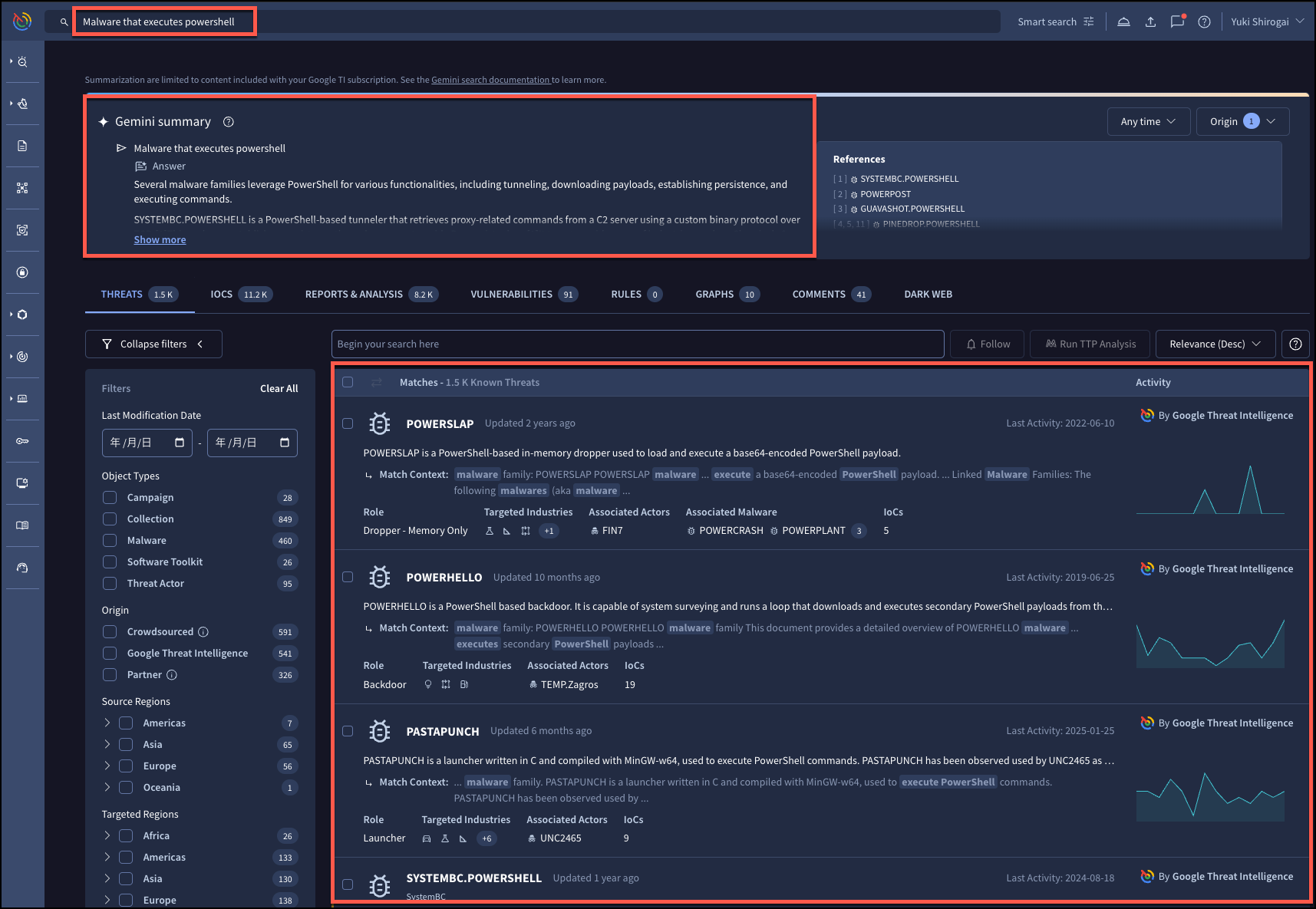

また、Google Threat Intelligenceでは、自然言語用いたセマンティック検索(入力した文章の意味を理解して関連情報を探す検索)にも対応しています。従来のように正確なキーワードや複雑な検索構文を覚える必要はなく、自然な文章で入力するだけで関連性の高い脅威情報を瞬時に検索できます。たとえば、以下のようなクエリを入力すると、文脈を理解した結果が返ってきます。

- 「Malware that executes PowerShell」

- 「Most active threat actors targeting Japan」

- 「Threats against the financial industry in Japan」

検索結果には、関連する脅威の詳細、攻撃者プロファイル、関連するIoC、活動のタイムラインなどがリストアップされ、調査や分析を効率的に進められます。

ショートデモ動画

詳細が気になる方は、以下よりご相談いただけます。

ライセンス一覧

Google Threat Intelligenceは、以下の3種類のプランが提供されます。

- Google Threat Intelligence – Standard

- Google Threat Intelligence – Enterprise

- Google Threat Intelligence – Enterprise+

各ライセンスの機能概要は以下の通りです。最新情報にアップデートするよう心がけていますが、予告なく変更になる可能性がございます。最新の詳細情報はこちらでご確認ください。

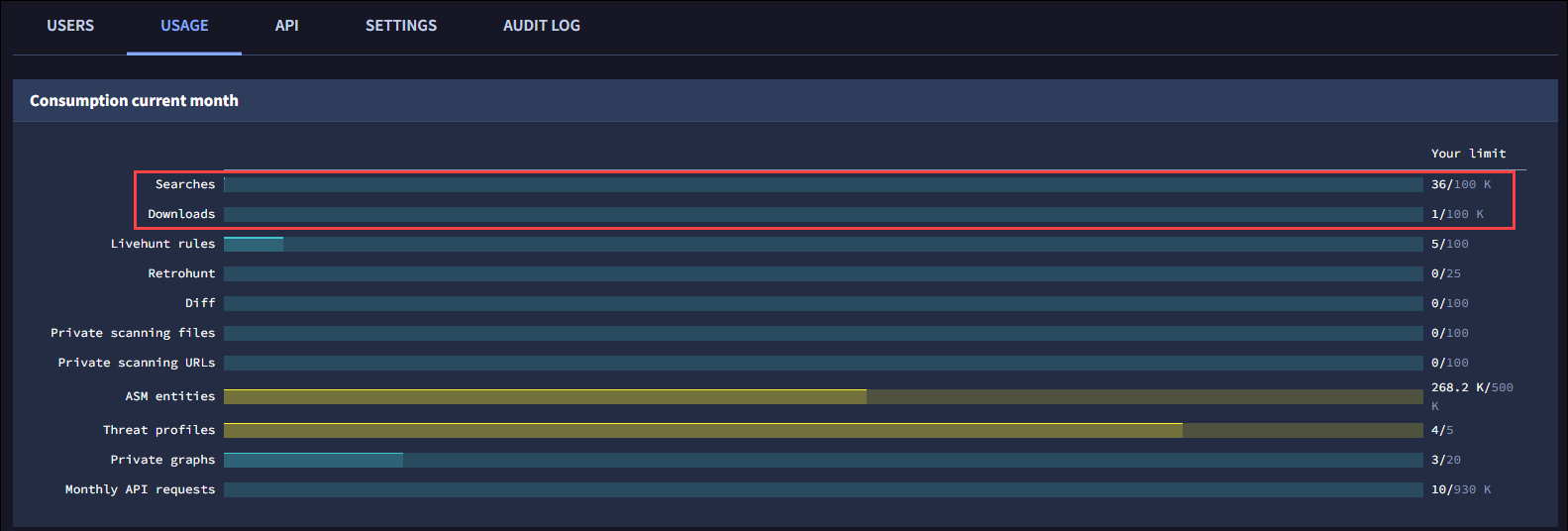

※機能の一部はVirusTotalと共通です。ウェブインターフェースでの検索、Retrohunt, Livehunt, DIFF, private scanningなどの機能については、VirusTotalのページを参照してください。

| Standard | Enterprise | Enterprise + | |

|---|---|---|---|

| 価格 | ★☆☆☆☆ お問合せください | ★★★☆☆ お問合せください | ★★★★★ お問合せください |

| API上限 (*1) | 5,000/日 | 30,000/日 | 3,000,000/日 |

| ウェブインターフェースでの検索(IoC、レポートなどの検索) (*2) | 10,000/月 | 100,000/月 | 100,000/月 |

| 検索クエリやファイル内バイナリによるIoC検索の遡及可能期間 | 過去3ヶ月 | 全期間 | 全期間 |

| ウェブインターフェースでのファイルDL | 1,000/月 | 100,000/月 | 100,000/月 |

| Geminiによる検索・要約・レポート生成 (*2) | |||

| Agentic | (UIのみ) | (UIのみ) |

|

| Mandiantやサードパーティのセキュリティチームによるインテリジェンスレポート | |||

| Livehunt YARAルール | 25ルール | 100ルール | 20,000ルール |

| YARA Retrohunt | 5回/月 | 25回/月 | 20,000回/月 |

| YARA Retrohuntの遡及可能期間 | 過去3ヶ月 | 過去12ヶ月 | 過去12ヶ月 |

| YARAルール生成(DIFF) | 25回/月 | 100回/月 | 20,000回/月 |

| Categorized Threat Lists【基本分類】 - ランサムウェア - 悪意のあるネットワークインフラ | |||

| Categorized Threat Lists【拡張分類】 - マルウェア - 脅威アクター - 日次トレンド | |||

| Categorized Threat Lists【高度分類】 - iOS/Androidを標的とした脅威 - OS Xを標的とした脅威 - Linuxを標的とした脅威 - IoT機器を標的とした脅威 - フィッシング関連 - クリプトマイニング関連 - 脆弱性の悪用 - 情報窃取型マルウェア - 初期侵入用の添付ファイルやURL経由のファイル | |||

| private scanning(ファイル) (*1) | 100回/月 | 1,000回/月 | |

| private scanning(URL) (*1) | 100回/月 | 1,000回/月 | |

| private Graphの共有(特定ユーザー or 自分のみ) | 20個 | 10,000個 | |

| IoC Collectionの共有(全体 or グループ内 or 自分のみ) | |||

| 検索クエリの共有(全体 or グループ内 or 特定ユーザー or 自分のみ) | |||

| アトリビューション機能(関連する脅威アクター・マルウェアファミリー・攻撃キャンペーン、および分析済みインテリジェンスの参照) | |||

| 脅威プロファイル(対象の国・業種等に基づいてプロファイルを作成し、関連性の高い脅威アクター・マルウェアファミリー・攻撃キャンペーンを特定し、詳細情報を提示) | 1,000個 | 1,000個 | |

| 脅威ダッシュボード/リサーチ(マルウェアファミリー・キャンペーン・脅威アクター) | |||

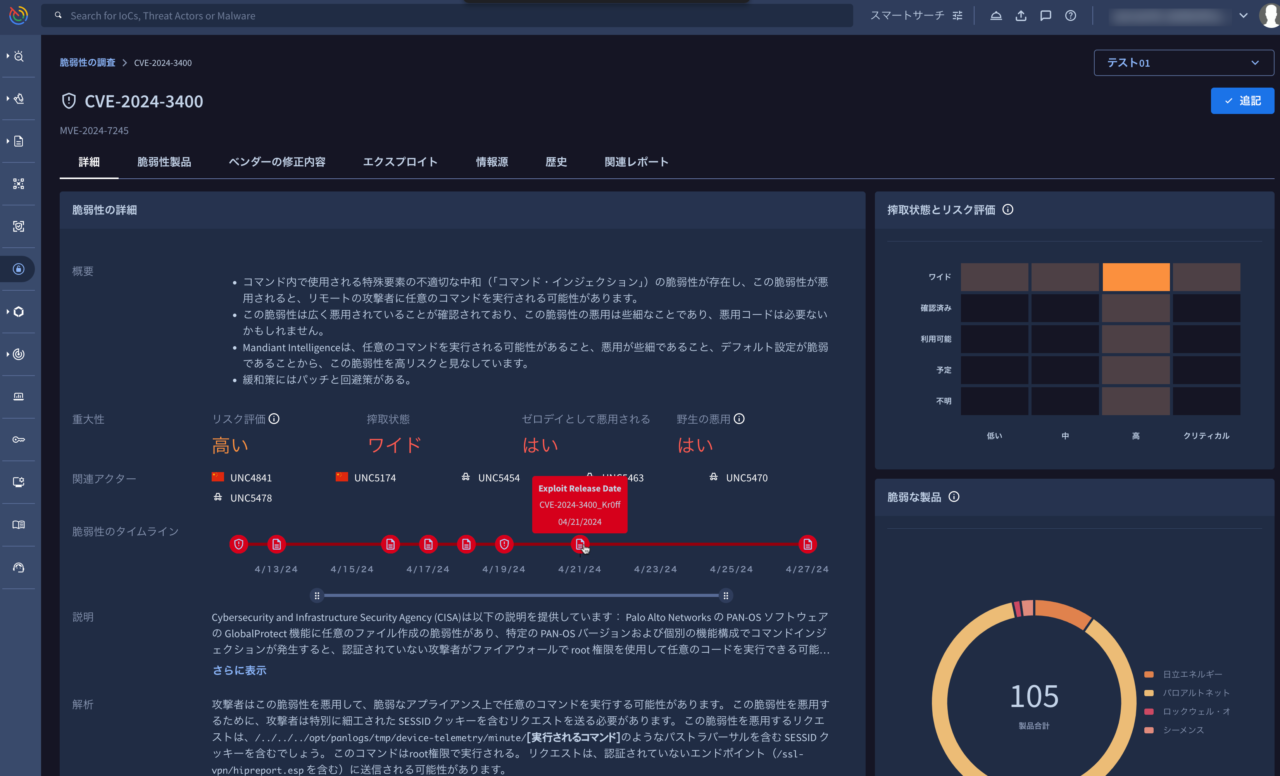

| 脆弱性インテリジェンス(Mandiantが評価したリスク値などを含む) | |||

| テレメトリ(統計・活動状況) | ファイルアップロードに関する生データ(日時・発生国)のみ表示 | ファイルアップロード/検索の国別・日別の統計情報、グラフ表示 【傾向分析が可能】 | ファイルアップロード/検索の国別・日別の統計情報、グラフ表示 【傾向分析が可能】 |

| 情報漏えいやその予兆のモニタリング【基本機能】 - 資格情報(クレデンシャル)の漏洩の監視 - 財務データ、企業機密、顧客情報などの機密情報の漏洩の監視 - 悪意のあるフィッシングドメインの作成の監視 | |||

| 情報漏えいやその予兆のモニタリング【高度機能】 - ディープ/ダークウェブなどの監視 - カスタム条件による 柔軟な監視設定 | |||

| 検索ツール(検索ツール(任意条件を都度指定して横断的に検索) | |||

| Mandiant Academy On-Demand Course の受講権付与 | 1コース/年 | 6コース/年 | 24コース/年 |

| 商用利用 | 専用プランの契約が必要 | 専用プランの契約が必要 | 専用プランの契約が必要 |

| API 制限緩和 | オプション | オプション | オプション |

| private scanning 制限緩和 | オプション | オプション | オプション |

| カテゴリ固有フィード(ファイル/URL/ドメイン/IPアドレス/サンドボックス) | オプション | オプション | オプション |

*1 API上限などは、オプションにより増やすことが可能です。

*2 Geminiを利用した検索(Enterprise以上で可能)については、1回につき検索4回分を消費します。詳細はこちらをご参照ください。

なお、2025年12月に一部機能の上限引き上げがありました。

商用利用の場合は、上記とは異なるプランのご契約が原則必要です。以下の記事をご参考ください。

ライセンス内容についてさらに知りたい方は、お気軽にご相談ください。

VirusTotalとGoogle Threat Intelligence の機能比較

例として、VirusTotal (Basic / Professional) と Google Threat Intelligence Standard の機能比較についてご紹介します。

| VT Basic | VT Professional | GTI Standard | |

|---|---|---|---|

| ウェブインターフェースでの検索(IoC、レポートなどの検索) | 300/月 | 1,000/月 | 10,000/月 |

| ウェブインターフェースでのファイルDL | 300/月 | 1,000/月 | 1,000/月 |

| API制限 | 1,000/日 | 10,000/日 | 5,000/日 |

| Categorized Threat Lists【基本分類】 - ランサムウェア - 悪意のあるネットワークインフラ | |||

| Livehunt YARAルール | 25ルール | 25ルール | 25ルール |

| YARA Retrohunt | 2回/月 | 5回/月 | 5回/月 |

| Retrohuntによる検索可能期間 | 過去3ヶ月 | 過去3ヶ月 | 過去3ヶ月 |

| YARAルール生成(旧VTDIFF) | 5回/月 | 25回/月 | 25回/月 |

| private Graph | オプション | オプション | |

| private scanning(ファイル) | オプション | オプション | |

| private scanning(URL) | オプション | オプション | |

| デジタルリスクモニタリング(情報漏えいやその予兆のモニタリング) | |||

| Mandiant Academy On-Demand Course の受講権付与 |

Categorized Threat Lists

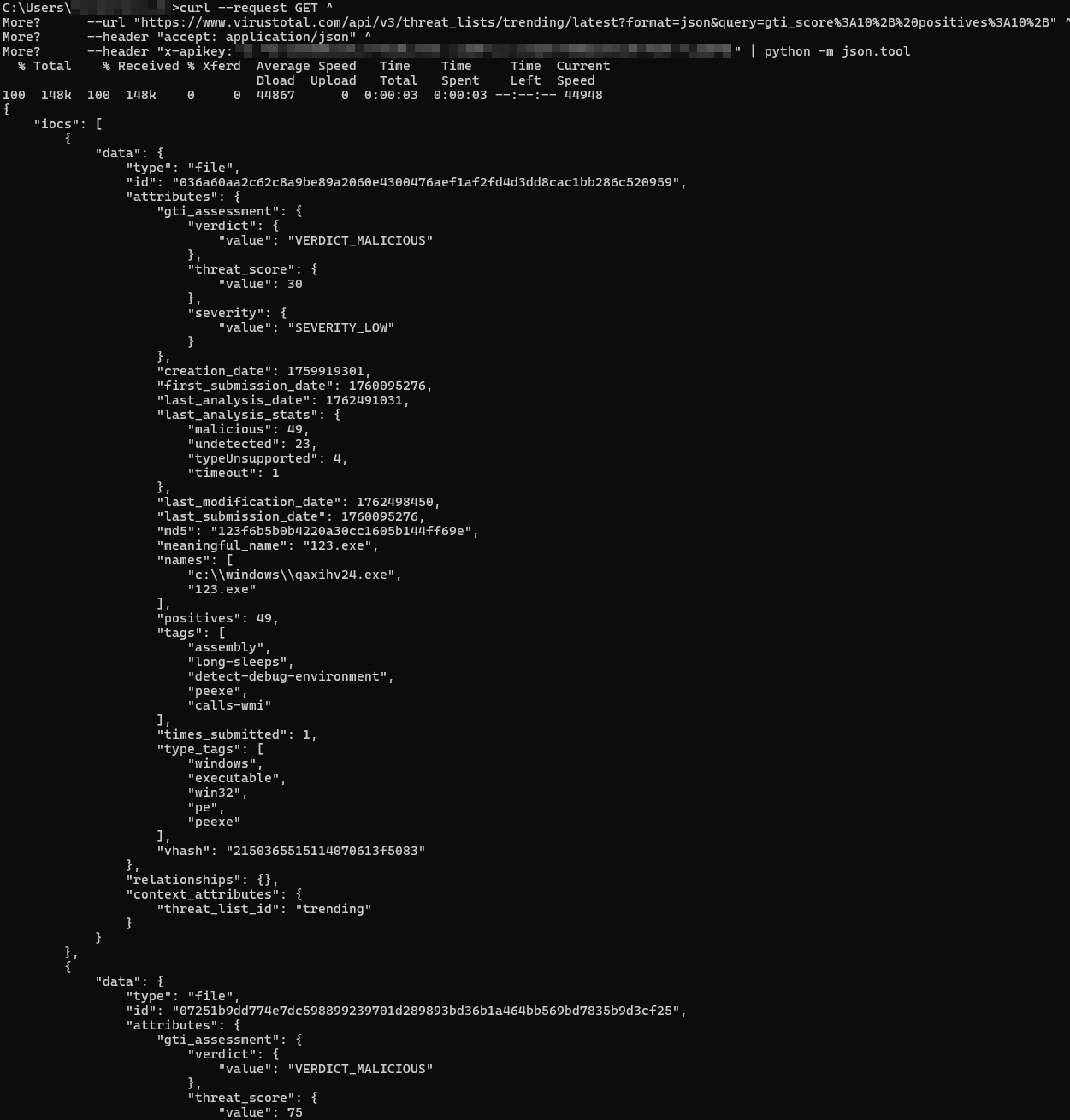

「Categorized Threat Lists」は、2025年3月に追加された機能で、各IoCに付与された「脅威分類」をキーにして、IoCのリストを一括取得する機能です。参考

Google Threat Intelligenceで収集・分析された膨大なIoC(ファイル、URL、IP アドレス、ドメイン)の中から、指定した「脅威分類」にマッチするIoCのリストを取得することができ、脅威ハンティングに最適です。API実行一回につき最大4,000件のIoCのリストを一括取得し、JSON、CSV、STIX、STIX-Sentinel、MISPのフォーマットで取得することが可能です。また、GTIスコアやアンチウイルスソフトでの検出数などにより、対象IoCの数を絞り込むことも可能です。なお、本機能を用いたAPIリクエストは、API利用上限(クォータ)のカウント対象外となります。

IoCリスト一括取得に使用可能な「脅威分類」は以下のとおりです(分類の種類は、今後も随時追加予定)。

-

- 基本分類:全プラン共通(Standardプラン / Enterpriseプラン / Enterprise+プラン)で利用可能

- ランサムウェア

- 悪意のあるネットワークインフラ

- 拡張分類:Enterpriseプラン / Enterprise+プラン で利用可能

- マルウェア

- 脅威アクター

- 日次トレンド(毎日のルックアップデータと関連性分析に基づく注目IoC)

- 高度分類:Enterprise+プラン で利用可能

- iOS/Androidを標的とした脅威

- OS Xを標的とした脅威

- Linuxを標的とした脅威

- IoT機器を標的とした脅威

- フィッシング関連

- クリプトマイニング関連

- 脆弱性の悪用

- 情報窃取型マルウェア

- 初期侵入用の添付ファイルやURL経由のファイル

- 基本分類:全プラン共通(Standardプラン / Enterpriseプラン / Enterprise+プラン)で利用可能

【例】threat_list_id=trending(高度分類「日次トレンド」)に対して、「query=gti_score:10+ positives:10+」を指定して実行した結果(GTIスコア10以上かつ検知数10件以上のトレンド中のIoC情報を取得しています)。 なお、limitの値を指定しない場合は、デフォルトで2,000件出力されますが、実際の出力件数はクエリ条件に一致するIoCの件数に依存します。

AIによる、脅威インテリジェンス運用効率化

従来、脅威インテリジェンスの運用には多くの手間がかかり、多くの組織にとって負担や課題となっていました。Google Threat Intelligence に搭載されている生成AI「Gemini」は、こうした課題の解消をサポートします。

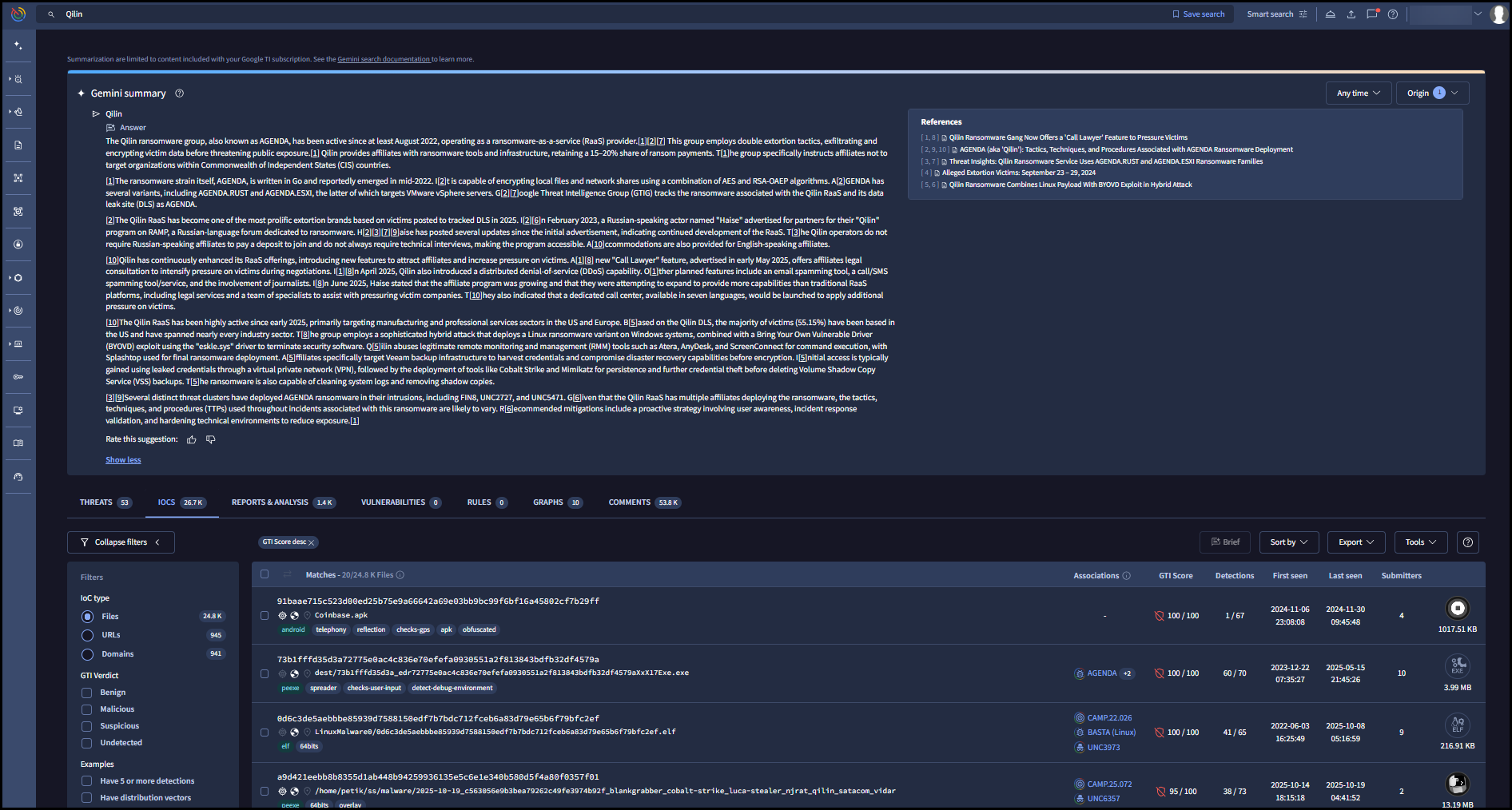

Google Threat Intelligence は、インターネット上に存在する膨大な脅威情報を自動で収集・整理・分類し、脅威アクター、TTPs、ツールキット、各種 IoC などに関連する情報を提供します。さらに、組織がセキュリティ対策を効率的に行うための具体的なアクションプランを提供します。

Gemini を活用することで、こうした脅威インテリジェンスの要点が整理され、必要な情報をより分かりやすく把握できるようになります。

たとえば、「APT43について教えてください」「CVE-2025-31324とは?」といった自然言語の質問や、脅威名やマルウェア名などのキーワードで検索を行うと、関連するレポートや IoC、ファイル情報などが自動で抽出・要約され、1つの画面上で脅威の全体像をすばやく把握することが可能です。特に、日本語などの自然言語で検索した場合は、検索に使用した言語で要点が整理・要約された形で回答が返されるため、内容を直感的に理解しやすくなります。

※Geminiを利用した検索1回につき検索4回分を消費します(2026年1月時点。今後の仕様変更に伴って消費数は変更される可能性があります)。

VirusTotal および Google Threat Intelligence で提供されている生成AIによるコード解析については、弊社ブログをご参照ください。

製品の活用方法

以下は、Google Threat Intelligence の活用方法例です。

- 脆弱性管理

- 外部脅威の早期検出

- 脅威インテリジェンスと高度なスレットハンティング

- IOCエンリッチメントとアラート優先順位付けの自動化

導入のご相談は、下記よりお気軽にお問い合わせください。

FAQ

- トライアルは可能ですか?

- Google Threat Intelligenceに適用される利用規約を教えてください。商用利用は可能ですか?

- 各ライセンス(Standard、Enterprise、Enterprise+)と、各オプション(API 制限緩和、private scanning 制限緩和、カテゴリ固有フィード(ファイル/URL/ドメイン/IPアドレス/サンドボックス)など)の価格表はありますか?

- ライセンスで定義されている API、検索、ダウンロードの利用回数は、どのように消費されますか?

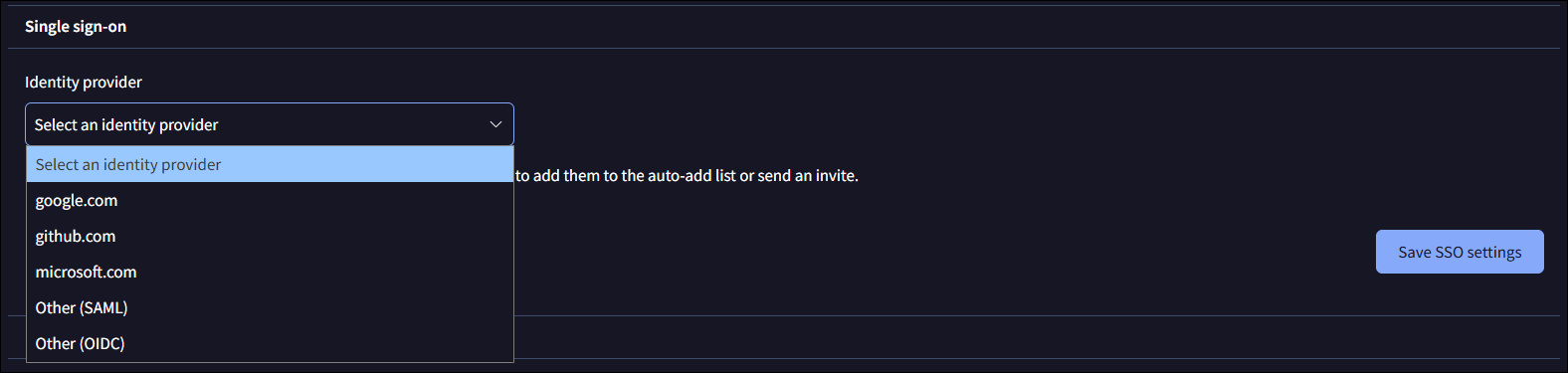

- SSOは設定可能ですか?

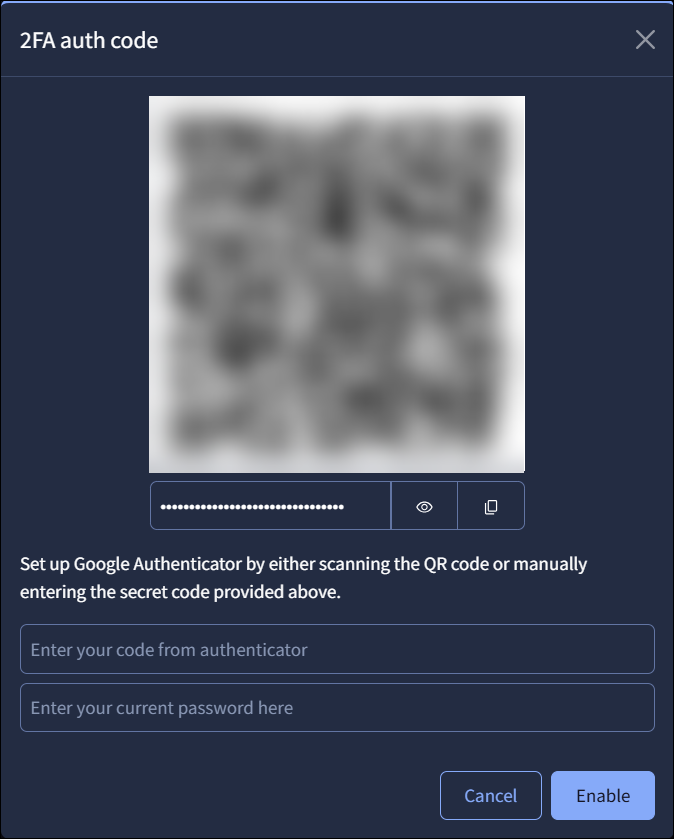

- MFA(多要素認証)は設定可能ですか?

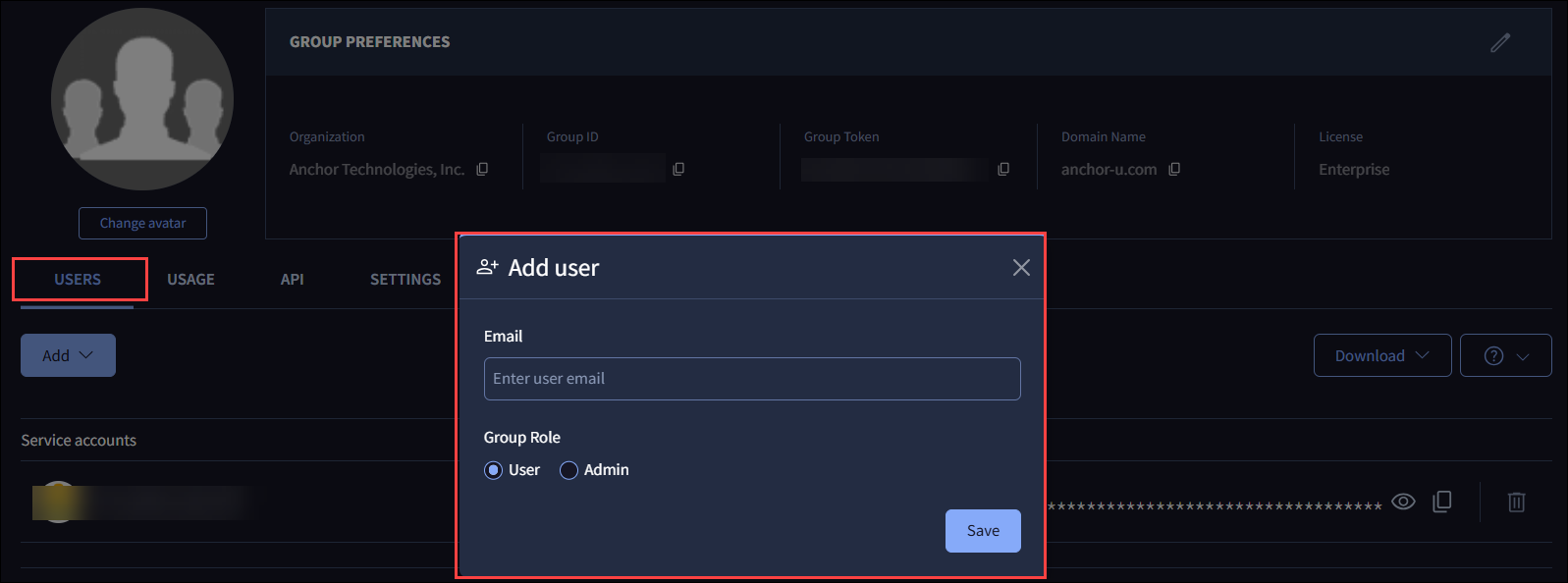

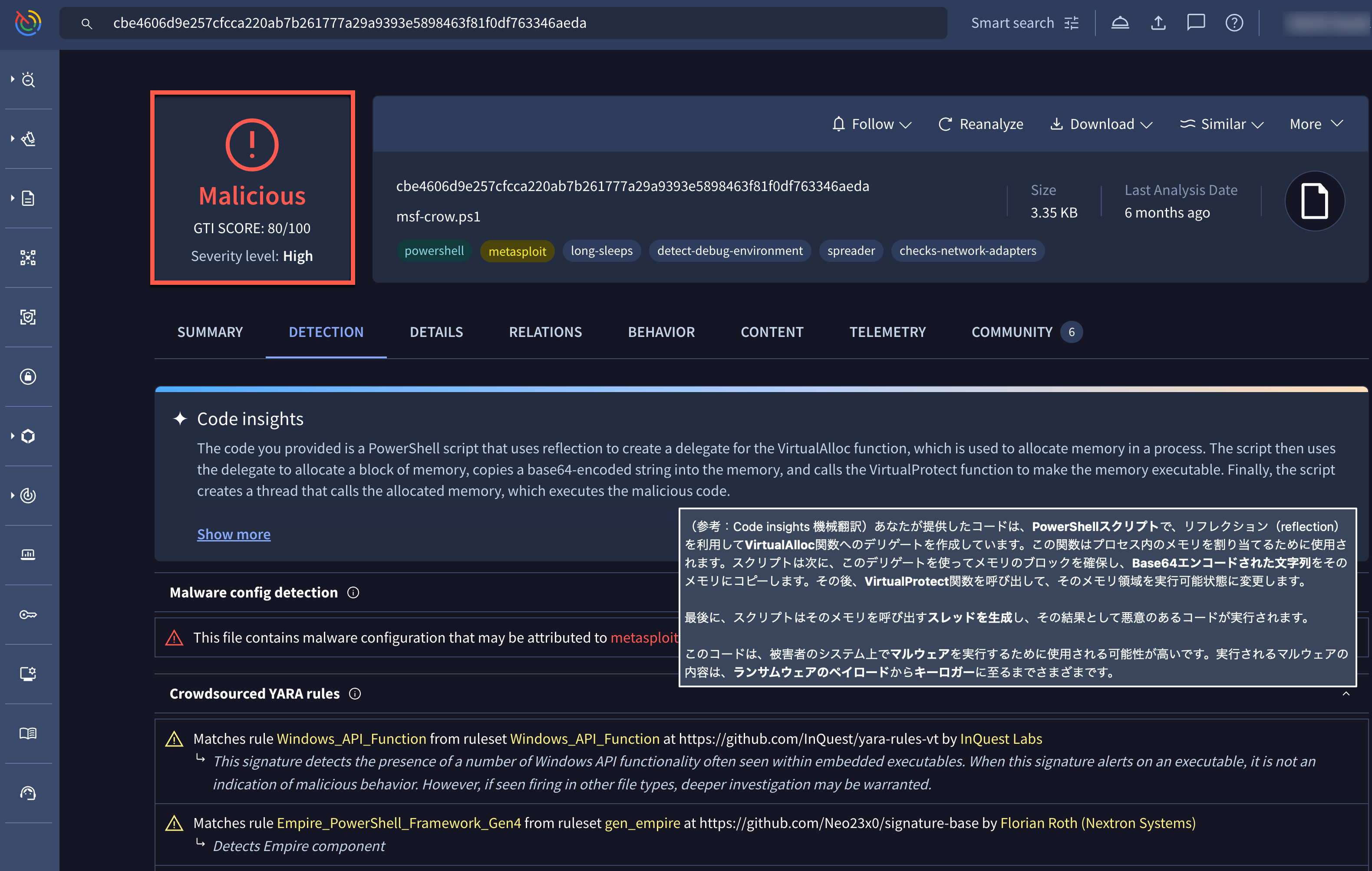

- ユーザーの追加や権限設定はどのように行いますか?

- グループで作成している脅威プロファイルの数はどのように確認できますか?